加密做市商Wintermute遭到黑客攻击,造成了1.625亿美元的天价资产损失。CertiK安全专家经过初步调查分析,认为此次攻击是由于私钥泄漏所导致,而非智能合约漏洞。

具体原因概述为:Profanity生成以太坊地址的方式造成了私钥的泄露,而这次泄漏可能是由于9月15日1inch披露的一个漏洞所导致的。通过利用被盗的私钥,黑客能够重新定向资金。不过Wintermute已经宣布,CeFi和OTC业务均没有受到影响。

私钥被盗或成损失之“最”

黑客攻击私钥会给协议带来毁灭性损失。

据CertiK统计,2022年至今至少已有2.74亿美元因私钥泄露而损失,因此私钥被盗也成为了今年被攻击的损失原因之“最”。2022年刚刚入秋,就已有众多如下私钥被盗的“受害者”:

IDEX首席执行官:Defi领域的安全审计非常重要:金色财经报道,IDEX首席执行官Alex Wearn认为,Defi领域的安全审计非常重要。他表示,显然,将资金存入未经审计的合约,并在几周内就匆忙进入市场,是一个危险的游戏。已经有相当多的黑客攻击和资金损失的例子证明了这些潜在风险。Wearn进一步表示,对于DeFi,整个领域都有一些风险。即使是比较完善的项目也是相对较新的,也不可能确定是否有任何bug。上线时间和开放源代码是帮助最小化这些风险的最佳方式。[2020/8/28]

除了图中显示的项目之外,我们还可以计算上9月15日Profanity钱包漏洞导致的330万美元的损失。这相当于今年至少有2.74亿美元的损失是因为私钥漏洞。

暴力破解私钥

“暴力破解”是一种破解密码或编码字符串的方法。顾名思义,该方法通过“暴力手段”,即通过尝试每一个组合,直到找到匹配的一个,进行密码破解。如果你有一千把钥匙和一把锁,你只需尝试每一把钥匙,直到找到合适的那把,这就是暴力破解。

Profanity是一个用于以太坊的vanity生成器,每秒可生成数百万个以太坊钱包地址。vanity是通过给程序分配一个特定的前缀或后缀来加密生成的,随后生成潜在的数百万个地址,直到它找到一个符合指定条件的地址。

现场 | Ledger 市场战略发展VP:存储方式对用户数字资产安全非常重要:4月15日,金色财经拜访了全球著名加密货币硬件钱包公司Ledger位于巴黎的总部,市场战略发展副总裁Jean-Michel Paihon表示,在B2C端对于个人用户, Ledger提供Ledger Live便于用户管理;在B2B端,Ledger Vault可为企业和交易所提供交易和私钥安全保护,并为物联网设备提供企业级安全解决方案 Ledger结合了软件和硬件方面安全管理,并希望在2022年为数百家机构投资者提供加密货币资产安全管理,连接百万级IoT设备,确保数百万用户加密货币资产的安全,在回答金色财经关于交易所资产安全的提问时Jean-Michel Paihon表示,用户在哪里购买数字资产并不重要,重要的是将购买的数字资产存在什么地方。中心化交易所在购买数字资产时体验会比较好,去中心化交易所相对会更安全,但只要做好购买后的资产存贮,购买渠道并不是非常重要。[2019/4/15]

然而,在2022年1月,有人在GitHub上提出了一个关于私钥生成方式的问题:Profanity使用一个随机的32位种子数来生成256位私钥。此后,它被证明了通过使用1000个强大的图形处理单元,所有7位字符的vanity可以在50天内被暴力破解。

现场 | Ulla Rone:衍生品对于数字资产交易非常重要:金色财经现场报道,3月21日,Deribit 市场负责人Ulla Rone在由金色财经和Deribit主办的金色私享会S1暨金色沙龙北京站第八期现场以“Deribit:开启数字资产衍生品交易新时代”为主题进行了演讲。她在演讲中指出,衍生品对于数字资产交易是非常重要的。首先衍生品能够让整个市场更加有效,能够让价格更加显示标的的真实价格。第二,有更好的资金使用率,因为衍生品提供的杠杆率非常高。第三,衍生品在整个数字货币衍生品体量里面,不是特别大,它有非常大的增长空间的。她说,如果拿传统市场做对比,就会发现目前数字货币的衍生品市场是被严重低估的,因为传统市场的衍生品量是现货体量的10倍左右,而目前数字货币衍生品的规模还没有这么大。目前整个数字货币的整体增长率是非常高的,在过去十年,每年的增长率在24%左右。[2019/3/21]

2022年9月15日,1inch在Medium上发表了一篇关于Profanity漏洞的文章,并详细介绍了他们是如何用vanity为用户生成私钥的。

复制链接到浏览器查看原文:https://blog.1inch.io/a-vulnerability-disclosed-in-profanity-an-ethereum-vanity-address-tool-68ed7455fc8c??

声音 | 微众银行马智涛:以服务公众作为目标的联盟链条会是未来非常重要的趋势:在2018金链盟中国区块链应用大赛上,微众银行副行长、金链盟技术委员会主席马智涛在现场表示,以服务公众作为目标的联盟链条会是未来非常重要的趋势,公众联盟链的服务对象是公众,我们的大众不管是个人还是小微企业都可以通过公开的网络访问联盟链所提供的服务。

它有联盟的治理,不是一堆完全陌生的参与者所组成的网络,也是有一套通过联盟成员共同运营的,通过我们的区块链实现信息与价值交换的对应的联盟和治理体系进行联盟的管理。很重要的一点,最终这个公众联盟链要践行分布式商业的理念,我们认为分布式商业是经济发展模式非常重要的方向。[2018/12/23]

在Medium文章发表两天后,Twitter用户@ZachXBT发布分析报告,显示以太坊钱包0x6AE通过利用该漏洞成功获得了价值330万美元的加密货币。

目前来看,Wintermute如果使用了Profanity或类似的方式来生成钱包地址0x0000000fE6A514a32aBDCDfcc076C85243De899b,那么遭到暴力破解的攻击将是极有可能的。

供应链问题

YouTube再现加密局 涉及V神和Winklevoss兄弟:在本周的视频中,以太坊创始人V神和双子星交易所(Gemini exchange)创始人Winklevoss兄弟一直被用来诱使人们放弃BTC和ETH等加密货币。这种“赠送”局承诺将初始资金通过二维码发送到某个钱包地址,然后将资金增值一倍。事实上受害者没有收到任何回报,并且失去了他们发送的加密资产。在已经被YouTube删除的不同视频中,可以看到V神和Winklevoss兄弟都在台上讲话称赞他们项目的好处。目前,YouTube、双子星交易所和以太坊基金会均未回应。(Coindesk)[2020/7/10]

在Web3领域,供应链攻击数量在不断上升。正如我们今年看到的,影响Web3领域的Web2安全问题越来越多,但Web3原生的供应链攻击也存在,而Wintermute黑客事件就是证明。

供应链攻击是Web2世界的一个常见问题,以至于它们被一些安全公司称为“未来几年的最大威胁”。一周前白宫发表的《加强软件供应链安全,提供安全政府体验》指南中,就有针对该问题展开讨论。

复制链接到浏览器查看原文:https://www.whitehouse.gov/omb/briefing-room/2022/09/14/enhancing-the-security-of-the-software-supply-chain-to-deliver-a-secure-government-experience/

随着更多的独立和开源工具为Web3领域所构建,更多的公司将成为供应链攻击的受害者。而具备资格的第三方供应链安全测试成为规范,或将令更多潜在受害者避免遭受攻击。

如果Web2和传统的网络安全供应商继续在安全方面做出努力,我们可以预期在Web3的世界里也会有同样类似的模式。早期采取积极主动措施并将测试和检查纳入项目和SDLC是有必要的。

像OpenSSF这样有大规模项目的组织,已表明希望“通过软件安全专家的直接参与和自动安全测试”来改善开源软件的安全状况。

复制链接到浏览器查看原文:https://openssf.org/press-release/2022/02/01/openssf-announces-the-alpha-omega-project-to-improve-software-supply-chain-security-for-10000-oss-projects/?

目前,OpenSSF成立了Alpha-Omega项目,用以改善一万个OSS项目的软件供应链安全。同时,这个开源的安全基金会也得到了当前美国政府的支持。

今年轰动整个Web3领域的Solana钱包攻击事件,就针对了第三方软件没有对Web3安全参数进行适当调整而进行了攻击。而刚刚发生的Wintermute事件可以说明在设置项目时使用开源的第三方工具会产生重大的后续影响。

Web3世界要么与像OpenSSF这样的联盟联合起来,要么创建自己的联盟。对于分散的应用程序,制作一个用户可以随时访问和评估的软件材料清单,或在审计中包括一个软件材料清单,将大大有助于提高透明度,并让用户及安全专家更准确地评估风险。

攻击流程

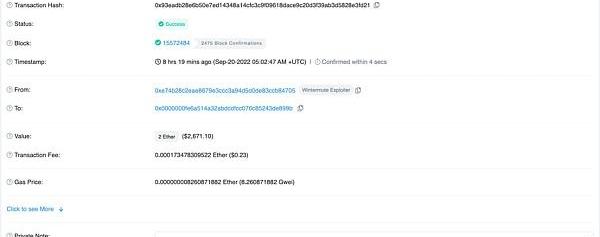

让我们回到这次事件当中来。首先,一个外部账户EOA0x6AE09在9月20日创建了一个恶意合约,并在下面的交易中向0x0000000fE6A514a32aBDCDfcc076C85243De899b转移2个ETH。

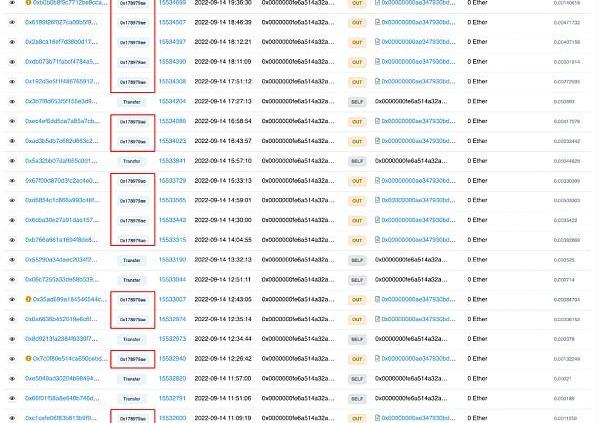

该EOA拥有被破坏的密钥的地址,并且有与0x00000000AE347930bD1E7B0F35588b92280f9e75互动的历史,这就是Wintermute被利用的合约。我们可以看到,以前所有被攻击的EOA和Wintermute合约之间的互动都调用了函数“0x178979ae”。下面是几个例子。

因此,我们可以确定这是一个正常的功能,而且极有可能是一个特权的功能。然而,在EOA0x6AE09将2个ETH转移到0x0000000fe6后,我们看到了0x178979ae函数的进一步交易。

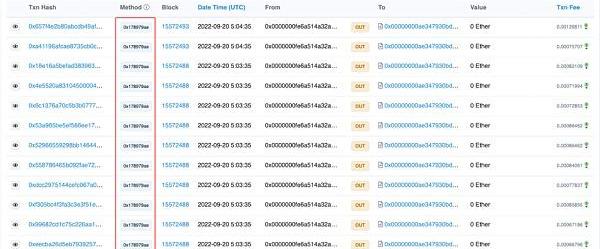

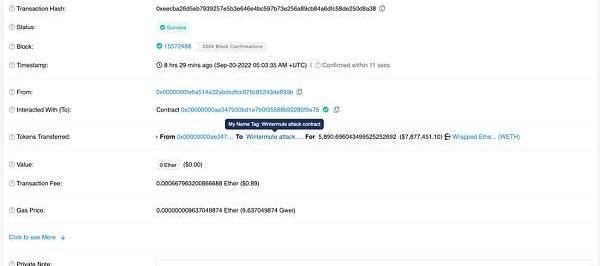

然而,如果我们看一下每笔交易,就会发现资金被重新定向到0x6AE09创建的恶意合约。

这个功能完成了109次。一旦攻击完成,0x6AE09就会在一系列的交易中收到来自恶意合约的资金。下面是几个例子。

在撰写本报告时,被盗资产位于EOA0x6AE09。

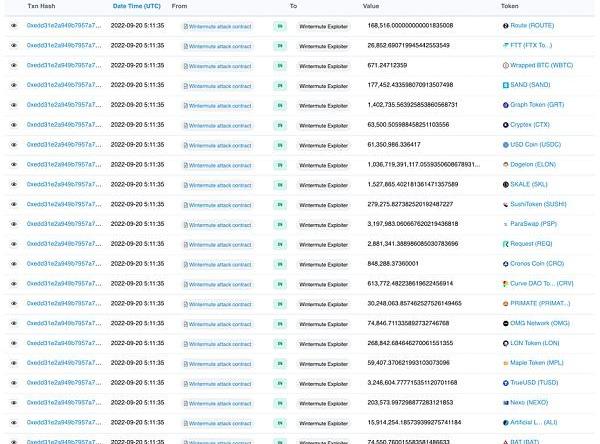

资产分类

写在最后

我们已经看到了在9月15日一个由Profanity产生的钱包被利用,导致了330万美元受到损失。这种规模的攻击表明,Web3的大型组织迫切需要采取措施来保护他们的资产安全。由于Profanity漏洞现在已经众所周知,任何使用ProfanityvanityEOA的人都应该采取措施,立即将资产转移到安全的钱包,以防类似事件再次发生。

CertiK安全团队在此建议,以下三种方法可以防止对私钥的攻击:

永远不要将钥匙从一个钱包导入另一个钱包

使用硬件钱包

使用提供高级安全功能的软件钱包

通过采取这些步骤,个人和机构都可以减轻恶意者对私钥的破坏企图。而这也警醒着我们,Web3项目需要对其项目的供应链、开发和设置环境等所有方面提高警惕。

攻击发生后,CertiK的推特预警账号以及官方预警系统已于第一时间发布了消息。同时,CertiK也会在未来持续于官方公众号发布与项目预警相关的信息。

作为区块链安全领域的领军者,CertiK致力于提高加密货币及Web3.0的安全和透明等级。迄今为止,CertiK已获得了3600家企业客户的认可,保护了超过3600亿美元的数字资产免受损失。

来源:金色财经

头条 ▌加密货币交易和加密货币钱包应用下载量同比下降了55%金色财经报道,由于去年大部分时间里,加密货币市场一直处于持久的熊市之中,加密货币应用也见证了兴趣的下降.

1.从小时图看,macd金叉;小幅反抽是必然,反抽空间将会在1300-1350之间调整;2.从4小时走势看,macd下跌动能减弱,强势反弹的概率不大,快速下跌之后.

最近很多朋友来问我,22号加息的事情怎么看?今天来和大家说说我的看法:9月22号凌晨2点?就是美联储加息的时间了,这次的加息市场上情绪都是偏向于75个基点,甚至100个基点.

下午好,我是你们的老朋友老舍,今天早间日线收线收在三件区间里面了,收线点位1330那么刚好是这个小压力附近,副图指标KDJ三线粘合即将形成金叉,MACD空头也在缩量,我们再来看一下四小时.

最近,在以太坊合并结束后,Cosmos生态的叙事吸引市场的大量关注,很多研究机构对于Cosmos生态的现状进行了分析。但其实好戏还在后面.

大家上午好,昨晚靠近午夜录播视频解说以太坊行情走势看点,逢阻力附近一带范围内空头下跌,行情目前也算是跌势到1363附近示弱,行情还会进一步震荡下探;今日以太坊思路;第一:上方阻力稍微改变些.