不管喜欢与否,我们都正在转向公共云。为什么呢?因为这样构建信息系统的成本通常要低得多,我们就不必担心在硬件上的投资。

KMS(密钥管理存储)

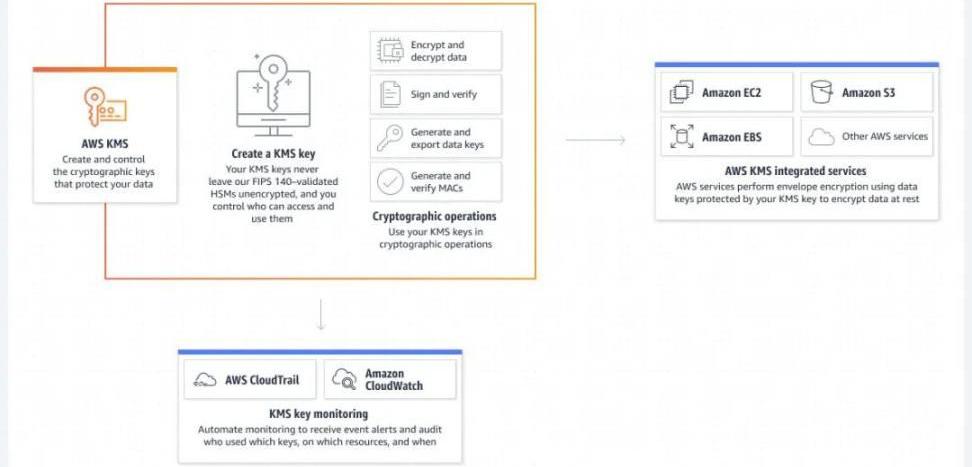

在AWS云中,我们使用KMS(密钥管理存储)来创建密钥(图1),然后可以使用密钥来加密/解密数据、签名/验证签名、导出数据密钥和生成/验证MAC(消息身份验证码)。

图1:AWSKMS

总的来说,我们有AWS管理的密钥(例如Lambda服务)、客户管理的密钥(这些是由客户创建和管理的)和自定义密钥存储(这些是客户完全控制密钥的密钥存储)。

泉州市出台《关于加快区块链技术应用发展的若干措施》:12月14日消息,泉州市出台《关于加快区块链技术应用发展的若干措施》,加快形成技术创新、人才汇聚、市场安全有序的产业生态体系。据不完全统计,2021年泉州从事区块链相关信息服务企业已达200余家,较去年增长了150%。(中国经济网)[2021/12/14 7:38:11]

AWS可以使用哪些密钥类型?

可以将密钥用于ECS(计算)、EBS和S3(存储)以及一系列其他服务。总的来说,我们使用对称密钥或RSA密钥对来进行加密和解密。对称密钥使用AES加密,而RSA使用2K、3K或4K密钥,并使用「RSAES_OAEP_SHA_1」或「RSAES_OAEP_SHA_256」填充。使用RSA,我们用公钥加密,用私钥解密。对于签名,我们可以使用RSA或ECC签名。对于RSA,我们有2K、3K或4K密钥,而ECC签名使用NISTP256、NISTP384、NISTP521和SECGP256k1(在比特币和以太坊中使用)。

印度央行行长:印度政府很快就会发布关于加密货币的决定:印度央行行长沙克蒂坎塔·达斯表示:和政府在加密货币问题上没有意见分歧。印度政府很快就会发布关于加密货币的决定。[2021/3/25 19:16:49]

AWS可以访问自己的密钥吗?

KMS使用符合FIPS140-2的硬件安全模块(HSM),AWS员工(或任何其他客户)无法访问这些模块。它们永远不会出现在任何磁盘或备份中,只存在于HSM的内存中,并且只在使用时加载。此外,密钥可以被限制在世界的一个区域(除非由用户定义)。

对于对称密钥,密钥永远不会出现在HSM之外,对于非对称密钥(公钥加密),私钥在HSM内部阶段,只有公钥被导出到外部。

如何审计加密密钥的使用情况?

动态 | 美国注册会计师协会发布关于加密货币审计的指导意见:美国注册会计师协会(American Institute of CPAs)数字资产工作组发布了一份实践指南,就如何计算和审计比特币等数字资产和其他形式的加密货币提供了指导意见。随着加密货币市场的迅速发展,工作组计划在明年年初向该文件添加更多内容。AICPA的新兴保险技术主管Diana Krupica在本月早些时候的一份声明中称:“随着主题的最终确定,这个非权威的指南将定期更新额外的内容,并发布到aicpa.org上。”(AccountingToday)[2019/12/31]

从安全性和成本的角度来看,审计加密密钥的使用方式非常重要。如图1所示,我们可以启用CloudWatch,它将显示如何以及何时使用加密密钥。

动态 | 日本加密货币商业协会发布“关于加密资产管理的意见书”:日本虚拟货币商务协会(JCBA) 10月11日公布了《关于加密资产管理的意见书》。针对将于2020年4月生效的《资金结算法》内的虚拟货币托管商的托管范围以及虚拟货币的管理方法提出修改建议。为了防止和保护用户,对于修改后的《资金结算法》中规定的“为他人管理加密资产”这一语句的解释,JCBA要求在事务引导等方面明确其范围,应解释在何种情况下才属于“加密资产管理”。(Cointelegraph)[2019/10/15]

如果我们误删了密钥(或被黑客入侵)会发生什么?

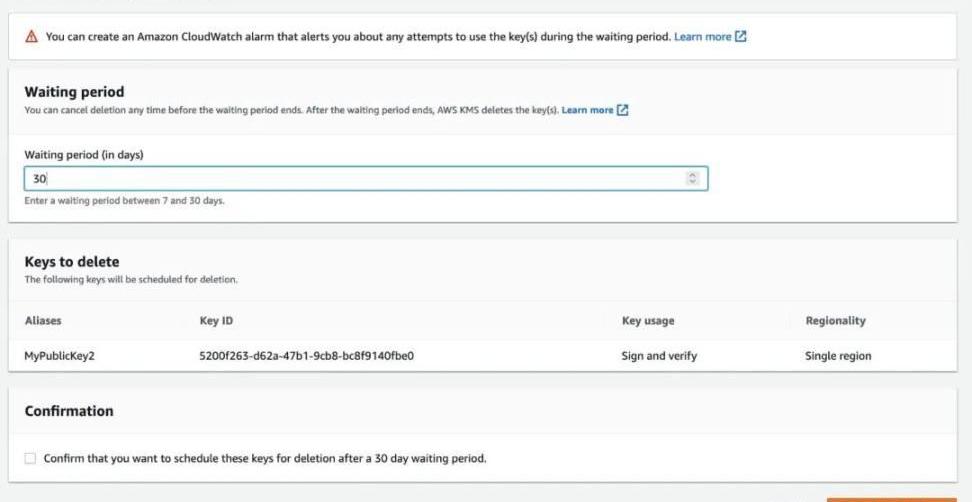

加密密钥最严重的问题之一是密钥在哪里被删除。恶意行为者都可以删除密钥。可设置的密钥删除时间最短为7天(最多为30天):

这种删除的延迟意味着日志将标识一个密钥将被删除,如果删除错误,则很有可能被捕获。必须记住,我们将无法解密由已删除的密钥加密的数据。

我不信任AWS,我能有自己的HSM吗?

虽然KMS使用HSM,但组织也可以使用CloudHSM集群创建自己的HSM。在KMS中创建一个密钥,然后将其存储在集群中:

我们是否限制了对管理和使用的访问?

加密密钥是皇冠上的宝石,访问云中的密钥可以访问敏感数据,或签署有效的交易。一个用例是分离密钥管理者和密钥用户。在本例中,我们可以定义密钥管理(KEY_ADMINISTRATOR)角色并限制对密钥使用的访问。这些密钥管理者可以执行创建、撤销、放置、获取、列出和禁用密钥的操作,例如:

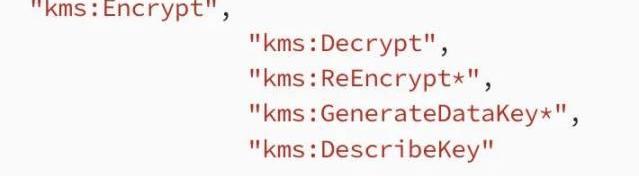

然后,我们可以定义密钥的使用权限,例如使用KEY_WORKER角色。对该角色的操作可以是:

WORKER不能创建或删除密钥,而ADMINISTRATOR不能加密或解密数据。

总的来说,最小访问权限规则是其核心,其通过定义密钥管理和使用角色来简化用户访问。然后将用户添加到这些角色中。

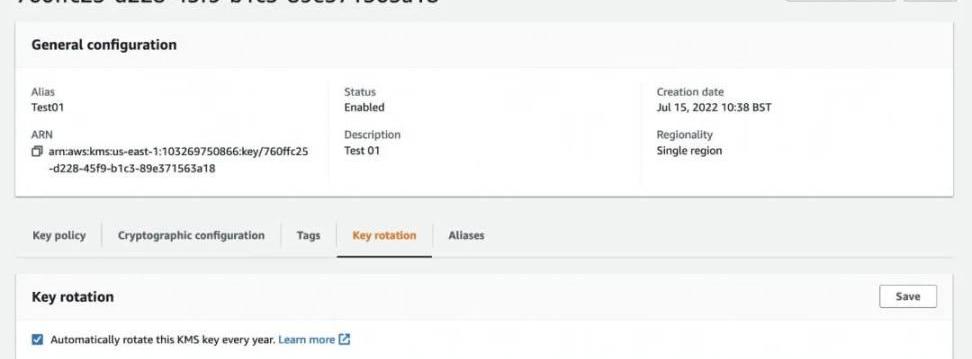

我可以进行密钥轮换吗?

手动更新密钥并不是一件很好的事情,而且有些人可能可以访问以前的密钥。解决这个问题的一种方法是实现密钥轮换,即密钥每年自动更换。但是,如果我们使用以前使用的密钥进行了加密呢?KMS保留所有以前的密钥,并会根据需要使用它们。密钥轮换的使用记录在CloudWatch和CloudTrail上。

密钥管理基础设施是否符合PCIDSSLevel1、FIPS140-2和HIPAA?

许多系统的一个密钥元素是遵从合规标准。KMS符合PCIDSSLevel1、FIPS140-2、FedRAMP、HIPAA和其他定义。AWSKMS(密钥管理系统)加密模块与FIPS140-2Level2匹配,其中一些元素与Level3匹配——包括物理安全方面。

结论

规则很简单,而且是不需要信任的。

标签:ISTLOUDLEVECLOChainlistCloudbriclever币是什么团队Cloud Protocol

美国红点创投管理合伙人TomaszTunguz近日在DuneCon2022分享的一组数据表明,在熊市周期,Web3领域的各项数据自高峰时普遍下跌40%到70%.

回顾加密市场的前几天,第三大加密货币交易所FTX在遭遇挤兑期间停止了用户提款。据报道有一个80亿美元的缺口。该交易所的创始人SamBankman-Fried是加密行业寻求合法性的典型代表.

我本不打算分享这一切,但当我有机会与@MarioNawfal?匿名分享时,我决定分享。不过马里奥不接受工资单/身份证、数字身份证、电子邮件、钱包传真作为验证,而是想要一个LinkedIn连接?我.

第一个提出PoS的人,现在发展的怎么样了?是谁发明了PoS?V神?其实是SunnyKing。SunnyKing是谁?可能你不一定知道SunnyKing是谁,但如果你久在圈内的话,一定听过Ta的名.

如果对加密历史最糟糕的事件进行排名,那么FTX的暴雷应该有“一席之地”。当下正在加密市场蔓延的FTX恐慌正在席卷整个市场.

用户体验最常被认为是加密货币被"主流采用"的常见障碍。这一连串的问题是这样的:Gas费很奇怪而且不直观,"MATIC到底是什么?"。非人类可读的地址,"0x...字符串到底是什么?".