2020年12月5日上午9点,2020世界区块链大会·武汉正式在武汉国际会展中心开幕。大会由巴比特主办,并得到了武汉市政府、江汉区政府、武汉市经信局、中国信通院等部门单位的大力支持。

开幕式上,中国工程院院士沈昌祥发表了题为《用主动免疫可信计算,保障区块链高质量健康发展》的演讲。

他表示,区块链是一种利用密码学技术,将系统内有效交易进行编码的可附加账本,必须加强密码自身安全。区块链的安全与其他重要信息系统等同,必须加强系统安全。我们可以用可信计算3.0筑牢区块链安全防线。可信计算3.0实现计算资源系统服务可信,帮助区块链计算过程不被恶意干扰,主动免疫防止恶意攻击。可信计算3.0实现交易数据可控,使比特币等区块链数据能够安全可信存储与传输。可信计算3.0实现交易过程可管,使交易过程真实可信,不可伪造,可信共管。

视频/图片直播:https://www.chainnode.com/live/2b839a6b大会专题:https://www.8btc.com/special/664311

中国工程院院士陈纯:成都摸索区块链领域将带动西部地区发展:中国工程院院士、浙江大学教授陈纯说,成都是我国西部重要的经济中心,也是国家创新型试点城市,成都对区块链领域的摸索将对带动西部地区发展和促进全国区域协调发展起到重要作用。(中国青年报)[2020/10/30]

以下是巴比特整理的演讲全文:

“没有网络安全就没有国家安全”。《网络安全法》第十六条,国务院和省、自治区、直辖市人民政府应当统筹规划,加大投入,扶持重点网络安全技术产业和项目,支持网络安全技术的研究开发和应用,推广安全可信的网络产品和服务,保护网络技术知识产权,支持企业、研究机构和高等学校等参与国家网络安全技术创新项目。《国家网络空间安全战略》提出的战略任务“夯实网络安全基础”,强调“尽快在核心技术上取得突破,加快安全可信的产品推广应用”。网络安全等级保护制度2.0标准要求全面使用安全可信的产品和服务来保障关键基础设施安全。

为什么这么说呢?

一、用科学网络安全观构建网络安全主动免疫保障体系

什么是网络安全?我们面临着严峻的挑战,比如说勒索病到处泛滥。区块链顶不住各种重大的威胁,因此我们必须要弄清楚安全的原因是什么?从科学原理来看,缺少安全理念,体系结构缺乏路径。我们必须要有安全可信的结构,来构建区块链。

中国工程院院士:区块链产业发展需要深度挖掘其价值:中国工程院院士张平表示,区块链技术是非常有价值、有前景的一种应用技术,在新一轮的区块链发展浪潮下,区块链的产业发展更需要厘清相关问题、深度挖掘其存在和发展的价值,更好地为城市的经济产业发展做出更大贡献。(南京晨报)[2020/6/19]

1、“一种”新模式计算同时进行安全防护主动免疫可信计算是一种运算同时进行安全防护的新计算模式,以密码为基因抗体实施身份识别、状态度量、保密存储等功能,这样能够及时识别“自己”和“非己”成分,从而破坏与排斥进入机体的有害物质,这相当于为网络信息系统区块链培育了免疫能力。以前大家很重视,但是没办法。怎么办?杀病、防火墙、入侵检测的传统“老三样”难以应对人为攻击,且容易被攻击者利用,找漏洞、打补丁的传统思路不利于整体安全。

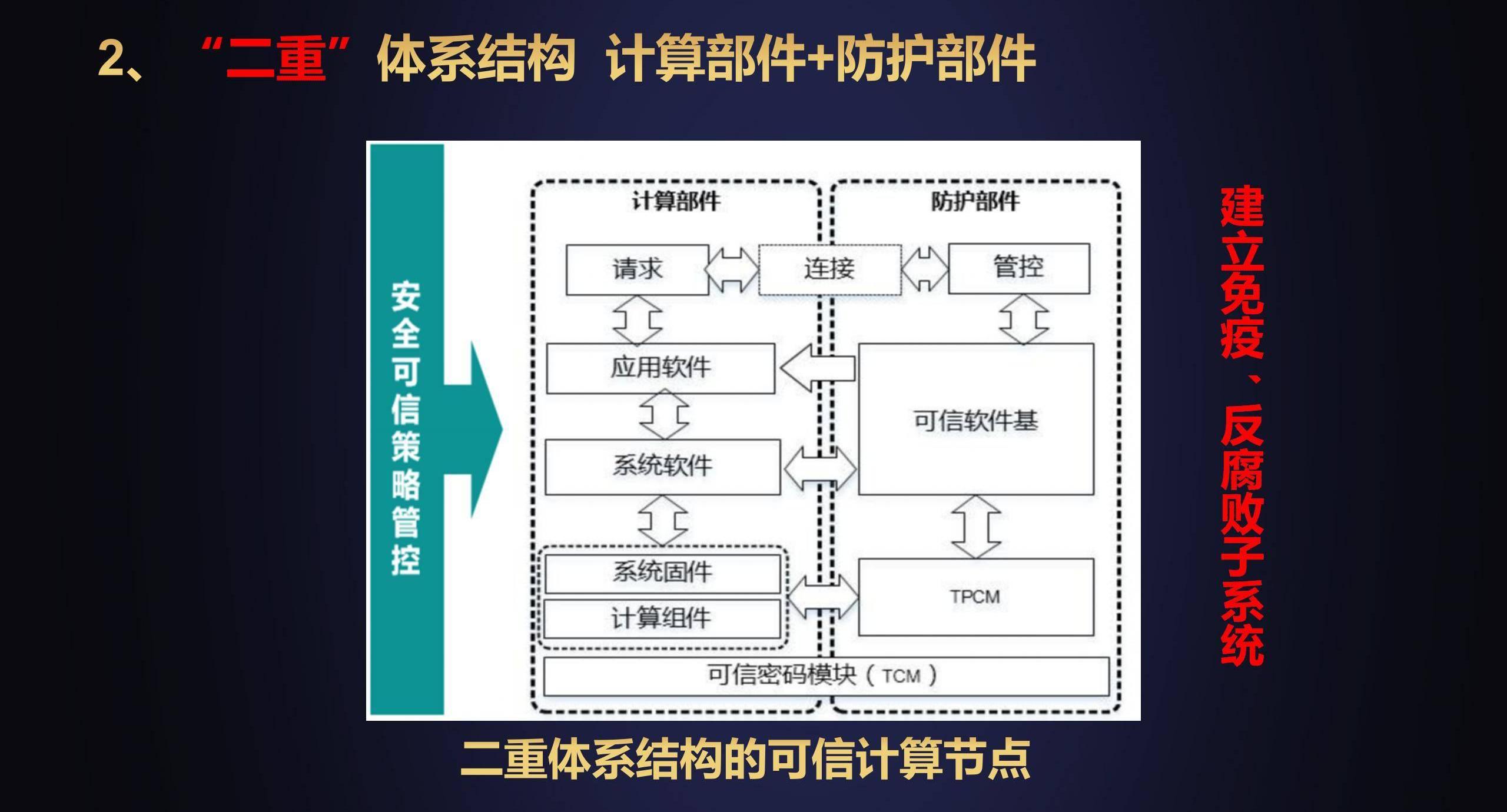

2、“二重”体系结构结算部件+防护部件我们一定要构建健康的结构,就是计算部件加防护部件。这个图左边就是大家说的计算机的基本架构,以防护部件来控制计算部件。

声音 | 中国工程院院士陈纯:区块链产业生态初具 强监管方能行稳致远:中国工程院院士陈纯发表文章《区块链产业生态初具 强监管方能行稳致远——谈区块链技术、应用与监管挑战》。他表示,区块链应用不断深化拓展的同时也带来了一系列的风险挑战。风险挑战主要有三个方面。一是对网络安全造成威胁;二是公有链的匿名性特征以及信息难以删除的特性,容易被利用散布不良信息,因而对意识形态安全构成挑战;三是对金融安全的挑战,目前打着“区块链”旗号进行非法金融活动的案件频发,扰乱了正常的金融秩序。而对于目前区块链监管技术的发展趋势主要有以下四个方面,首先是区块链节点的追踪与可视化;其次是联盟链穿透式监管技术;再次是公链主动发现与探测处置技术;最后是研究以链治链的体系结构及标准。[2019/12/27]

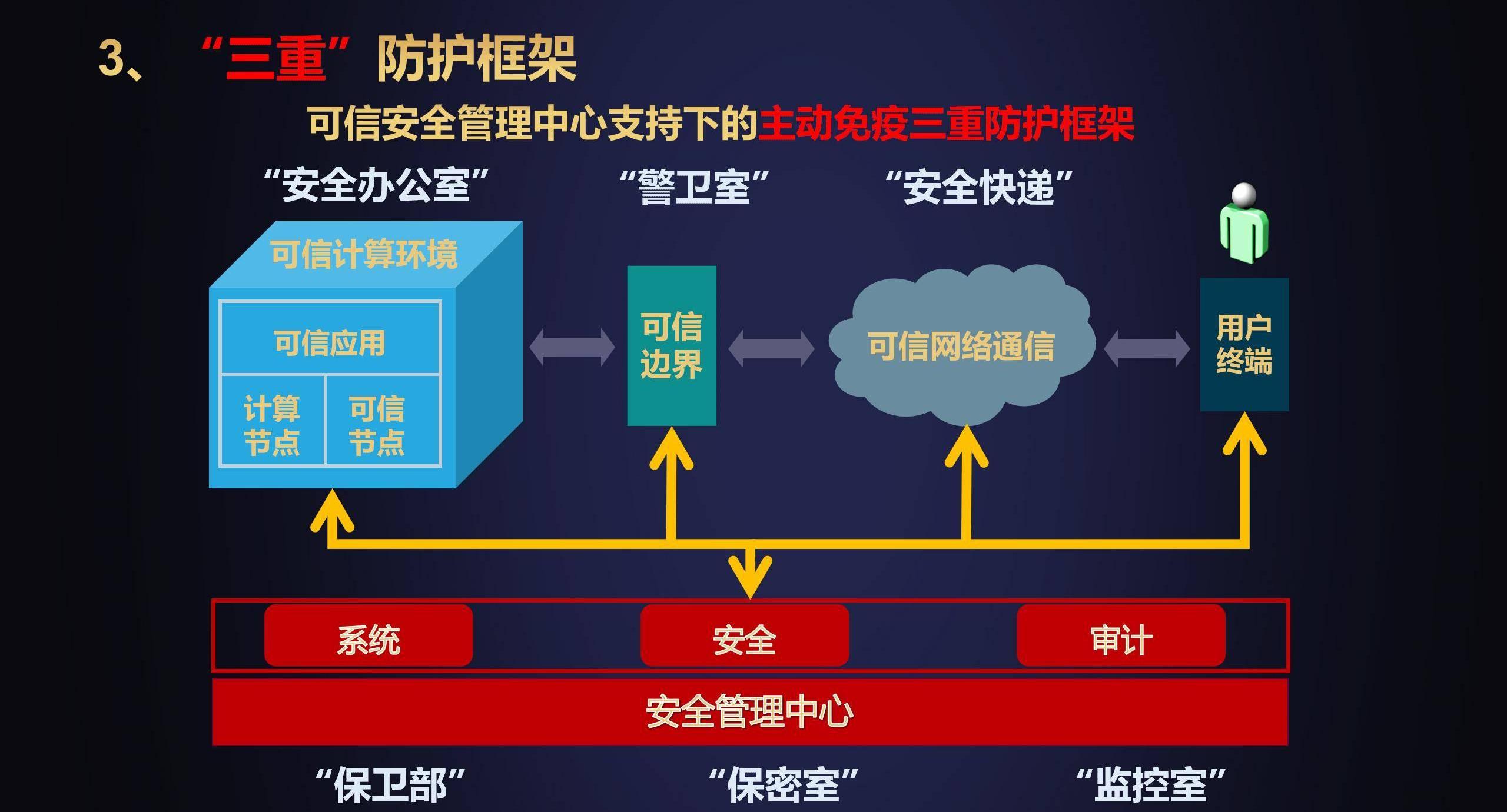

3、“三重”防护框架要构建信息系统,一个系统就是一个单位。可信安全管理中心支持下的主动免疫三重防护框架,比如说安全办公室、警卫室、安全快递。因此必须可信,一个单位安全必须要有保卫部、保密室、监控室。

声音 | 中国工程院陈纯:区块链技术离大规模实际应用还有相当长的距离:金色财经报道,浙江大学教授、中国工程院院士陈纯在接受采访时表示,区块链技术实际上还处在技术研究阶段,离大规模的实际应用还有相当长的距离。除了技术上的瓶颈,区块链发展需要解决的另一大问题是监管。[2019/12/19]

4、“四要素”可信动态访问控制四要素,主体、客观、操作、环境。要保证人、物可信,必须要可信,这样人机交互才能安全有效。

5、“五环节”全程管控,技管并重这是个社会的系统工程的,要全生命管控。按照网络安全法、密码法、等级保护制度、关键信息基础设施保护制度的要求,全程治理,确保体系结构、资源配置、操作行为、数据存储、策略管理可信。

6、“六不”防护效果我们要定时的检视检查,发现隐患要去解决。更重要的是如果发现不法行为要打击、要处分,有人攻击,我们要顶住,要反击,所以这样的系统要能保证系统的数据可信,才能达到很好的效果。首先是进不去,攻击者进不去;进去了以后,没有授权拿不到东西;拿到东西以后,也看不懂;想篡改也不行,系统和信息都改不了;瘫不成,异常情况,系统工作瘫不成;赖不掉,攻击行动赖不掉。不管有什么样的程序,不能打补丁,所有内容都是不查杀而自灭的。

声音 | 中国工程院院士黄璐琦:运用区块链等技术发展中药饮片第三方监测力量:中国工程院院士黄璐琦近日在接受采访时表示,发展中药饮片产业要发展第三方检测力量,运用区块链、信息化、互联网等技术,把这些工作做好。中药饮片市场进一步健全,监管才更有抓手。[2019/1/17]

二、打造主动免疫可信计算3.0新兴产业空间,来支持相关建设

中国可信计算源于1992年立项研制免疫的综合安全防护系统,于1995年2月25日通过测评和鉴定。经过长期军民融合攻关应用,形成了自主创新安全可信体系,开启了可信计算3.0时代。对智能安全卡的评价意见包括:公钥密码身份识别、对称密码加密存储,智能控制与安全执行双重体系结构,环境免疫抗病原理,数字定义可信策略对用户透明。《求是》杂志15年第20期发表了《用可信计算构筑网络安全》的文章,新华社《中国名牌》认为可信计算是网络安全的主动防御时代。

世界可信计算演进过程,初期是可信平台加上操作系统构成了可信的系统,但没有改变计算原理,也没有改变功能模块、可信模块和TPM,因此有很多的故障和漏洞。1.0是提高可靠性,以世界容错组织为代表。2.0以TCG为代表,TPM主要是受侧信道攻击,危及全球十几亿节点。3.0时代是以中国为代表的可信计算创新。

《国家中长期科学技术发展》明确提出“以发展高可信网络为重点,开发网络安全技术及相关产品,建立网络安全技术保障体系”。可信计算广泛应用于国家重要信息系统,如:增值税防伪、彩票防伪、二代居民身份证安全系统、中央电视台全数字化可信制播环境建设、国家电网电力数字化调度系统安全防护建设,已成为国家法律、战略、等级保护制度要求进行推广应用。

美国近期宣扬的零信任架构,缺少科学原理支撑,网络无边界不符合网络空间主权原则,基于身份认证的动态访问控制在国标17859早就规定,传统的调用功能模块组合难成为安全保障科学架构,也不符合我国法律、战略和制度要求推广安全可信的网络产品和服务的规定。一定要科学严谨分析研究,坚持自主创新,不能盲目跟班。

完备的可信计算3.0产品链,将形成巨大的新型产业空间。这里面有一些产品,具备可信计算功能的国产CPU、嵌入式可信芯片及可信根、具备可信计算3.0技术的设备。2020年10月28日,国家等级保护2.0与可信计算3.0攻关示范基地成立揭牌。

三、基于可信计算3.0的区块链安全

区块链是一种利用密码学技术,将系统内有效交易进行编码的可附加账本,必须加强密码自身安全。区块链也是个信息系统,必须要加强系统安全。因为数据是无穷的,要保证可靠可信,业务信用信息安全就要求交易有效、达成共识,而系统服务资源安全要求不可篡改、不能中断。

关于区块链的安全威胁,2010年8月,曾发生利用整数溢出漏洞凭空造出了1840亿个比特币。2016年5月,数字自治组织DAO,包括风投基金、区块链创业者技术开发社区、去中心的基金,因发现有9个漏洞而失败。席卷全球的勒索病对区块链是极大的威胁。

等保2.0新标准把云计算、移动互联网、物联网和工控等采用可信计算3.0作为核心要求,筑牢网络安全防线。不同等级保护标准可信计算要求不同,一级要求所有计算节点都应基于可信根实现开机到操作系统启动的可信验证;二级要求所有计算节点都应基于可信根实现开机到操作系统启动,再到应用程序启动的可信验证。并将验证结果形成审计纪录;三级要求所有计算节点都应基于可信根实现开机到操作系统启动,再到应用程序启动的可信验证,并在应用程序的关键执行环节对其执行环境进行可信验证,主动抵御入侵行为。并将验证结果形成审计纪录,送到管理中心;四级要求所有计算节点都应基于可信计算技术实现开机到操作系统启动,再到应用程序启动的可信验证,并在应用程序的所有执行环节对其执行环境进行可信验证,主动抵御入侵行为。并将验证结果形成审计纪录,送到管理中心,进行动态关联感知,形成实时的态势。

用可信计算3.0筑牢区块链安全防线,一是计算资源系统服务可信,主要是区块链计算过程不被恶意干扰,主动免疫防止恶意攻击。二是交易数据可控,比特币等区块链数据能够安全可信存储与传输。三是交易过程可管,交易过程真实可信,不可伪造,可信共管。

区块链基础架构模型包括应用层、合约层、激励层、共识层、网络层和数据层,每层都有不同的应用。这个图是安全可信区块链防护框架,区块链首先要有终端的数据可信,通过传输可信,到服务器的可信,然后到一些设备。资源管理要配置,还有策略管理,以及异常情况处理,都进行可信检查、可信保障,这样才可以保证区块链健康发展。

本文来源:十七桥,作者:庞克,统筹:桥叔 No.1 最近一周没上新,有人后台问桥叔,忙啥在。给大家报告一下。上周,桥叔接连“参加”了两个区块链大会。之所以打引号,因为一个线上看的,一个去了现场.

作者为刘昌用先生,授权吴说区块链发布,全文7619字。巴比特进行了不影响原意的删减。BCHA正在遭受疑似BCHN支持者的持续算力攻击,主要形式是空块攻击。攻防双方已经进行了多个阶段的策略调整.

2019年初,被誉为行业趋势预言家的肖风博士发表演讲时表示:“2019年后,我们不会再讨论区块链的技术障碍”。果不其然,跨链技术的新进展正在打破区块链原有的“性能”瓶颈.

今年DeFi盛宴Yearn抢尽风头,关于Yearn的一些基本概念你都弄明白了了?Yearn机池是怎么一回事呢?ETH机池的底层工作原理是怎样的.

文|Nancy编辑|Tong出品|PANews从互联网边缘行业切入的美团,早已在无边界的并购扩张模式下,如毛细血管般深入至每一条赛道,成为万亿帝国.

市值最高的加密货币比特币周三再度创下历史新高,并首次突破2万美元大关。对此,《比推》今日访谈了加州的区块链创业者MingGuo,YoubiCapital管理合伙人巩莉,以及DeFiAllianc.