0x0.前言

北京时间2021年8月10日,跨链桥项目PolyNetwork遭遇攻击,损失超过6亿美金。虽然攻击者在后续偿还被盗数字货币,但是这仍然是区块链历史上涉及金额最大的一次攻击事件。由于整个攻击过程涉及到不同的区块链平台,并且存在合约以及Relayer之间的复杂交互,对于攻击的完整过程和漏洞的根本原因,现有分析报告并未能梳理清楚。

整个攻击分为两个主要阶段,包括修改keeper签名和最终提币。对于第二阶段,由于keeper签名已经被修改,因此攻击者可以直接构建恶意提币交易,具体可以参见我们之前的报告。然而对于修改keeper签名的交易是如何最终在目标链执行的,目前并没有详细的文章阐明。而这一步是攻击的最核心步骤。

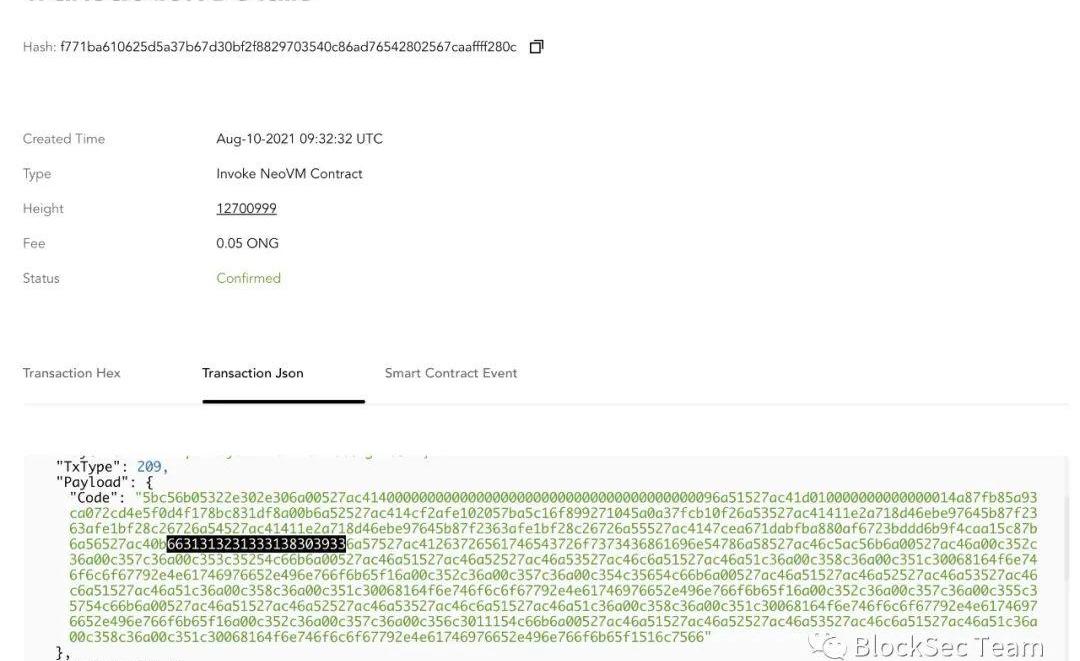

本报告从修改keeper签名交易入手(Ontology链上交易0xf771ba610625d5a37b67d30bf2f8829703540c86ad76542802567caaffff280c),分析了背后的原理和漏洞的本质。我们发现以下几个原因是Keeper能被修改的原因:

源链上(Ontology)的relayer没有对上链的交易做语义校验,因此包含修改keeper恶意交易可以被打包到polychain上目标链上(以太坊)上的relayer虽然对交易做了校验,但是攻击者可以直接调用以太坊上的EthCrossChainManager合约最终调用EthCrossChainData合约完成签名修改攻击者精心够着了能导致hash冲突的函数签名,从而调用putCurEpochConPubKeyBytes完成对签名的修改0x1.涉及交易和合约

DeFi协议总锁仓量达718.7亿美元,24小时内跌1.31%:金色财经报道,据DefiLlama数据显示,DeFi协议总锁仓量(TVL)达到718.7亿美元,24小时内跌幅为1.31%。TVL排名前五分别为MakerDAO(75.4亿美元)、AAVE(58亿美元)、Curve(49.6亿美元)、Uniswap(49.2亿美元)、Lido(46亿美元)。[2022/7/2 1:45:38]

整个过程中的交互流程如下:

Ontology交易->OntologyRelayer->PolyChain->EthereumRelayer->Ethereum以太坊

0x838bf9e95cb12dd76a54c9f9d2e3082eaf928270:EthCrossChainManager0xcf2afe102057ba5c16f899271045a0a37fcb10f2:EthCrossChainData0x250e76987d838a75310c34bf422ea9f1ac4cc906:LockProxy0xb1f70464bd95b774c6ce60fc706eb5f9e35cb5f06e6cfe7c17dcda46ffd59581:修改keeper的交易Ontology

0xf771ba610625d5a37b67d30bf2f8829703540c86ad76542802567caaffff280c:修改keeper的交易Poly

0x1a72a0cf65e4c08bb8aab2c20da0085d7aee3dc69369651e2e08eb798497cc80:修改keeper的交易0x2.攻击流程

ATOM突破25美元关口 日内涨幅为12.15%:欧易OKEx数据显示,ATOM短线上涨,突破25美元关口,现报25.001美元,日内涨幅达到12.15%,行情波动较大,请做好风险控制。[2021/4/14 20:17:54]

整个攻击大致可以分为三个步骤。第一个步骤是在Ontology链生成一条恶意交易(0xf771ba610625d5a37b67d30bf2f8829703540c86ad76542802567caaffff280c),第二个步骤是修改以太坊EthCrossChainData合约中的keeper签名,第三个步骤构造恶意交易发起最终攻击和提币。

0x2.1步骤一

攻击者首先在Ontology发起了一笔跨链交易,里面包含了一个攻击payload:

可以看出交易包含了精心设计的函数名,目的在于通过造成哈希冲突的方式调用putCurEpochConPubKeyBytes函数。关于哈希函数冲突的细节在网络上已有很多讨论,可以参考.

随后,该笔交易被OntologyRelayer接收,注意这里并没有很严格的校验。该交易会通过Relayer在PolyChain成功上链。EthereumRelayer会感知到新区块的生成。

然而,这笔交易被EthereumRelayer拒绝了。原因在于EthereumRelayer对目标合约地址有校验,只允许LockProxy合约作为目标地址,而攻击者传入的是EthCrossChainData地址。

库币上线CAS,开盘上涨70.7%:据库币KuCoin交易所消息,库币已于12月21日18:00上线Cashaa (CAS)并支持CAS/USDT和CAS/BTC交易服务。CAS开盘价为0.014USDT,当前报价0.0239USDT,涨幅达70.7%。Cashaa总部位于伦敦,是一个加密货币友好的银行平台。它提供一种全球银行解决方案,用户可以使用法定货币、加密货币进行银行交易。Cashaa正在为全球数百家加密业务提供银行服务。[2020/12/21 15:59:54]

因此,攻击者攻击之路在此中断。但如前所述,包含恶意payload的攻击交易已经在PolyChain成功上链,可被进一步利用。

0x2.2步骤二

攻击者手动发起交易,调用EthCrossChainManager合约中的verifyHeaderAndExecuteTx函数,将之前一步保存在PloyChain区块中的攻击交易数据作为输入。由于该区块是polychain上的合法区块,因此可以通过verifyHeaderAndExecuteTx中对于签名和merkleproof的校验。然后执行EthCrossChainData合约中的putCurEpochConPubKeyBytes函数,将原本的4个keeper修改为自己指定的地址。

0x2.3步骤三

在keeper被修改之后,攻击者直接调用目标链上的verifyHeaderAndExecuteTx函数,最终调用至Unlock函数,大量地转移资金,给项目方带来了严重的损失。具体的攻击细节可参考我们之前的报告。

ETC突破4.9美元关口 日内涨幅为3.28%:火币全球站数据显示,ETC短线上涨,突破4.9美元关口,现报4.9美元,日内涨幅达到3.28%,行情波动较大,请做好风险控制。[2020/11/5 11:44:50]

0x3.Relayer代码分析

在本攻击过程中,Ontology方和以太坊方均有Relayer负责将来自Ontology的交易在polyChain上链,以及将polychain上的交易放到以太坊。这两个Relayer是由Go语言实现的服务进程。

然而我们发现,这两个Relayer都缺乏有效的校验。这导致

攻击者可以在Ontology构造一条恶意的跨链交易,并且成功打包到polychain上。虽然在以太坊的Relayer具有校验功能,但是攻击者可以直接同以太坊上的链上合约进行交互,直接执行恶意的函数。0x3.1OntologyRelayer完全信任来自Ontology上的跨链交易

PolyNetwork的?ont_relayer(https://github.com/polynetwork/ont-relayer)?负责监听Ontology链上的跨链交易并将其打包入传入PolyChain.

注:

在OntologyRelayer中,Side指OntologyChain;Alliance指PolyChain.CrossChainContractAddress是Ontology链上原生编号为09的智能合约.

BKEX Global上线TTJ 开盘涨幅超800%:BKEX数据显示,TTJ开盘涨幅超800%,现报价0.31USDT。

TTJ的主要目标是打造一个去中心化的低成本且高效的分布式存储应用公链,任何带有存储空间和接入网络功能的硬件设备,都能接入到TTJ中。TTJ是构建于IPFS的新激励层,以奖励矿工共享存储资源和检索分发资源的方式,让更多人参与到IPFS当中。[2020/5/20]

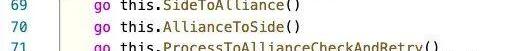

上图中,OntologyRelayer启动时开启三个Goroutines分别负责监听OntologyChain和PolyChain的跨链交易,以及对PolyChain上的跨链交易做状态检查。在本报告中,我们只关注69行的监听Side的代码逻辑。

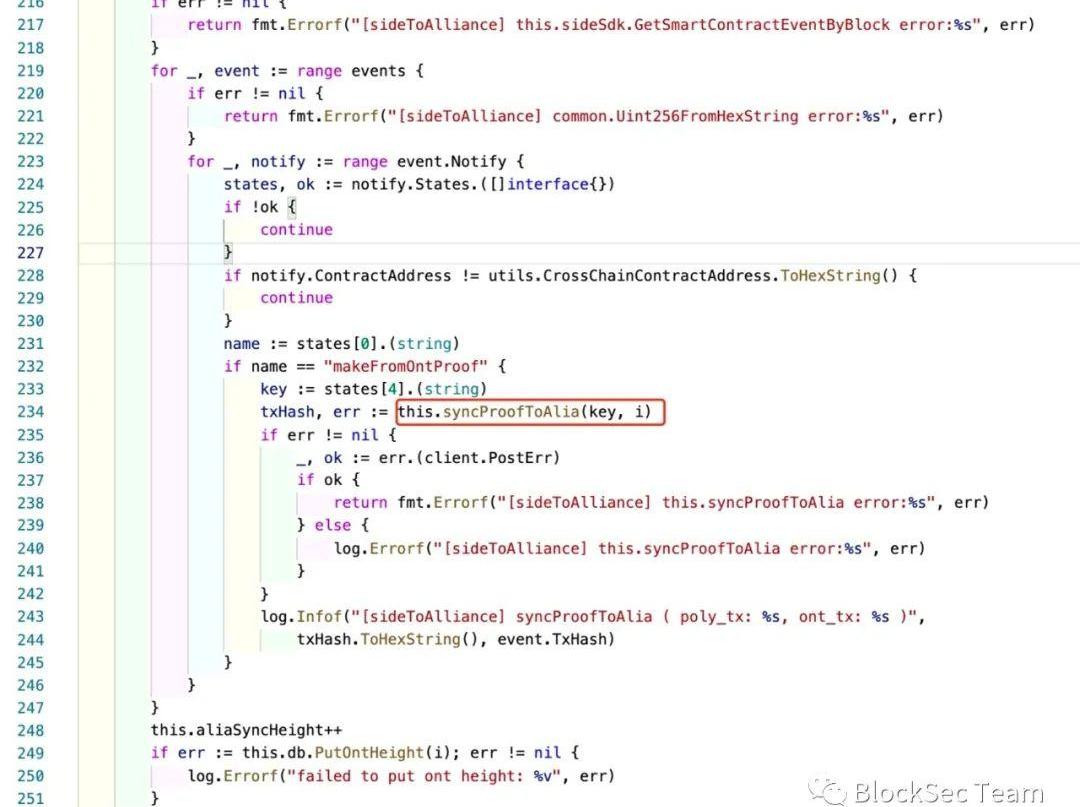

在上图中,OntologyRelayer调用Ontology链提供的RPC接口(第215行,调用SDK函数GetSmartContractEventByBlock)获取区块中触发的智能合约事件;然后在第228和232行表明OntologyRelayer只监听OntologyChain上由CrossChainContractAddress触发的makeFromOntProof事件;

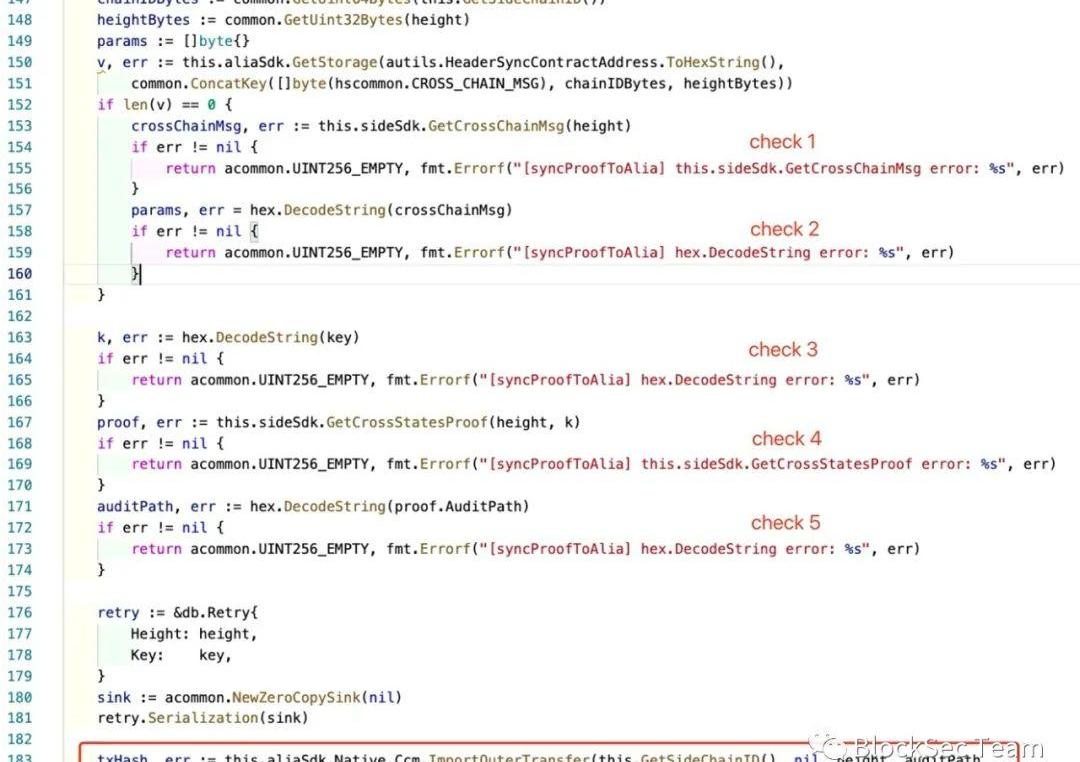

上图中,在处理OntologyChain上的跨链交易时,OntologyRelayer总共做了五次校验,分别是两次向OntologyChain发送的RPC请求校验(check1和check4),以及三次参数是否为空的校验(check2,check3,和check5)。这五次校验都属于常规校验,并未对来自OntologyChain上的跨链交易做语义上的校验;第167和171行取出了在目标链上执行所需要的交易参数信息;第183行向PolyChain发送交易;

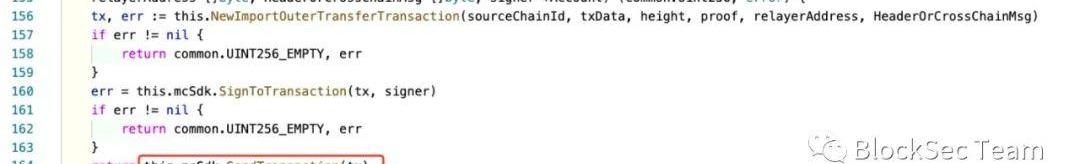

OntologyRelayer在构造了PolyChain上的交易后便向PolyChain发起RPC请求发送交易(第164行,函数调用SendTransaction);

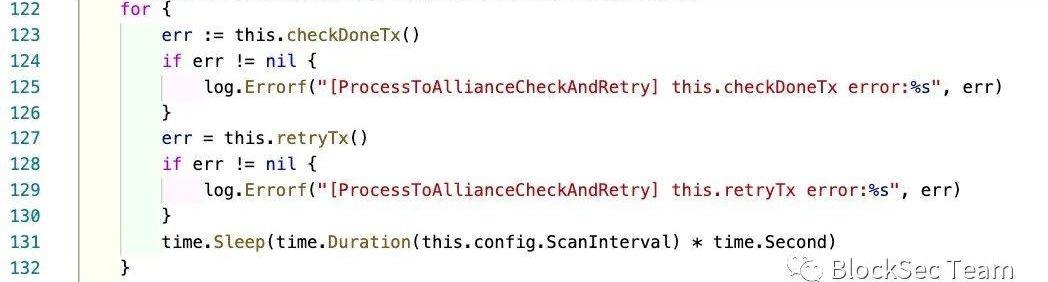

这个名为ProcessToAliianceCheckAndRetry的Goroutine也仅仅是做了重发失败交易的工作,仍然未对来自OntologyChain上的跨链交易做任何语义上的校验。

至此,我们可以看出ont-relayer监听所有来自OntologyChain由CrossChainContractAddress触发的makeFromOntProof事件,并未对其做任何语义上的校验,便向PolyChain转发了交易。而任何人向Ontology发送的任何跨链交易都会触发CrossChainContractAddress的makeFromOntProof事件,所以OntologyRelayer会将所有来自Ontology上的跨链交易都转发到Polychain上。

0x3.2EthereumRelayer中的无效校验

EthereumRelayer?负责监听PolyChain并将目标链为Ethereum的跨链交易转发到Ethereum上。

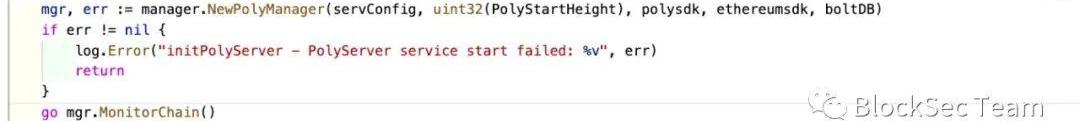

EthereumRelayer启动一个Goroutine来监控PolyChain;

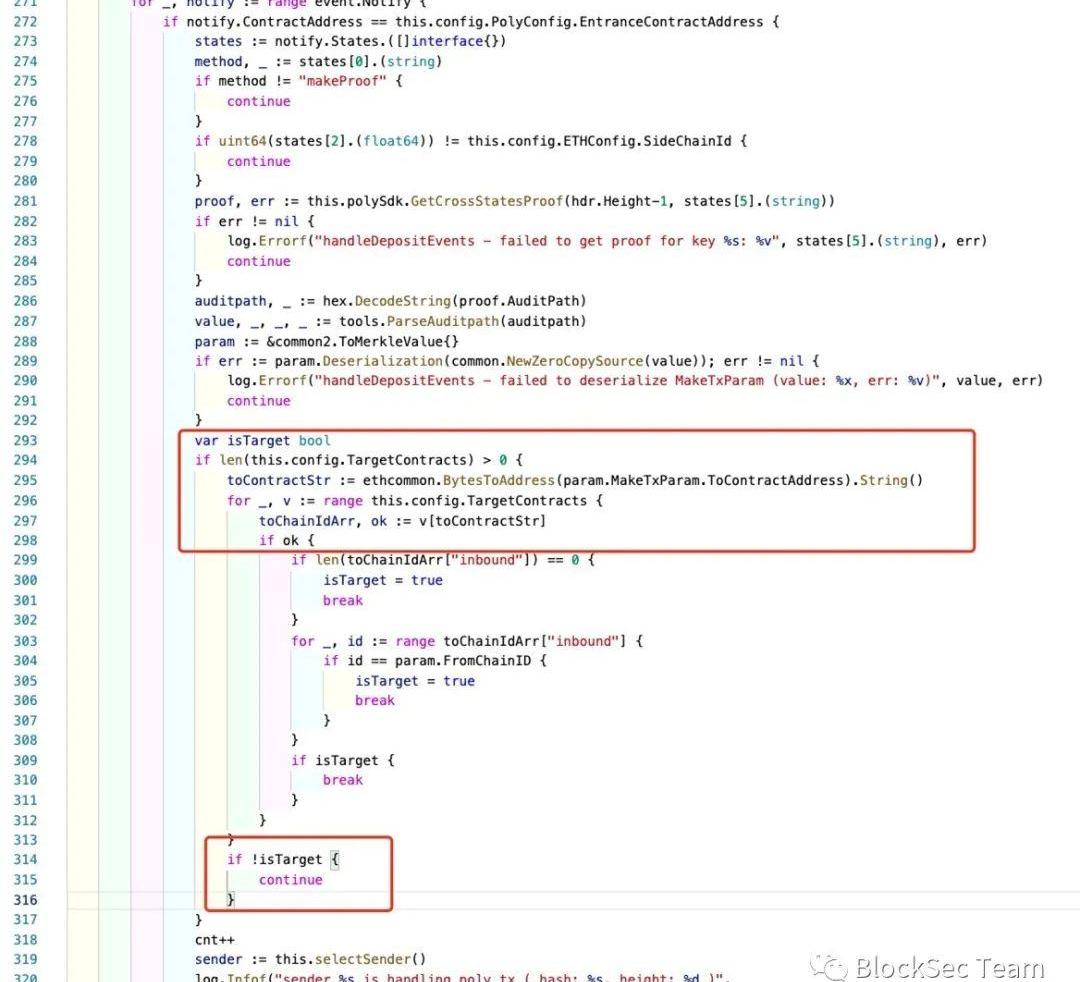

EthereumRelayer监听所有PolyChain上目标链为Ethereum的跨链交易;EthereumRelayer会校验跨链交易的目标合约是否为config.TargetContracts中指定的合约之一,如果不是则不会发送这笔跨链交易到Ethereum上。

虽然EthereumRelayer对PolyChain上的跨链交易做了部分校验,比如限制了目标合约,但是与PolyChain不同,任何人都可以向Ethereum上的EthCrossChainManager合约发送交易。换句话说,EthereumRelayer在这里做的校验没有实际的意义,只要包含恶意payload的跨链交易被成功打包进了PolyChain,那么任何人都可以直接使用已经打包好的区块数据将payload发送到以太坊EthCrossChainManager合约并执行。

攻击者正是利用了上述两个缺陷,完成了0x2攻击流程中的步骤一和步骤二(0x2.1和0x2.2)

0x4.写在最后

通过对整个攻击流程的完整梳理和详尽分析,我们认为Relayer的不完整校验是攻击得以发生的根本原因。其它方面则更多地属于比较精彩的攻击技巧。总而言之,跨链的校验和鉴权是跨链系统安全的关键所在,值得社区付出更多的努力。

参考文献

?https://blocksecteam.medium.com/the-initial-analysis-of-the-polynetwork-hack-270ac6072e2a

?https://twitter.com/kelvinfichter/status/1425290462076747777

标签:RELAYOLOPOLYETHERRelay TokenOtium TechnologiesPoly BridgeEthermon

本文作者:以太坊创始人VitalikButerin特别感谢BarnabeMonnot和Tinazhen提供反馈和审查.

据Decrypt8月14日消息,实验音乐人HollyHerndon的新数字乐器正在增加一个NFT拍卖行组件,允许用户提交他们自己的曲目,并通过DAO投票批准出售.

PolyNetwork攻击者刚刚发布了自问自答。攻击者表示,攻击是为了好玩。选择PolyNetwor是因为跨链攻击很火。转走代币是为了保证安全。攻击者称:“当发现bug时,我有一种复杂的感觉.

巴比特讯,8月3日,去中心化跨链交易协议THORChain计划通过六项改进应对此前遭受的攻击事件.

巴比特讯,7月25日,“2021世界区块链大会·杭州”在杭州未来科技城学术交流中心开幕。本次大会由杭州时戳信息科技有限公司主办.

巴比特讯,根据etherchain以及ultrasound.money数据显示,自8月5日20:33以太坊伦敦升级后,截至8月10日20:33已经有21668ETH被烧毁.