2023年8月18日,据Beosin-Eagle Eye态势感知平台消息,Optimism链的DeFi借贷协议Exactly Protocol遭受黑客攻击,黑客获利超700万美元。

攻击发生之后,Exactly Protocol在社交媒体上表示,正在尝试与攻击者沟通,以归还被盗资产,已向提交报告。

三天之后的8月21日,Exactly Protocol发文表示协议现已解除,用户可以执行所有操作,也没有发生任何清算。为了明确起见,黑客攻击只影响到使用外围合约(DebtManager)的用户。没有使用该合约的用户没有任何损失,协议仍在正常运行。

Beosin安全团队第一时间对本次事件进行了分析,结果如下。

事件相关信息

●攻击交易

安全公司:MultiChainCapital遭受闪电贷攻击,黑客获利约10ETH:金色财经报道,据区块链安全审计公司Beosin旗下Beosin EagleEye安全风险监控、预警与阻断平台监测显示,MultiChainCapital项目遭受闪电贷攻击(攻击交易:0xf72f1d10fc6923f87279ce6c0aef46e372c6652a696f280b0465a301a92f2e26),黑客利用通缩代币未将pair排除例外地址,使用deliver函数造成代币增发,最后通过swap函数将增发的代币兑换获利10ETH,目前资金存在黑客地址未转出。Beosin Trace将持续对资金流向进行监控。[2023/5/9 14:52:28]

0x3d6367de5c191204b44b8a5cf975f257472087a9aadc59b5d744ffdef33a520e

安全团队:BNB Chain上加密项目ORT被利用,黑客获利约7万美元:金色财经报道,据区块链安全审计公司Beosin监测显示,BNBChain上的加密项目ORT被利用,黑客获利约7万美元。其中黑客首先调用INVEST函数,这个函数会调用_Check_reward函数来计算用户的奖励,但是黑客的duration变量为0,所以会直接返回total_percent变量作为reward参数,然后黑客调用withdraw And Claim函数提取奖励,获取total_percent数量的ORT代币,重复上述步骤获利。[2023/1/17 11:16:02]

0x1526acfb7062090bd5fed1b3821d1691c87f6c4fb294f56b5b921f0edf0cfad6

0xe8999fb57684856d637504f1f0082b69a3f7b34dd4e7597bea376c9466813585

安全团队:以太坊上PEAKDEFI遭攻击,黑客获利约6.6万美元:金色财经报道,根据区块链安全审计公司Beosin旗下Beosin?EagleEye 安全风险监控、预警与阻断平台监测显示,ETH链上的PEAKDEFI项目遭受攻击,攻击者利用合约中sellLeftoverToken()函数未进行权限校验。导致黑客合约中转走29832 BAT,5083 SUSHI,32508 matic,831 link,总价值66659美元。[2022/11/5 12:19:47]

●攻击者地址

0x3747dbbcb5c07786a4c59883e473a2e38f571af9

●攻击合约

0x6dd61c69415c8ecab3fefd80d079435ead1a5b4d

0x995a24c99ea2fd6c87421d516216d9bdc7fa72b4

Earning.Farm遭受闪电贷攻击,黑客获利268 ETH:10月15日消息,据Supremacy安全团队监测,Earning.Farm的EFLeverVault合约遭到两次闪电贷攻击,第一笔攻击被MEV bot截获,造成合约损失480 ETH;第二笔黑客完成攻击,黑客获利268 ETH。

经过分析,漏洞是由合约的闪电贷回调函数未验证闪电贷发起者产生,攻击者可自行触发合约的闪电贷回调逻辑:偿还合约内的Aave stETH债务并提现,然后将stETH兑换为ETH。随后攻击者可调用withdraw函数提现所有合约内的ETH余额。[2022/10/15 14:28:46]

●被攻击合约

0x16748cb753a68329ca2117a7647aa590317ebf41

漏洞分析

派盾:BNB Chain和以太坊上的Umbrella Network奖励池被抽取,黑客获利70万美元:3月20日消息,派盾发推称,BNB Chain和以太坊上的Umbrella Network奖励池已被抽取,导致黑客获利70万美元。可能发生了黑客攻击,因为withdraw()中存在未检查的下溢,所以任何人都可以提取任何金额,即使没有任何余额。并提醒Umbrella Network查看BNB Chain和以太坊上的StakingReward Contract。[2022/3/20 14:07:51]

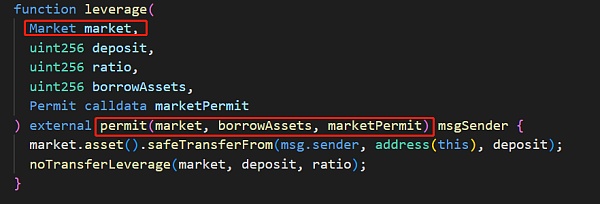

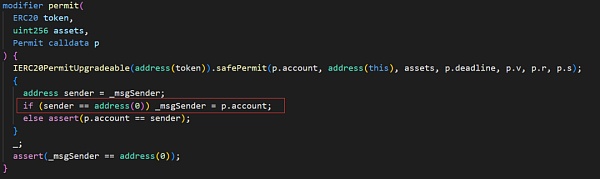

漏洞合约中的多个Market地址参数可被操控。攻击者通过传入恶意的Market合约地址,成功绕过permit检查,执行了恶意的deposit函数,窃取了用户的抵押品USDC并清算用户资产,最终实现了攻击者的盈利目的。

攻击流程

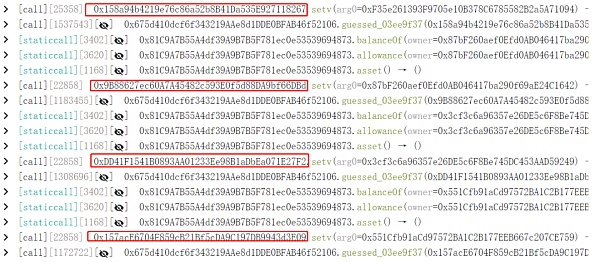

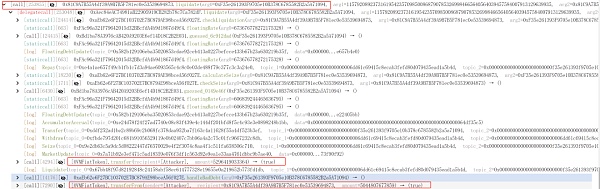

我们以0x3d6367…这笔交易为例

攻击准备阶段:

1.攻击者创建了多个恶意Market合约

攻击阶段

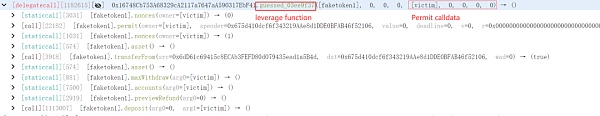

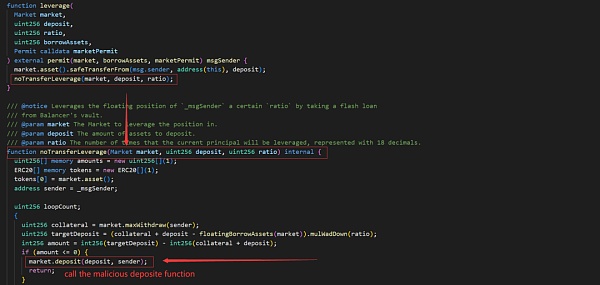

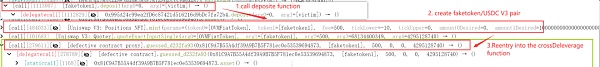

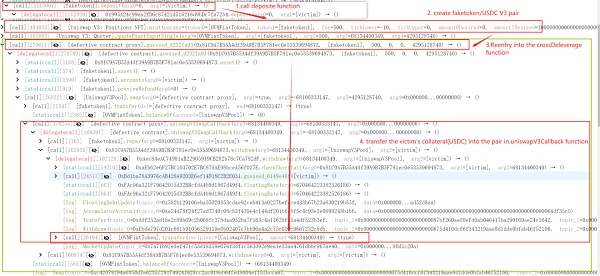

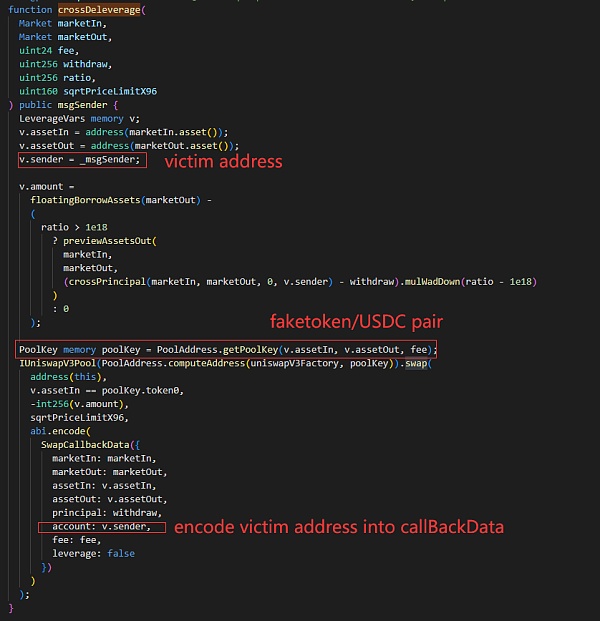

1.攻击者调用漏洞合约的leverage函数(杠杠函数)传入伪造的market合约地址,由于market地址未校验合法性,permit检查被绕过并将_msgSender更改为受害者地址,这里为步骤3窃取受害者资产做了准备。

2.leverage函数会继续调用恶意market合约中的deposit函数,进而执行攻击者的恶意代码

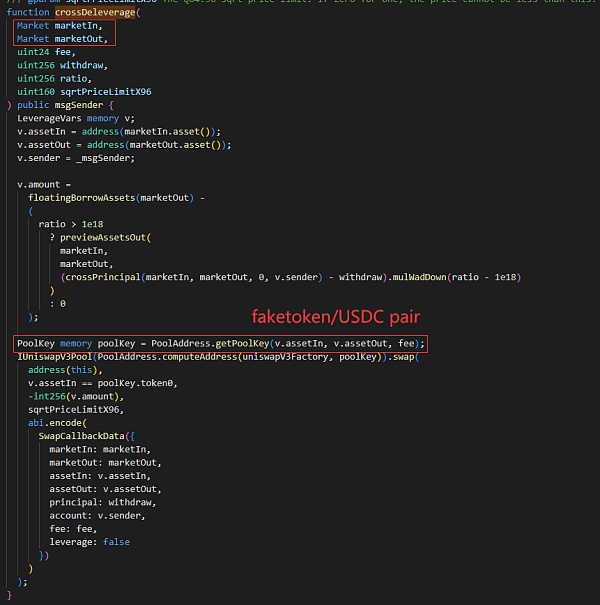

3.deposit函数中的恶意代码会先创建一个V3 恶意token/USDC的池子,然后再重入进漏洞合约的crossDeleverage函数。由于marketIn和marketOut同样可控,导致crossDeleverage函数计算的V3池子最终为攻击者创建的V3池子。

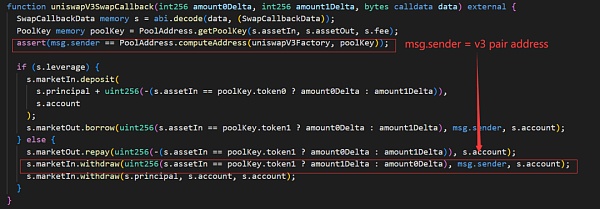

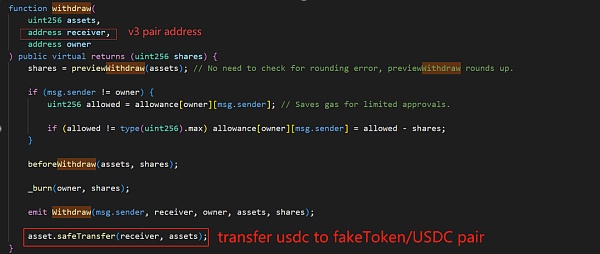

4.此时由于_msgSender已经修改为了受害者,crossDeleverage函数进一步调用攻击者创建的V3池子的swap函数用作闪电贷,并在回调函数uniswapV3callback中将受害者的资金转入至V3池子中。

5.攻击者移除流动性将受害者资金从V3池子中窃取出来。

6.由于受害者抵押资金被转走,满足清算条件,攻击者进一步清算了受害者的头寸而获得了更多的收益。

资金追踪

截止发文时,被盗资金已通过Optimism bridge和Across Protoco跨链至以太坊。

总结

针对本次事件,Beosin安全团队建议:

建议用作凭证代币的合约地址需要填加白名单功能,以免被恶意操控。目前,Beosin已对Optimism链上多个项目诸如DIPX等进行过安全审计,因此Beosin建议项目上线前,选择专业的安全审计公司进行全面的安全审计,规避安全风险。

Beosin

企业专栏

阅读更多

金色财经

金色财经 善欧巴

web3中文

金色早8点

YBB Capital

吴说Real

元宇宙简史

标签:DAWNEOSMARMARKDawn WarsEOSADDsafemars币价格Benchmark Protocol

作者:CALVIN SHEN,COINTELEGRAPH;编译:松雪,金色财经ETF 不仅仅是说说而已。 这些投资工具的潜力已经在加拿大等市场得到实现.

作者:TY,Medium;编译:Lynn,MarsBit 介绍 随着以太坊从一项实验性技术发展成为一个完全开发的系统,能够为普通用户提供开放、全球和无需许可的体验.

DAO的终极理想是DAW去中心化自治世界。最近出现的一个新兴项目AutonomousWorlds Network吸引我从社会和治理角度产生了思考.

作者:Osato Avan-Nomayo,DL News 编译:善欧巴,金色财经Tether 已停止在 Omni 比特币元层上提供 USDT 稳定币.

作者:Optimism Collective;翻译:金色0xJS本月对于以太坊来说是一个重要的里程碑:一家在美国上市的公司首次推出了由Optimism提供支持的自己的OP Chain.

作者:PAUL VERADITTAKIT,Pantera 合伙人 编译:深潮 TechFlow本文是 Pantera 合伙人 PAUL 撰写的去中心化社交系列文章的第 2 篇.