7月31号,Curve 在平台表示 Vyper 0.2.15 的稳定币池由于编译器的漏洞所以遭到攻击。具体因为重入锁功能的失效,所以黑客可以轻易发动重入攻击,即允许攻击者在单次交易中执行某些功能。

7月31号,Curve 在平台表示 Vyper 0.2.15 的稳定币池由于编译器的漏洞所以遭到攻击。具体因为重入锁功能的失效,所以黑客可以轻易发动重入攻击,即允许攻击者在单次交易中执行某些功能。而Curve上的部分资金池又使用了旧版本的编译器,给黑客提供了机会。

(重入攻击是一种由于 Vyper 的特性加上智能合约编写不当导致的漏洞,之前已经多次发生,欧科云链的安全团队之前有过对此类案例的详细分析,点击文末左下角“阅读原文”查看,所以本文对攻击细节不再展示)

紧接着其他多个项目都宣布遭受到了攻击,NFT 质押协议 JPEG’d,借贷项目 AlchemixFi 和 DeFi 协议 MetronomeDAO,跨链桥 deBridge、采用 Curve 机制的 DEX Ellipsis等都分别遭受巨额损失。

DeFi协议Onomy新提案拟将原Bonding Curve平台改为生态系统Launchpad:6月26日消息,Cosmos 生态 DeFi 协议 Onomy 社区发起一项新提案,提议将当前的 Bonding Curve 平台重新定位为一个生态系统 Launchpad,更新后的平台将作为利用 Onomy 基础设施的新消费级应用链 Token 的初始分销场所。

该提案旨在促进生态系统的扩展,为 NOM 作为 Onomy 生态系统中的实用 Token 提供额外的效用,推动 NOM 持有者的参与,并以优先考虑 NOM 持有者的方式促进新的消费级应用链实用 Token 的早期分发。[2023/6/27 22:01:49]

数据:2022年Curve v2约占所有DEX ETH/USDT交易量的65%:7月27日消息,Delphi Digital发布数据报告显示,2022年,Curvev2约占所有DEX ETH/USDT交易量的65%,在份额上超过Uniswapv3;在Arbitrum上,Curve Tricrypto在ETH交易量中占主导地位,约占总市场份额的83%以上。[2022/7/27 2:41:44]

然而在7月30号,一些项目方已经知道了潜在的攻击威胁。以 Alchemix 为例,在30号就已经开始转出资产,而且已经成功的转出 8000ETH,但是在转移资产的过程中,依然被攻击者盗取在 AMO 合约的剩余 5000ETH。

Curve Finance提案sCIP#19:引入由aDAI、aUSDC、aUSDT代币组成的新池:Curve Finance提出新提案sCIP#19:引入一个由三种代币组成的新池:aDAI/aUSDC/aUSDT。aToken是来自AAVE的收益承载代币。该池将允许交易员有效地在那些有收益率的代币之间互换,以迅速转换为更高收益率的代币。这些代币的流动性提供者也将能够赚取这些代币的交易费用。[2020/11/28 22:26:44]

图片来源:OKLink Explorer

其他项目方也相继采取了一些措施,如 AAVE 禁止 Curve 进行借贷;Alchemix 也从曲线池中移除 AMO 控制的流动性;Metronome 直接暂停主网功能。

Curve 不是第一次出现被黑客攻击的事件了,作为 Defi 的顶级项目都无法免疫黑客攻击,普通的项目方更应该在黑客攻击端和合约防守端重视起来。

动态 | 证券型代币创业公司Securitize推出一站式代币服务:据coindesk报道,Coinbase支持的证券型代币创业公司Securitize周二宣布推出一站式代币服务,以帮助公司发行和管理数字证券。该服务名为“证券化就绪计划”,合并了来自其各个合作伙伴的服务,包括Coinbase Custody(托管)、交易平台OpenFinance和Rialto Trading以及私人投资集团CBlock Capital。 Securitize表示,预计未来将有更多合作伙伴加入该计划。[2019/4/10]

那么针对进攻端,项目方可以做哪些准备呢?

OKLink 团队推荐项目方通过链上标签系统提前辨别有黑历史的钱包,阻止有过异常行为地址的交互。Curve 的其中一个攻击者的地址就有过不良记录曾被 OKLink 记录,如下图所示:

图片来源:OKLink Chaintelligence Pro其行为模式也一定程度上超出常理,如下图所示,有三日交易笔数过百。

图片来源:OKLink Onchain AML项目方如何在防守端进行防御呢?

针对上述事件梳理,我们发现项目方在处理此类事件的两点问题,

1. 维护工作不到位。大部分项目非常注重代码的编写和审核,但是维护工作一直没受到重视,Vyper 编译器的这个漏洞是两年前被发现的,但受攻击的池子还是采用的旧版编译器。

2. 代码测试场景过于单一。很多测试代码起不到真正的测试问题的作用,应增加模糊测试等更复杂的测试手段,且应该在黑客攻击途径,攻击复杂度,机密性,完整性等多个维度进行测试的工作。

现实中,大部分被盗资金都难以追回。下图是黑客转出资金去向,可以看到被盗 ETH 没有对外转出动作,地址也没有和实体机构相关联。

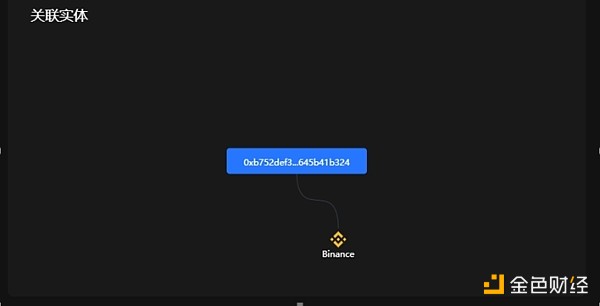

图片来源:OKLink Chaintelligence Pro有一部分地址和实体机构有关联的,如地址0xb752DeF3a1fDEd45d6c4b9F4A8F18E645b41b324 (已归还2,879.54 ETH),类似地址有关联实体机构的,我们可以通过报警和实体机构协商的办法追回资金。

图片来源:OKLink Chaintelligence Pro针对此次事件的正确做法是通过 OKLink 或者其他技术服务商的预警和跟踪功能,等待沉淀地址的后续的资金动向,在进一步实施行动。但是,最好的方法是行业团结一致制定基于安全事件的响应机制,可以对有异常行为进行更好的打击。

重入攻击此类的安全事件一定还会发生,所以除了上述在攻防两端我们需要付出的努力外,项目方需要做好应急预案,当受到黑客攻击时能最及时的进行反应,减少项目方和用户的损失。Vyper贡献者也建议,对于 Vyper 此类公共产品我们应该加强公众激励,寻找关键漏洞。OKLink呼吁应该尽早建立起一套安全响应标准,让黑/灰地址的资金追踪变得更加容易。

正如 OKLink 产品在此类事件中的攻防两端起到防范黑客和追查资金的作用,项目方在搭建平台的安全模块时应考虑第三方技术服务商可以带来的额外价值,更快更好的筑起项目的安全堡垒。

欧科云链的 Raymond Lei 和 Mengxuan Ren 对此文亦有帮助。

欧科云链

企业专栏

阅读更多

Foresight News

金色财经 Jason.

白话区块链

金色早8点

LD Capital

-R3PO

MarsBit

深潮TechFlow

标签:CURCurveLINKINKpubliccurrencyPAXCURVESTARLINKDOGELinkCoin Token

编译:区块链骑士 据VentureBeat最近的一篇报道,Google Play已经更新了政策,允许在其应用商店中使用基于区块链的数字内容,包括NFT和其他通证化的数字资产.

六月,虽然加密市场大幅上涨,比特币更是突破三万美元,创下 12 个月的币价新高,但 NFT 市场却未能同步上扬,用户活动和融资情况相对平淡.

听听 Azuki 社区 OG 如何看待这次 Fud 事件。本文转录自 STEPN 首席增长官、Multicoin Capital 前合伙人 Mable 的播客 HODLong 后浪.

看到各种新闻消息满天飞,本人旨在从一名 Web3 法律从业者的角度,来解析一下这个“里程碑”案件.

作者:BEN STRACK,blockworks 编译:善欧巴,金色财经SEC起诉加密货币交易所后,Coinbase计划公布其首个季度业绩,但分析师预计业绩不会顺利.

在城市居民向数字居民转化的过程中,我们面临的最大问题并非可能性问题,而是路径依赖和虚无主义态度.