2023年5月6日,据Beosin-Eagle Eye态势感知平台消息,算法稳定币DEI项目合约遭受黑客攻击,黑客获利约630万美元。Beosin安全团队第一时间对事件进行了分析,结果如下。

事件相关信息

攻击交易

https://bscscan.com/tx/0xde2c8718a9efd8db0eaf9d8141089a22a89bca7d1415d04c05ba107dc1a190c3

https://arbiscan.io/tx/0xb1141785b7b94eb37c39c37f0272744c6e79ca1517529fec3f4af59d4c3c37ef

安全公司:MultiChainCapital遭受闪电贷攻击,黑客获利约10ETH:金色财经报道,据区块链安全审计公司Beosin旗下Beosin EagleEye安全风险监控、预警与阻断平台监测显示,MultiChainCapital项目遭受闪电贷攻击(攻击交易:0xf72f1d10fc6923f87279ce6c0aef46e372c6652a696f280b0465a301a92f2e26),黑客利用通缩代币未将pair排除例外地址,使用deliver函数造成代币增发,最后通过swap函数将增发的代币兑换获利10ETH,目前资金存在黑客地址未转出。Beosin Trace将持续对资金流向进行监控。[2023/5/9 14:52:28]

攻击者地址

PeckShield:BNB Chain上一未验证合约遭到攻击,黑客获利超22万美元:金色财经报道,据 PeckShield 监测,BNB Chain 上一未验证合约(0x6D8981847Eb3cc2234179d0F0e72F6b6b2421a01),黑客获利约 22.5 万美元。目前黑客已将盗取的约 22.5 万枚 DAI 以及少量以太坊通过 Multichain 跨链至以太坊并最终转入 RAILGUN。[2023/2/27 12:31:56]

Bsc:0x08e80ecb146dc0b835cf3d6c48da97556998f599

Arbitrum:0x189cf534de3097c08b6beaf6eb2b9179dab122d1

SushiSwap的BentoBoxv1合约遭受攻击,黑客获利约2.6万美元:金色财经报道,据区块链安全审计公司Beosin监测显示,SushiSwap的BentoBoxv1合约,据Beosin安全技术人员分析,该攻击是由于Kashi Medium Risk ChainLink价格更新晚于抵押/借贷后。在两笔攻击交易中,攻击者分别flashloan了574,275+785,560 个 xSUSHI, 在抵押和借贷之后,LINK Oracle中的kmxSUSHI/USDT 的价格从下降了16.9%。通过利用这一价格差距,攻击者可以调用 liquidate()函数清算从而获得15,429+11,333 个USDT,Beosin Trace追踪发现目前被盗资金还在攻击者的地址上:0xe7F7A0154Bf17B51C89d125F4BcA543E8821d92F。[2023/2/10 11:58:50]

被攻击合约

Wormhole通过Immunefi平台修复一高危漏洞,黑客获1000万美元奖励:5月21日,据Immunefi官方消息,白帽黑客satya0x通过该平台为跨链桥Wormhole检举出一高危漏洞,并因此获得1000万美元奖励金,创下Immunefi平台获奖金额最高记录。该漏洞很快得到修复,没有用户资金受到影响。[2022/5/21 3:32:04]

0xde1e704dae0b4051e80dabb26ab6ad6c12262da0

两条链上漏洞原理以及攻击手法相同,这里以Bsc链上交易为例进行分析:

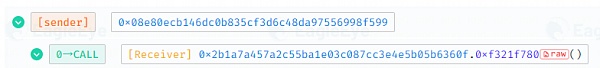

1.攻击者调用攻击合约的0xf321f780函数发起攻击。

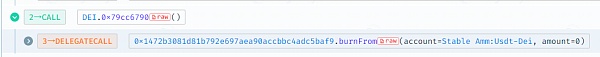

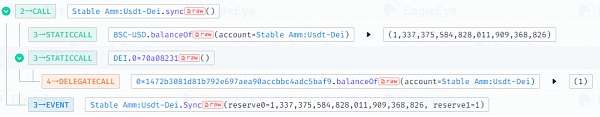

2.攻击合约首先调用DEI合约的approve函数给pair授权一个很大的值,随后调用DEI合约的burnFrom函数,传入pair地址。

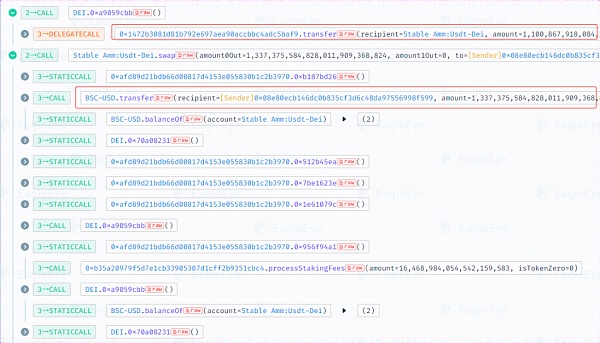

3.随后,攻击合约直接调用DEI合约的transferFrom函数将pair的DEI代币全部转移给攻击合约,只剩下一个单位的DEI代币。

4.之后,攻击合约调用pair的sync函数,更新储备量,此时pair中只有1个单位的DEI和超130万枚USDT。

5.最后,攻击合约使用所有的DEI将USDC全部兑换出来。

我们从上述的攻击过程不难发现,本次事件的主要问题在于第2步与第3步,攻击者调用了approve和burnFrom函数之后,为什么就能直接调用transFrom函数将“其他人”的代币转移走?

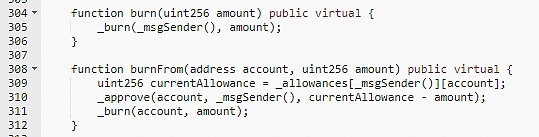

我们看一下approve与burnFrom函数的代码,approve函数为正常授权函数,并没有什么问题,关键在于burnFrom函数(如下图),burnFrom函数正常逻辑是获取被销毁地址给调用者地址授权数量,之后将授权数量减去销毁数量的新值用于更新授权数量。可以看到,309行的代码函数获取用户授权值,而开发者将被销毁地址与调用者地址写反,导致获取的授权值是黑客可以任意设置的,在这之前,黑客调用approve函数授权了一个巨大的数,所以这里获取的值是一个巨大的值,在310行代码,将授权值进行更新,这里传递的值就是一个异常大的值,导致burnFrom函数调用结束后,pair地址给黑客地址授权了一个巨大的值,而黑客也能任意控制pair的代币。

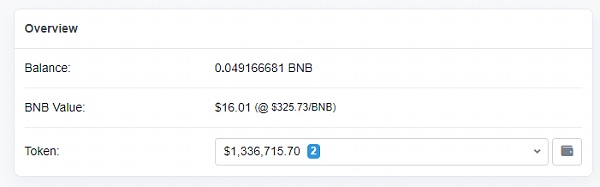

截止发文时,被盗资金还未被攻击者转出。

针对本次事件,Beosin安全团队建议:

1.合约开发时,涉及权限相关的函数一定要仔细思考其运行逻辑,并做好每一步的测试,防止因为粗心大意导致不可挽回的后果。

2. 项目上线前,建议选择专业的安全审计公司进行全面的安全审计,规避安全风险。

Beosin

企业专栏

阅读更多

金色荐读

金色财经 善欧巴

Chainlink预言机

区块律动BlockBeats

白话区块链

金色早8点

Odaily星球日报

MarsBit

Arcane Labs

深潮TechFlow

AragonDAO 的最新近况再度引发了加密行业对于 DAO 的热烈关注。事情经过简而言之便是 Aragon 官方领导层和社区对如何处置国库资金产生了分歧,社区通过代币投票希望能够使用国库资金回.

5月10日,在首届“全国元宇宙创新发展研究应用发布会”上,由国家新闻出版署批准设立的出版业科技与标准综合重点实验室区块链版权应用研究中心主编的《元宇宙可信数字资产应用参考》正式发布!这是公认的业.

作者:Shaun Heng,Spartan Labs前负责人;翻译:金色财经xiaozou 1、前言 本文并不是对web3发展史的简单重述.

原文作者:E 由于区块链为了保护安全,而施加了计算限制,ZK 协处理器(Coprocessors)正逐渐成为一个备受关注的话题。它能够增强计算能力,同时保持强大的安全性.

作者:Seth;来源:作者推特@SethCryptoSerch最近在研究 BRC20 上面比较火的 DeFi 类项目,虽然目前都没有实现,但是确实都提出了概念,并且都在有序进行中.

点击阅读:2023年NFT 市场分析(下):巨鲸动态与NFT盈利方法原文:CoinMarketCap&NFTGO 译:金色财经 目录 主要观点 第1章 市场概述 1.