2022年12月2日,据区块链安全审计公司Beosin旗下Beosin EagleEye安全风险监控、预警与阻断平台监测显示,AnkStaking的aBNBc Token项目遭受私钥泄露攻击,攻击者通过Deployer地址将合约实现修改为有漏洞的合约,攻击者通过没有权限校验的0x3b3a5522函数铸造了大量aBNBc代币后卖出,攻击者共获利5500个BNB和534万枚USDC,约700万美元,Beosin Trace将持续对被盗资金进行监控。Beosin安全团队现将事件分析结果与大家分享如下。

据了解,Ankr 是一个去中心化的 Web3 基础设施提供商,可帮助开发人员、去中心化应用程序和利益相关者轻松地与一系列区块链进行交互。

Vyper贡献者:有理由怀疑由国家支持的黑客参与Curve攻击事件:7月31日消息,智能合约语言Vyper贡献者@fubuloubu针对Curve黑客攻击事件表示,找到该漏洞需要几周到几个月的时间,也许是由一个小团体或团队进行的。我们可能很快就会找到更多信息,但考虑到投入的资源,我认为有理由怀疑国家支持的黑客可能参与其中。

目前只有两个编译器最佳,Vyper的代码库更小,更容易阅读,对其历史进行分析的更改也更少,这可能就是黑客从这里下手的原因,Solidity的代码库要更大一些。

其次,编译器并没有像大家想象的那样受到审查或审计。大多数编译器都会进行重大且频繁的更改,这不利于审计。所有这些都指向最后一个问题:激励问题,即,没有人有动力去寻找编译器中的关键漏洞,尤其是旧版本。

但这并不是Vyper或Curve的终结,我们必须团结起来解决这些类型的公共产品问题,就我个人而言,此前提出过一个提案,该提案将通过添加由用户共同赞助的赏金计划来帮助改进Vyper。[2023/7/31 16:09:00]

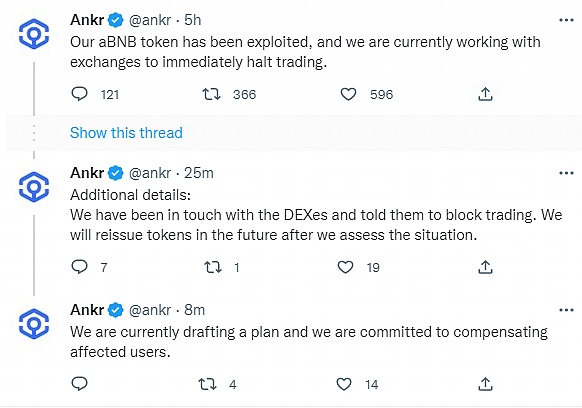

攻击发生之后,Ankr 针对 aBNBc 合约遭到攻击一事称,「目前正在与交易所合作以立即停止交易。Ankr Staking 上的所有底层资产都是安全的,所有基础设施服务不受影响。」

Block Tower Capital在Dexible黑客攻击中损失150万美元:金色财经报道,去中心化交易所聚合商 Dexible 周五早些时候遭受了 200 万美元的攻击。Dexible发推文称,黑客利用了智能合约代码中的一个弱点,允许他们从加密钱包中抽取资金。“少数鲸鱼”,即大型加密货币持有者,约占损失的 85%。

区块链数据显示,数字资产投资公司 BlockTower Capital 是受害者之一,区块链情报公司 Arkham Intelligence 将与 Dexible 开发者相关的钱包地址标记为 BlockTower,损失了约 150 万美元的 TRU 代币。区块链情报公司Nansen也将该地址标记为 BlockTower Capital 的地址。Arkham 上的区块链交易显示,攻击者将被盗的 TRU 代币转移到 SushiSwap 以交易 ETH,然后将 ETH 发送给加密混合器服务提供商 TornadoCash。[2023/2/18 12:14:01]

期权协议FinNexus:黑客铸造超3.23亿枚FNX代币,将用新代币替换FNX:官方消息,期权协议FinNexus发布关于黑客攻击的官方声明,驱动FinNexus的部分硬件被恶意软件破坏,似乎是针对平台的攻击。黑客潜入FinNexus系统,成功将私钥恢复到FNX代币合约的所有权。黑客随后转移了合同的所有权,并铸造超过323,000,000枚FNX代币。FinNexus表示,开发人员对合约进行了全面检查,其他FinNexus合约所有者的私钥是安全的,没有代码缺陷被利用。

目前,FinNexus正与交易所与Wanchain联系,以减轻对用户的不利影响,并追踪被黑客入侵的资金,共同努力冻结这些资金。此外,FinNexus表示,将把FNX替换为新代币,该代币将交付给用户。在黑客攻击之前的不同地址将被快照,用户将收到新代币。FinNexus将发布包含相关细节的新声明,涵盖有关重新启动代币和FinNexus协议的所有信息。[2021/5/18 22:15:20]

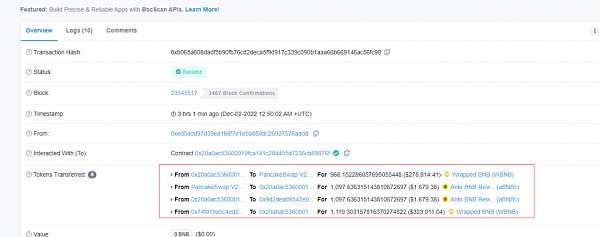

攻击交易

动态 | 日本网络服务商用户40万数据被盗或将被黑客用于挖掘加密货币:据日经新闻报道,日本千代田的一个网络服务商在2018年12月20日宣布,黑客访问利用亚马逊网络服务(AWS)的云服务,在未经授权的情况下可能盗取了网站大约40万的客户信息。该公司分析后认为,攻击者的目的是在用户未经允许的情况下,利用虚拟货币挖软件窃取算力,挖掘数字货币。[2018/12/21]

0xe367d05e7ff37eb6d0b7d763495f218740c979348d7a3b6d8e72d3b947c86e33

攻击者地址

0xf3a465C9fA6663fF50794C698F600Faa4b05c777 (Ankr Exploiter)

被攻击合约

突发 | 紧急!AMR合约风险预警 可随意增发且已被黑客利用:降维安全实验室(johnwick.io)监控到AMR合约存在高危安全风险的交易。通过对代码分析,发现其中存在重要安全溢出漏洞,目前已经被人恶意利用并且进行大量增发,降维安全实验室已经对合作伙伴交易所进行高危预警并且停止风险币种交易。降维安全实验室提醒相关机构:智能合约需要进行严格谨慎的安全评估才可以代表资产进行交易,也请相关用户注意数字资产安全。[2018/7/8]

0xE85aFCcDaFBE7F2B096f268e31ccE3da8dA2990A

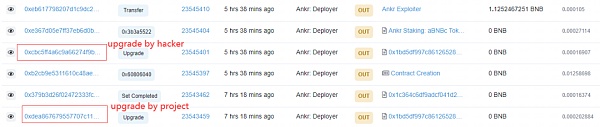

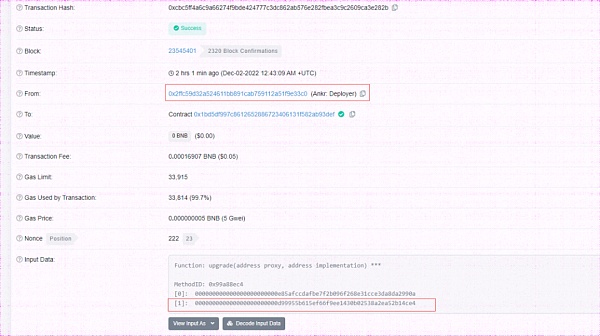

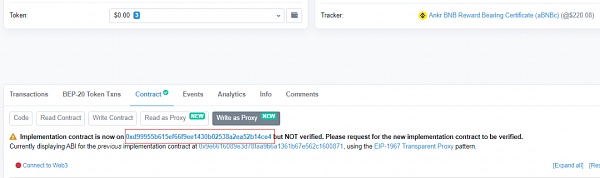

1. 在aBNBc的最新一次升级后,项目方的私钥遭受泄露。攻击者使用项目方地址(Ankr: Deployer)将合约实现修改为有漏洞的版本。

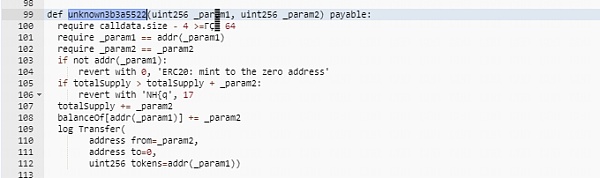

2.由攻击者更换的新合约实现中, 0x3b3a5522函数的调用没有权限限制,任何人都可以调用此函数铸造代币给指定地址。

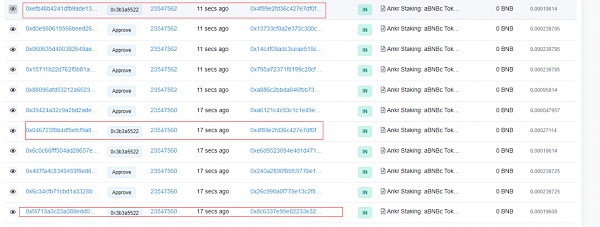

3.攻击者给自己铸造大量aBNBc代币,前往指定交易对中将其兑换为BNB和USDC。

4. 攻击者共获利5500WBNB和534万USDC(约700万美元)。

由于Ankr的aBNBc代币和其他项目有交互,导致其他项目遭受攻击,下面是已知项目遭受攻击的分析。

Wombat项目:

由于Ankr Staking: aBNBc Token项目遭受私钥泄露攻击,导致增发了大量的aBNBc代币,从而影响了pair(0x272c...880)中的WBNB和aBNBc的价格,而Wombat项目池子中的WBNB和aBNBc兑换率约为1:1,导致套利者可以通过在pair(0x272c...880)中低价购买aBNBc,然后到Wombat项目的WBNB/aBNBc池子中换出WBNB,实现套利。目前套利地址(0x20a0...876f)共获利约200万美元,Beosin Trace将持续对被盗资金进行监控。

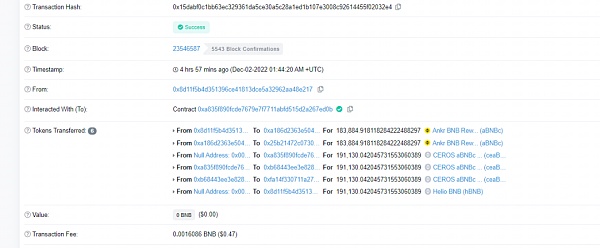

Helio_Money项目:

套利地址:

0x8d11f5b4d351396ce41813dce5a32962aa48e217

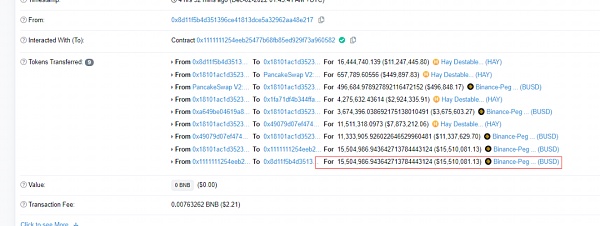

由于Ankr Staking: aBNBc Token项目遭受私钥泄露攻击,导致增发了大量的aBNBc代币,aBNBc和WBNB的交易对中,WBNB被掏空,WBNB价格升高。套利者首先使用10WBNB交换出超发后的大量aBNBc.之后将aBNBc交换为hBNB。以hBNB为抵押品在Helio_Money中进行借贷,借贷出约1644万HAY。之后将HAY交换为约1550万BUSD,价值接近1亿人民币。

针对本次事件,Beosin安全团队建议:1. 项目的管理员权限最好交由多签钱包进行管理。2. 项目方操作时,务必妥善保管私钥。3. 项目上线前,建议选择专业的安全审计公司进行全面的安全审计,规避安全风险。

Beosin

企业专栏

阅读更多

金色早8点

金色财经

去中心化金融社区

CertiK中文社区

虎嗅科技

区块律动BlockBeats

念青

深潮TechFlow

Odaily星球日报

腾讯研究院

吴说作者 | defioasis本期编辑 | Colin Wu近日,以太坊联合创始人Vitalik 就治理 Token 发表了自己的看法并与 twitter 网友展开了讨论.

文:章鱼哥 特朗普14日在其创建的社交平台truth social上发帖称,“美国需要一个超级英雄”。他还预告自己将于当地时间15日宣布“重大消息”.

FTX 崩盘至今,余波尚未平息。曾经被认为是以太坊杀手的 Solana 受其牵连,也走向了悬崖边缘.

随着越来越多的新 NFT 市场出现,Opensea 作为 NFT 市场头号玩家的地位不断受到挑战.

作者:David S Bennahum2022年,加密行业充满动荡,继Terra、三箭资本崩盘后,FTX暴雷及其次生危机使得加密寒冬愈发严酷,低迷的市场、腰斩的币价与强硬的监管态势并行.

三大 CeFi 平台之二已破产清算,唯留手握 20 亿美元资产规模的 Nexo。FTX 暴雷之后,乌云延伸到了多家平台,Genesis、BlockFi 等纷纷告急;Celsius,三大 CeFI.