事件背景??

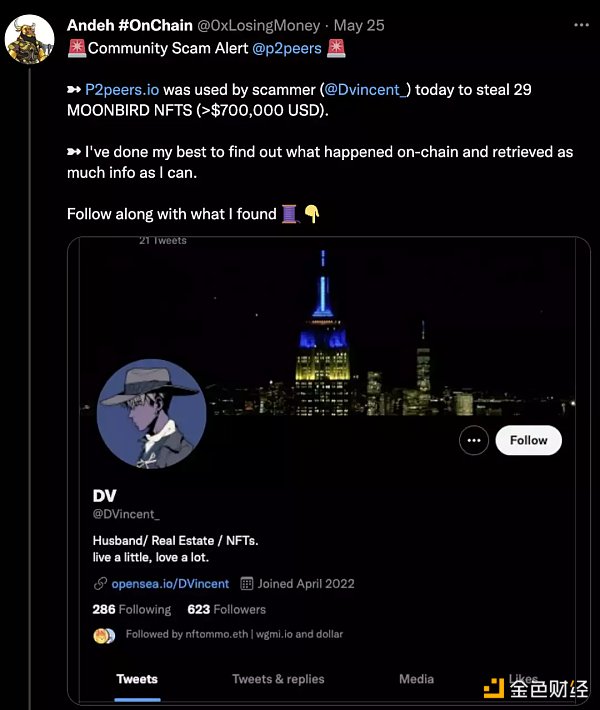

5 月 25 日,推特用户?@0xLosingMoney?称监测到 ID 为?@Dvincent_?的用户通过钓鱼网站 p2peers.io 盗走了 29 枚 Moonbirds 系列 NFT,价值超 70 万美元,钓鱼网站目前已无法访问。该用户表示,域名 sarek.fi 和 p2peers.io 都曾在过去的黑客事件中被使用。??

推特原文

慢雾安全团队收到相关情报并针对此次被盗事件进行朔源分析。

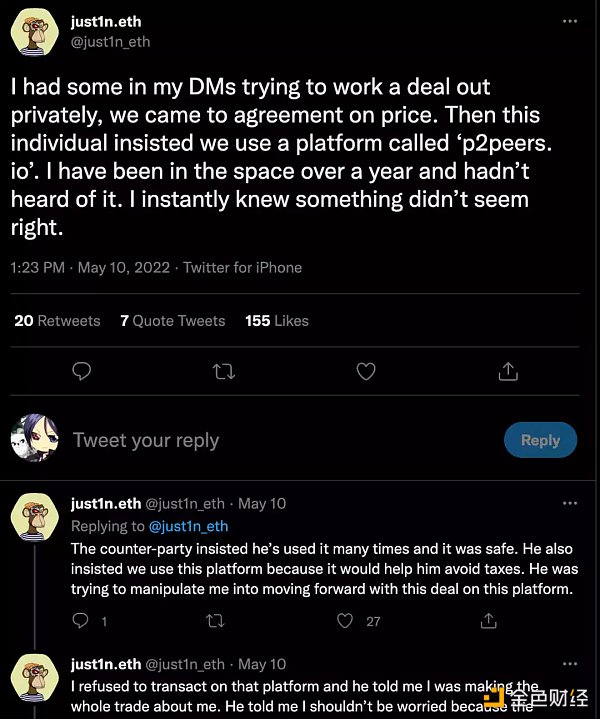

我们开始在 Twitter 上搜集并分析此钓鱼事件的相关信息时,发现?@Dvincent_?就是黑客的 Twitter 账号,目前该账户已经被注销。而根据 5 月 10 日的记录,推特用户?@just1n_eth(BAYC 系列 NFT 持有者)就表示?@Dvincent_?曾与其联系交易 BAYC NFT,但由于对方坚持使用 p2peers.io,交易最后并未达成。??

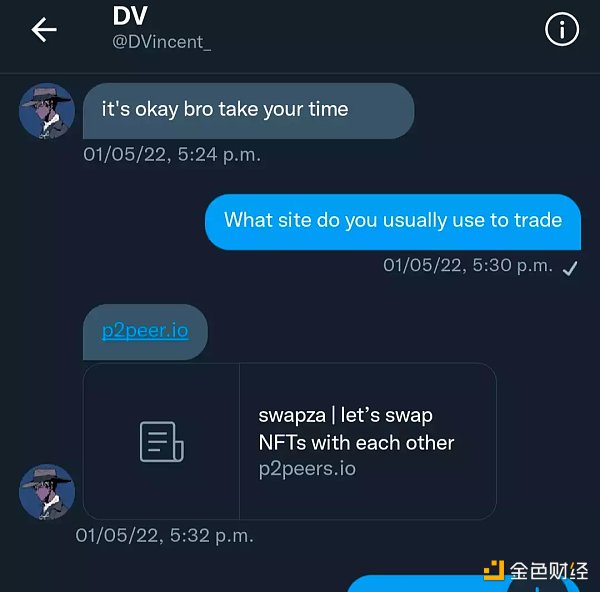

在该推特评论下用户 @jbe61 表示自己曾遇到同一个人并给出了对话截图:??

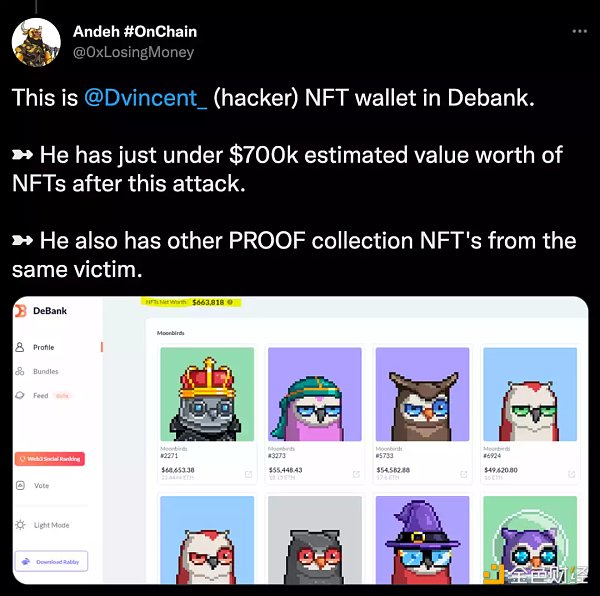

5 月 25 日晚,@0xLosingMoney?继续在 Twitter 公布了黑客的钱包等相关信息。??

下面是?@0xLosingMoney?给出的黑客地址:

· 0xe8250Bb4eFa6D9d032f7d46393CEaE18168A6B0D

· 0x8e73fe4d5839c60847066b67ea657a67f42a0adf

· 0x6035B92fd5102b6113fE90247763e0ac22bfEF63

慢雾:远程命令执行漏洞CVE-2023-37582在互联网上公开,已出现攻击案例:金色财经报道,据慢雾消息,7.12日Apache RocketMQ发布严重安全提醒,披露远程命令执行漏洞(CVE-2023-37582)目前PoC在互联网上公开,已出现攻击案例。Apache RocketMQ是一款开源的分布式消息和流处理平台,提供高效、可靠、可扩展的低延迟消息和流数据处理能力,广泛用于异步通信、应用解耦、系统集等场景。加密货币行业有大量平台采用此产品用来处理消息服务,注意风险。漏洞描述:当RocketMQ的NameServer组件暴露在外网时,并且缺乏有效的身份认证机制时,攻击者可以利用更新配置功能,以RocketMQ运行的系统用户身份执行命令。[2023/7/14 10:54:22]

· 0xBf41EFdD1b815556c2416DcF427f2e896142aa53

· 0x29C80c2690F91A47803445c5922e76597D1DD2B6

由于整个被盗事件都提到「p2peers.io」这个钓鱼网站,所以我们从此处开始入手。这个在芬兰某域名公司注册的 p2peers 网站已被暂停使用,我们最终在谷歌网页快照中寻找到了该网站首页的信息。??

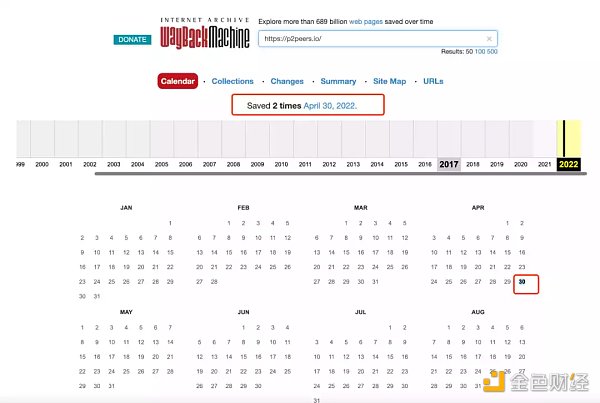

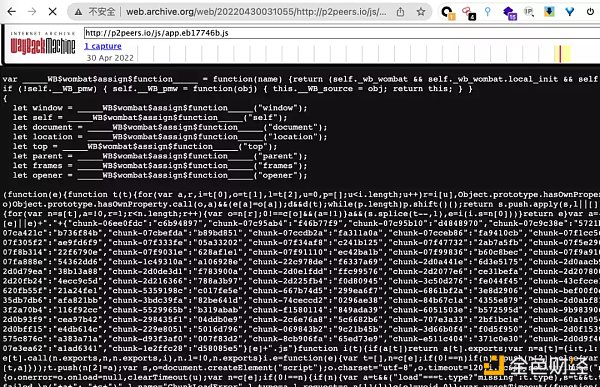

根据网页快照可以发现?https://p2peers.io/?的前端代码,其中主要的 JS 代码是「js/app.eb17746b.js」。

由于已经无法直接查看 JS 代码,利用?Cachedview?网站的快照历史记录查到在 2022 年 4 月 30 日主要的 JS 源代码。

通过对 JS 的整理,我们查到了代码中涉及到的钓鱼网站信息和交易地址。

慢雾:DOD合约中的BUSD代币被非预期取出,主要是DOD低价情况下与合约锁定的BUSD将产生套利空间:据慢雾区情报,2022 年 3 月 10 日, BSC 链上的 DOD 项目中锁定的 BUSD 代币被非预期的取出。慢雾安全团队进行分析原因如下:

1. DOD 项目使用了一种特定的锁仓机制,当 DOD 合约中 BUSD 数量大于 99,999,000 或 DOD 销毁数量超过 99,999,000,000,000 或 DOD 总供应量低于 1,000,000,000 时将触发 DOD 合约解锁,若不满足以上条件,DOD 合约也将在五年后自动解锁。DOD 合约解锁后的情况下,用户向 DOD 合约中转入指定数量的 DOD 代币后将获取该数量 1/10 的 BUSD 代币,即转入的 DOD 代币数量越多获得的 BUSD 也越多。

2. 但由于 DOD 代币价格较低,恶意用户使用了 2.8 个 BNB 即兑换出 99,990,000 个 DOD。

3. 随后从各个池子中闪电贷借出大量的 BUSD 转入 DOD 合约中,以满足合约中 BUSD 数量大于 99,999,000 的解锁条件。

4. 之后只需要调用 DOD 合约中的 swap 函数,将持有的 DOD 代币转入 DOD 合约中,既可取出 1/10 转入数量的 BUSD 代币。

5. 因此 DOD 合约中的 BUSD 代币被非预期的取出。

本次 DOD 合约中的 BUSD 代币被非预期取出的主要原因在于项目方并未考虑到 DOD 低价情况下与合约中锁定的 BUSD 将产生套利空间。慢雾安全团队建议在进行经济模型设计时应充分考虑各方面因素带来的影响。[2022/3/10 13:48:45]

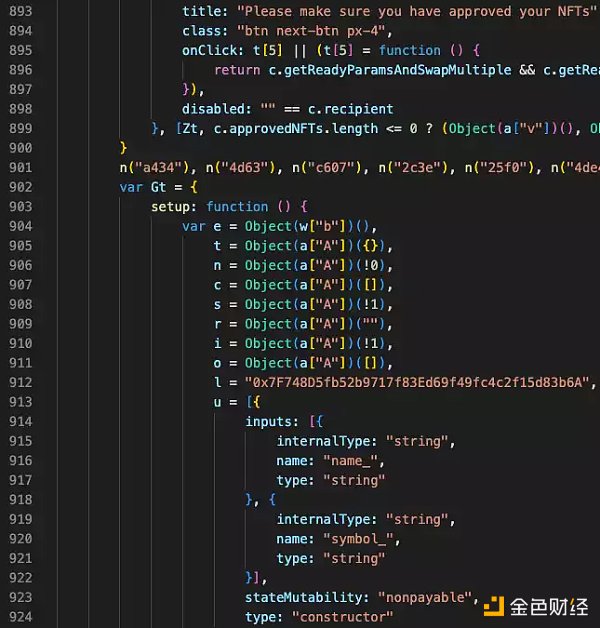

在代码 912 行发现 approve 地址:

0x7F748D5fb52b9717f83Ed69f49fc4c2f15d83b6A

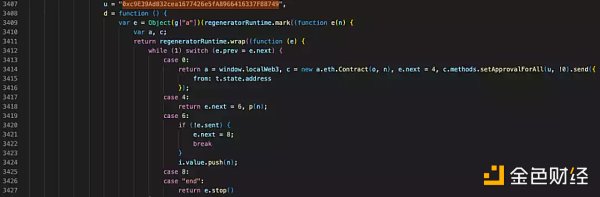

在代码 3407 行同样发现关于 approve 相关操作的地址:

0xc9E39Ad832cea1677426e5fA8966416337F88749

慢雾:2021年上半年共发生78起区块链安全事件,总损失金额超17亿美元:据慢雾区块链被黑事件档案库统计,2021年上半年,整个区块链生态共发生78起较为著名的安全事件,涉及DeFi安全50起、钱包安全2起,公链安全3起,交易所安全6起,其他安全相关17起,其中以太坊上27起,币安智能链(BSC)上22起,Polygon上2起,火币生态链(HECO)、波卡生态、EOS上各1起,总损失金额超17亿美元(按事件发生时币价计算)。

经慢雾AML对涉事资金追踪分析发现,约60%的资金被攻击者转入混币平台,约30%的资金被转入交易所。慢雾安全团队在此建议,用户应增强安全意识,提高警惕,选择经过安全审计的可靠项目参与;项目方应不断提升自身的安全系数,通过专业安全审计机构的审计后才上线,避免损失;各交易所应加大反监管力度,进一步打击利用加密资产交易的等违规行为。[2021/7/1 0:20:42]

我们开始分析这两个地址的交易记录:

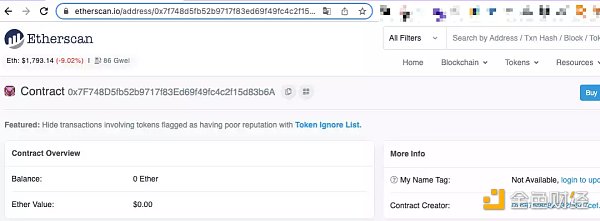

首先在 Etherscan 查询发现 0x7F7...b6A?是一个恶意合约地址:

而这个恶意合约的创建者(攻击者)是地址:

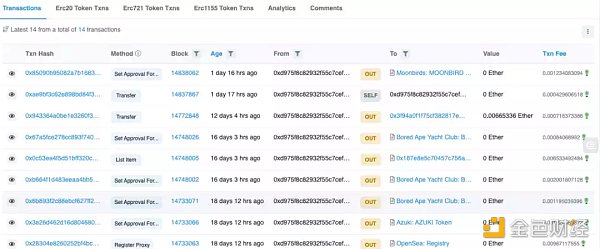

0xd975f8c82932f55c7cef51eb4247f2bea9604aa3,发现这个地址有多笔 NFT 交易记录:

我们在 NFTGO 网站进一步查看,根据该地址目前 NFT 持有情况,发现被盗 NFT 目前都停留在此地址上还没有售出,总价值约为 225,475 美元。??

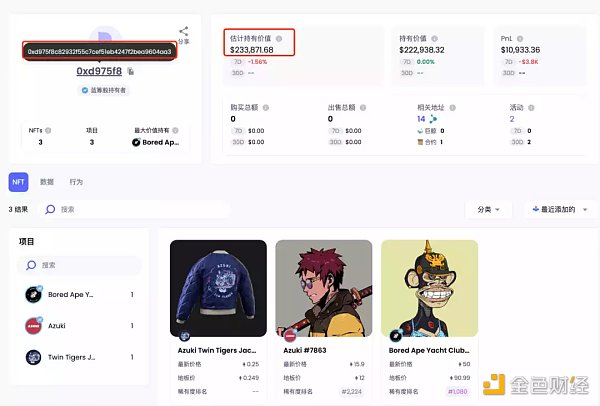

而使用 NFTSCAN 发现 NFT 数量一共是 21 个,价值 96.5 枚 ETH。??

慢雾:nanotron安全审计报告是伪造的:慢雾科技发推表示:团队并没有对于nanotron进行审计,项目的安全审计报告是伪造的,请注意防范风险。[2020/10/8]

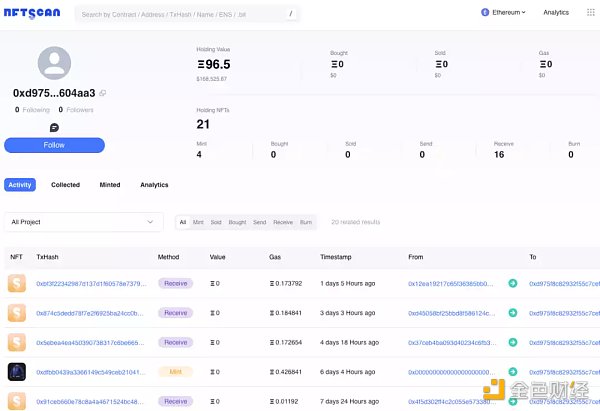

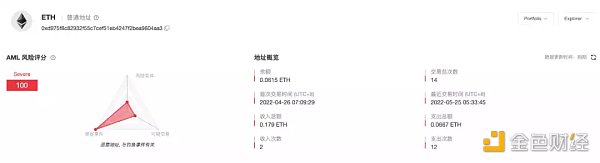

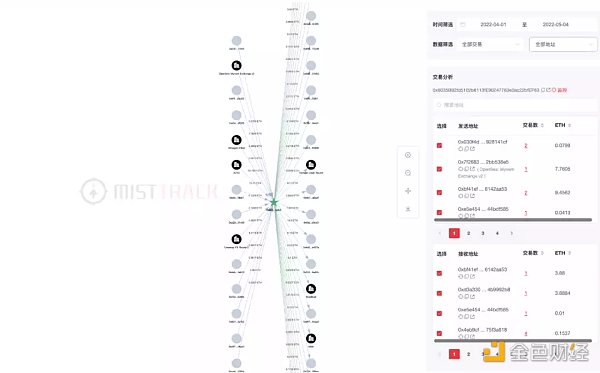

继续使用 MistTrack 分析攻击者地址交易历史:??

可以发现该地址的 ETH 交易次数并不多只有 12 次,余额只有 0.0615 枚 ETH。??

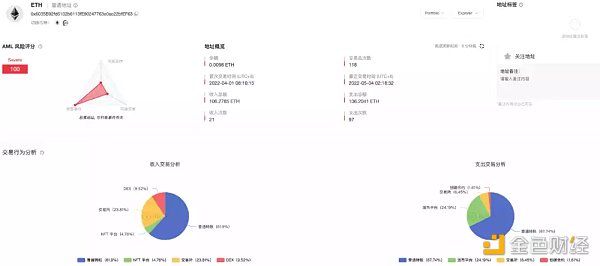

0xc9E39Ad832cea1677426e5fA8966416337F88749 也是合约地址,合约创建者是 0x6035B92fd5102b6113fE90247763e0ac22bfEF63,这个地址在 @0xLosingMoney 公布的黑客地址名单中也有提到。??

使用?MistTrack 发现这个地址余额同样不多,入账有 21 笔而出账有?97 笔,其中已转出共?106.2 枚?ETH。??

查看入账和出账信息,可以发现多笔转到 Tornado.Cash,说明黑客已经通过各种手法将盗来的币进行来转移。

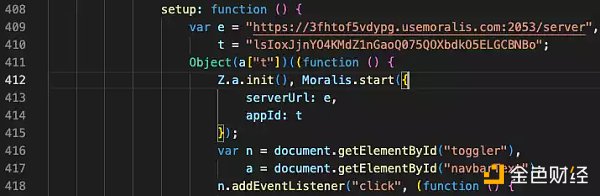

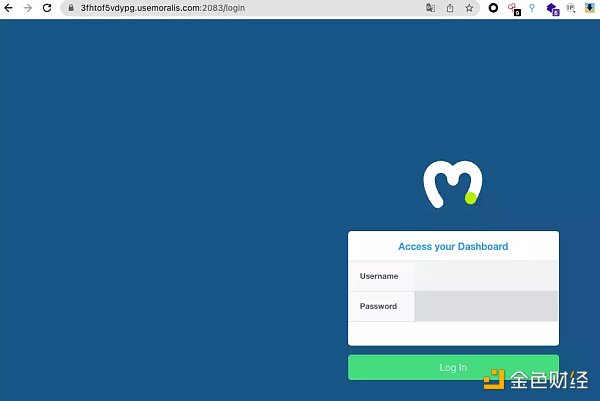

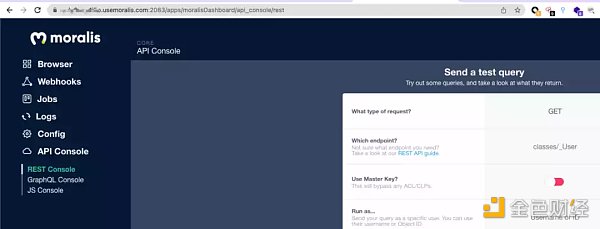

我们在 JS 代码 409 行发现使用到了域名为 usemoralis.com 的服务接口:

其中 2053 端口是 API 地址,而 2083 端口则是后台登录地址。??

分析 | 慢雾:攻击者拿下了DragonEx尽可能多的权限 攻击持续至少1天:据慢雾安全团队的链上情报分析,从DragonEx公布的“攻击者地址”的分析来看,20 个币种都被盗取(但还有一些DragonEx可交易的知名币种并没被公布),从链上行为来看攻击这些币种的攻击手法并不完全相同,攻击持续的时间至少有1天,但能造成这种大面积盗取结果的,至少可以推论出:攻击者拿下了DragonEx尽可能多的权限,更多细节请留意后续披露。[2019/3/26]

通过查询发现 usemoralis.com 这个域名上有大量 NFT 相关网站,其中不少是属于钓鱼网站。

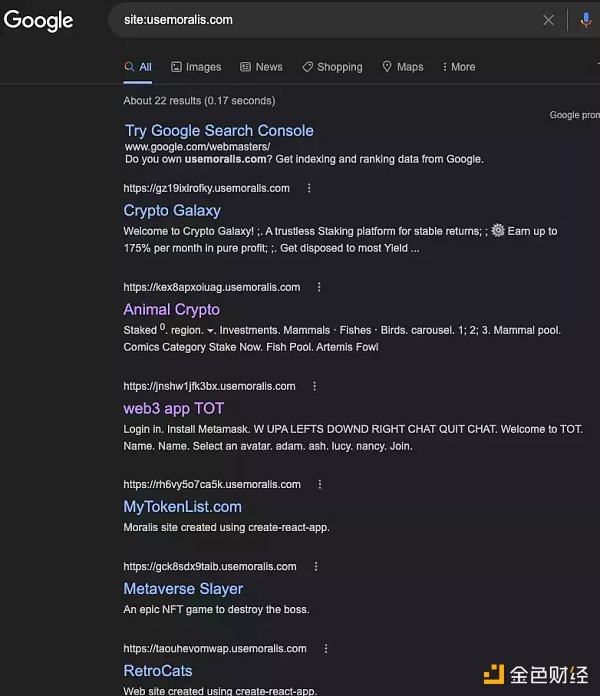

通过谷歌搜索发现不少 NFT 的站点,并发现多个子域信息。

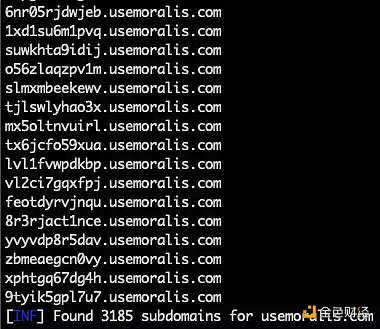

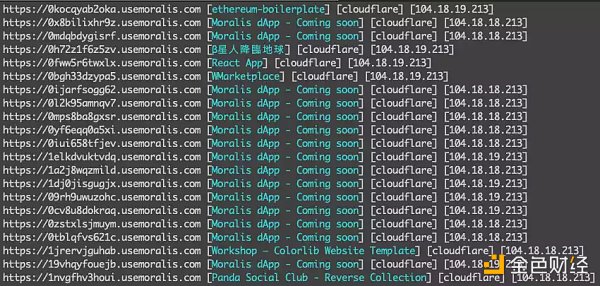

于是我们遍历和查询 usemoralis.com 的子域名,发现共存在 3 千多个相关子域站点部署在 cloudflare 上。??

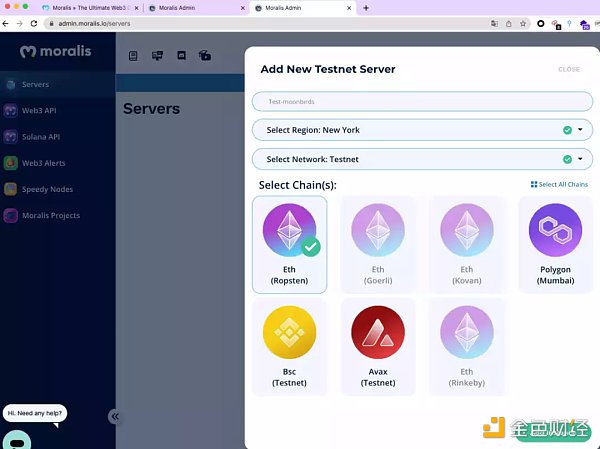

进一步了解我们发现这些站点都是来自 moralis 提供的服务:??

moralis 是一个专门提供针对 Web3 开发和构建 DApps 的服务。??

我们发现注册后就可以得到接口地址和一个管理后台,这使得制作钓鱼网站作恶成本变得非常低。

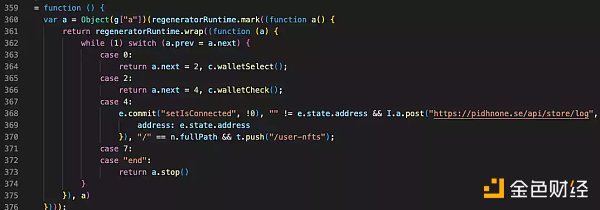

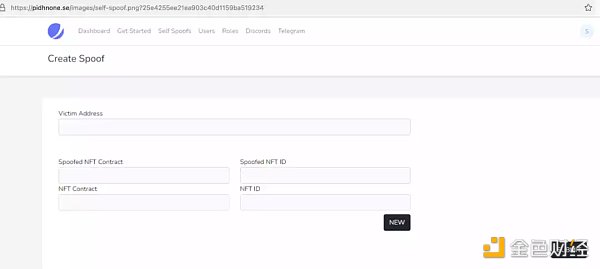

继续分析 JS 代码,在 368 行发现有将受害者地址提交到网站域名为 pidhnone.se 的接口。

经过统计,域名为 pidhnone.se 的接口有:

· https://pidhnone.se/api/store/log

· https://pidhnone.se/api/self-spoof/

· https://pidhnone.se/api/address/

· https://pidhnone.se/api/crypto/

进一步分析发现 https://pidhnone.se/login 其实是黑客操作的控制后台,用来管理资产等信息。

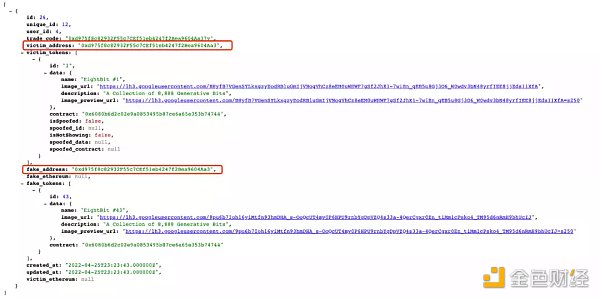

根据后台地址的接口拼接上地址,可以看到攻击地址和受害者的地址。??

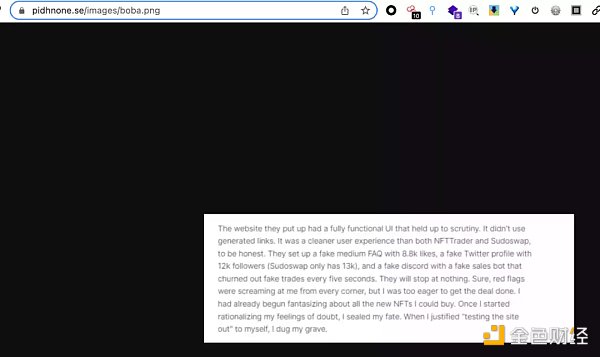

后台还存留关于图片信息和相关接口操作说明文字,可以看出来是非常明显的网站操作说明。??

我们分析后台里面涉及的信息,如图片:

https://pidhnone.se/images/recent.png?f53959585e0db1e6e1e3bc66798bf4f8

https://pidhnone.se/images/2.gif?427f1b04b02f4e7869b1f402fcee11f6

https://pidhnone.se/images/gif.gif?24229b243c99d37cf83c2b4cdb4f6042

https://pidhnone.se/images/landing.png?0732db576131facc35ac81fa15db7a30

https://pidhnone.se/images/ss-create.png?1ad1444586c2c3bb7d233fbe7fc81d7d

https://pidhnone.se/images/self-spoof.png?25e4255ee21ea903c40d1159ba519234

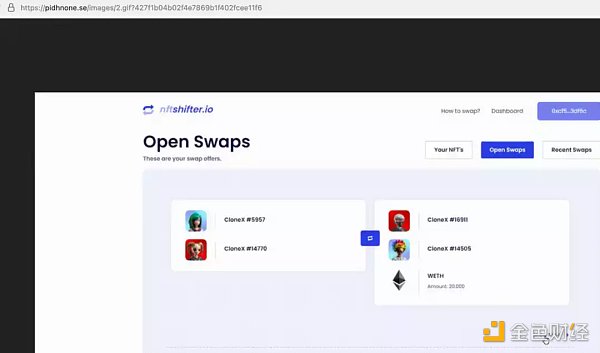

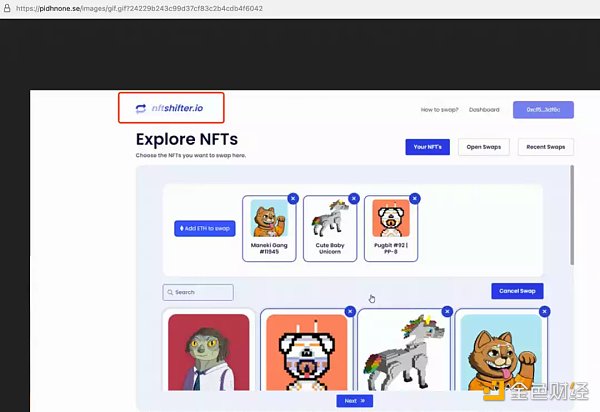

这里面涉及黑客历史使用过的的钓鱼网站信息,如 nftshifter.io:??

以 nftshifter.io 这个钓鱼网站为例:??

在 Twitter 上查找相关记录可以看到 2022 年 3 月 25 日有受害者访问过该钓鱼网站并公布出来。??

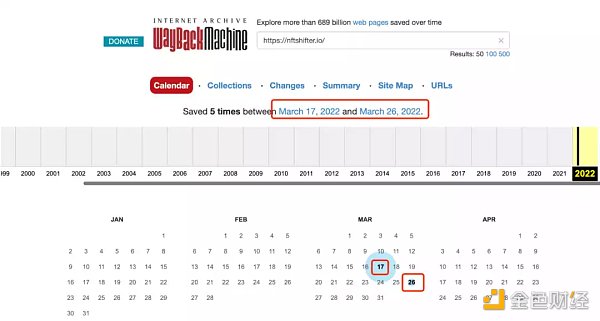

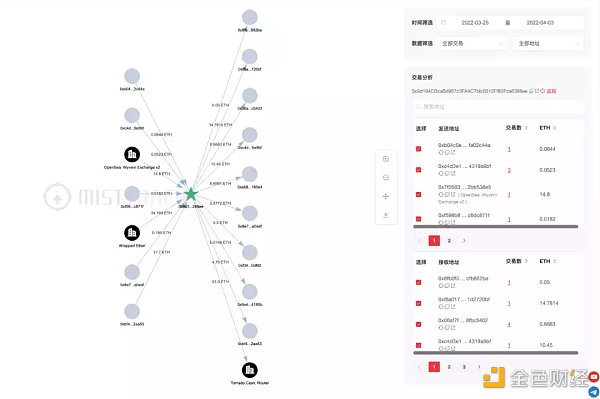

使用相同的方式分析? nftshifter.io:??

得到?JS?源代码并进行分析:??

可以发现同样也是采用 moralis 的服务和 https://pidhnone.se/ 这个后台进行控制。

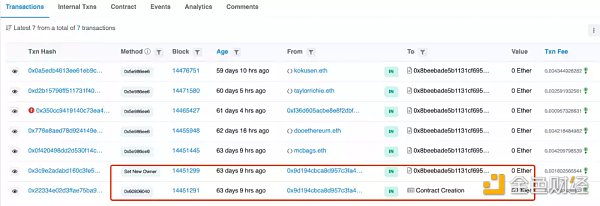

其中相关的恶意地址:

钓鱼者合约:

0x8beebade5b1131cf6957f2e8f8294016c276a90f

合约创建者:

0x9d194CBca8d957c3FA4C7bb2B12Ff83Fca6398ee

创建合约时间:

Mar-24-2022 09:05:33 PM +UTC?

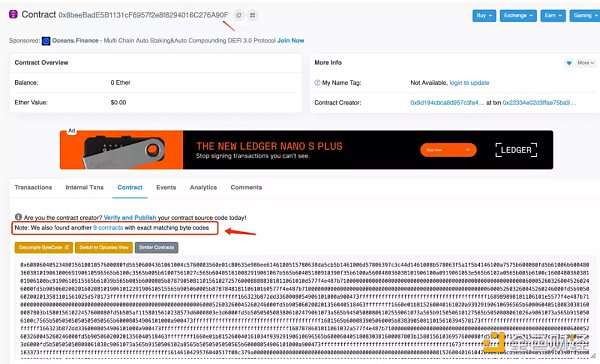

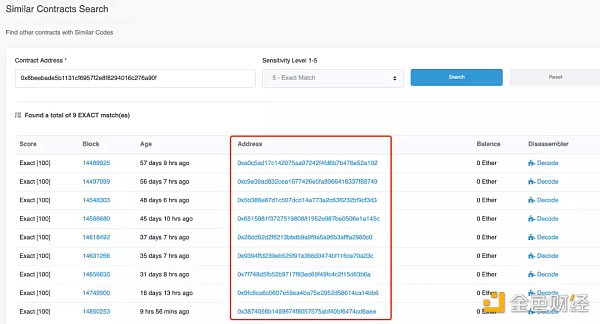

同时我们发现与这个攻击者相同的恶意合约代码有 9 个:??

随机看一个恶意合约 0xc9E...749,创建者地址为

0x6035B92fd5102b6113fE90247763e0ac22bfEF63:

相同的手法,都已经洗币。每个恶意合约上都已经有受害者的记录,此处不一一分析。

我们再来看下受害者时间:??

刚好是在攻击者创建恶意钓鱼之后,有用户上当受。

攻击者已将 NFT 售出,变卖为 ETH,我们使用 MistTrack 分析攻击者地址

0x9d194cbca8d957c3fa4c7bb2b12ff83fca6398ee:

可以看到 51 ETH 已经转入 Tornado.Cash 洗币。同时,目前?Twitter 上攻击者的账户?@nftshifter_io?已经被冻结无法查看。

可以确认的是,攻击一直在发生,而且有成熟的产业链。截止到发文前黑客地址仍有新的 NFT 入账和交易进行。黑客进行钓鱼攻击往往已成规模化批量化,制作一个钓鱼模版就可以批量复制出大量不同 NFT 项目的钓鱼网站。当作恶成本变得非常低的时候,更需要普通用户提高警惕,加强安全意识,时刻保持怀疑,避免成为下一个受害者。

来源:慢雾科技

作者:山哥&耀,慢雾安全团队

原文标题:《分叉之道》(Go Fork Yourself)撰文:Packy McCormick 编译:郭倩雯 在游戏中,「速通」意味着尽可能快地通关游戏.

随着元宇宙概念逐渐展开,各消费品牌拥抱元宇宙的速度比你想象的要快,文中作者列举了足够多的实践例子,让你了解现今大型消费品公司与元宇宙碰撞的各种火花,到底是运营推广手段还是盈利手段,抑或二者兼有.

首先想给上海的小伙伴们打打气。这些天我们和大家一样很心塞,区别只是没有挨饿而已。虽然这期节目上线的时候,希望情况已经变好了;但在当下,也只能说:如果不知道该相信什么,那就相信时间——时间会治愈一.

做好准备,稳定币战争已经开始了。稳定币已经成为 Crypto 行业中规模最大、增长最快的领域之一,总市值超过 1800 亿美元——这一数字在过去一年增长了 109%,在过去两年增长了 1748%.

来源:Web3Revolution编译:JC、Alice Fang 与链捕手Web3 Revolution 是关于一档探索Web3领域的双语播客,通过对话.

写在前面的话 本篇内容主要以反思的视角、围绕 Token 经济 的对于 Web3应用 的适用性和 必须性 展开Token 经济模型 的设计方法不在本次分享的范围之内.