AndroidCerberus恶意样本分析恶意样本特征流程概览内存解密新dex地区白名单隐藏图标定时触发保活广播计步机制触发与C2服务器通信更新攻击命令忽略电池优化窃听短信消息激活设备管理员启动后台服务诱导启用无障碍服务请求窃听短信所需的权限启动设备锁更新辅助服务状态到payload无障碍服务木马传播机制总结参考文章

AndroidCerberus恶意样本分析

前段时间网上流传Android平台Cerberus木马家族出现了新的变种,在网上找了一番没有找到新变种的木马样本反而找到了2019年6月披露的一批样本,这里挑选了其中一个样本深入的分析下看看Cerberus木马的工作机制。

Cerberus木马的详细介绍可以阅读之前发的文章:https://mp.weixin.qq.com/s/UewBO4RgTlh9vBKzqYXEcQ

恶意样本特征

样本名称:FlashPlayer

应用包名:com.uxlgtsvfdc.zipvwntdy

SHA-256:728a6ea44aab94a2d0ebbccbf0c1b4a93fbd9efa8813c19a88d368d6a46b4f4f

外媒:香港金融监管机构本周讨论了如何解决加密公司开设银行账户面临的挑战:6月16日消息,据彭博社援引知情人士报道,香港金融监管机构已于本周一召集银行、加密平台和其他行业参与者在一起,主要讨论如何解决加密公司在开设银行账户方面面临的持续挑战。这是香港监管机构自 4 月下旬以来第二次推动银行更多参与加密领域的会议。[2023/6/16 21:41:23]

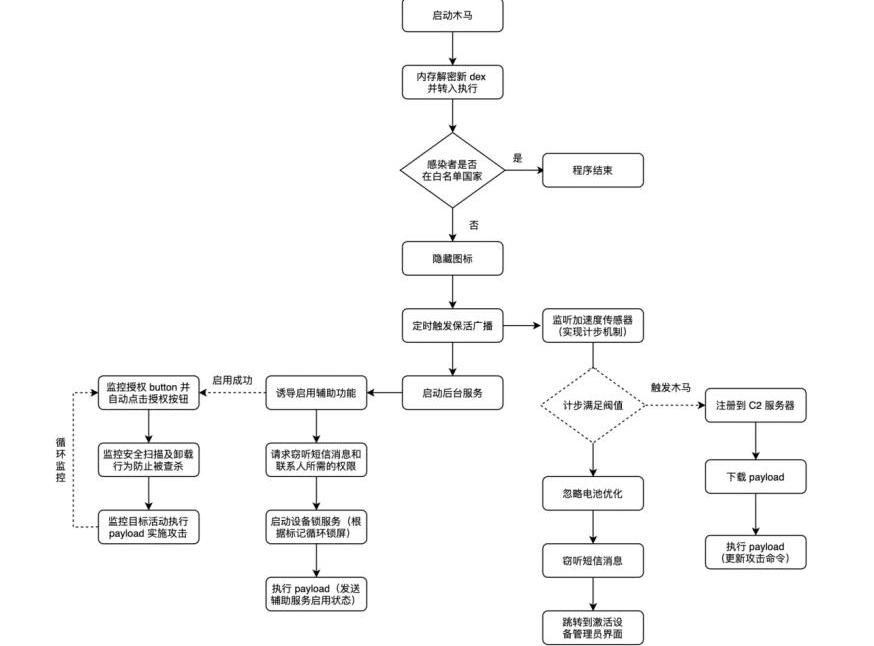

流程概览

恶意样本的执行流程大概如下:

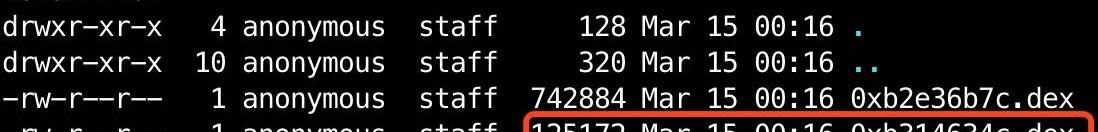

内存解密新dex

Android应用程序必须在AndroidManifest.xml文件中声明其使用的服务、广播接收器和活动组件才能使用它们。在反编译Cerberus恶意样本中很明显能看到其使用的服务、广播接收器和活动等组件并不在主dex文件中,所以这里基本可以判断其核心dex文件是在内存中动态解密的。

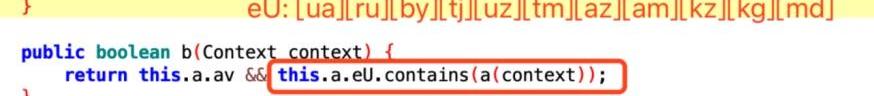

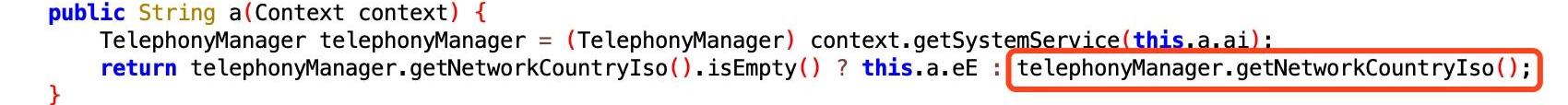

地区白名单

恶意样本在解密释放新的dex文件后判断当前感染者所在国是否在白名单中,如果在白名单中则不执行恶意行为。

DFI.Money(YFII)发起关于如何分配Balancer奖励提案:9月3日,聚合器项目DFI.Money(YFII)收到首批Balancer(BAL)奖励,共计BAL 679.83个,价值21,814美元。该奖励来源于YFII/DAI矿池,后续每周都将收到。关于奖励如何分配,社区发起提案进行投票:放进循环挖矿池;换成yCRV给投票人激励参与投票;注入社区基金。[2020/9/8]

白名单国家名单有:乌克兰、俄罗斯、白俄罗斯、塔吉克斯坦、乌兹别克斯坦、土库曼斯坦、阿塞拜疆、亚美尼亚、哈萨克斯坦、吉尔吉斯斯坦、摩尔多瓦等。

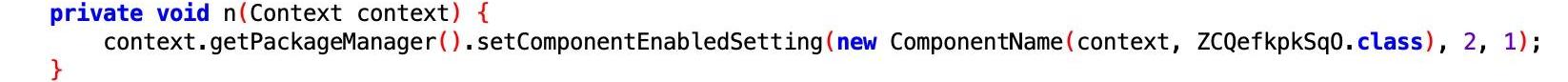

隐藏图标

如果感染者不在白名单国家则恶意软件将进一步执行,其通过禁用入口组件来实现隐藏图标使其在手机桌面上不可见来规避感染者卸载恶意应用。

央行行长易纲 :将继续研究如何加强央行数字货币的风险管理:4月17日,财新举办主题为“金融科技与人民币可自由使用”的研讨会。中国人民银行行长易纲在会上表示,央行数字货币项目已取得较大进展,当前阶段在部分城市及部分场景进行内部封闭试点测试,同时表示“将继续研究如何加强央行数字货币的风险管理,包括了解你的客户(KYC)等。”

对于金融科技在此次疫情期间发挥的作用,易纲表示肯定,但也强调商业银行依然是主力;科技公司积极参与有助于提升金融服务水平;人民币国际化主要依靠市场驱动,平等竞争,中国会继续推进金融开放和改革。[2020/5/4]

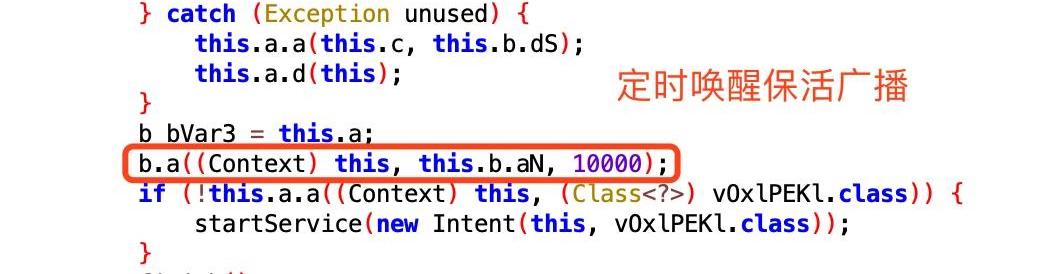

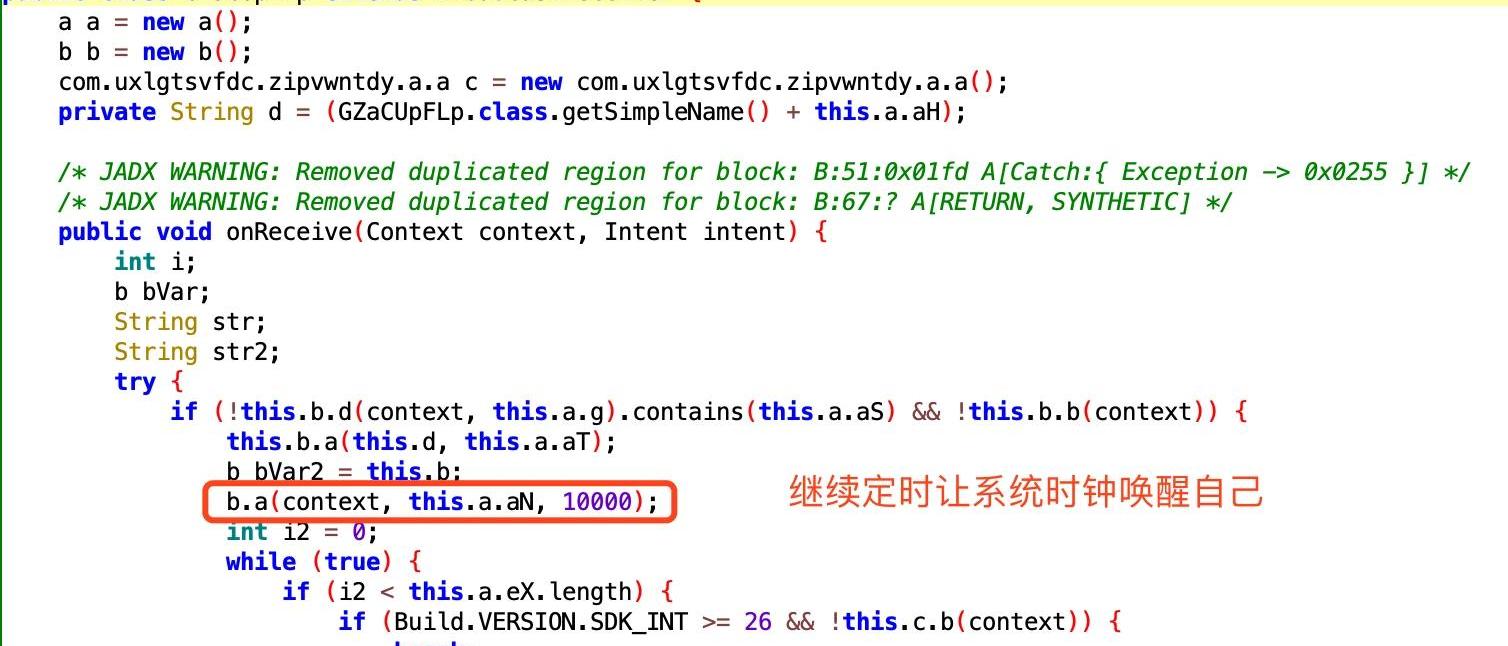

定时触发保活广播

恶意软件通过在清单文件中注册高频的系统广播事件以及定时让系统时钟发送自身广播事件实现了一个简单的保活机制使其能持续的活动在系统中。

动态 | 金色沙龙深圳站“量化市场暗流涌动 如何破冰”将拉开序幕:由金色财经主办,贝壳公关承办,节点资本、Nodeplus、引力波G-Wave协办的金色沙龙深圳站第一期将于1月24日拉开序幕。本期沙龙以“论生态·量化市场 | 暗流涌动如何破冰”为主题,邀请臻云科技、Amber AI、BQuant、共盈资本、Tokenpanda等量化企业,再次聊聊量化,与你共同面对熊市,了解量化交易策略。金色财经将对此次活动进行全程图文直播,敬请留意。报名点击链接。[2019/1/16]

计步机制触发与C2服务器通信

在保活广播接收器组件中,实现了一个简单的计步器来触发木马与C2服务器的通信。

更新攻击命令

计步数量达到阀值后,启动HBOxMrf木马服务拉取C2服务器的攻击命令,C&C服务器地址为:http://94.156.77.32/gate.php目前服务已经无法正常访问。

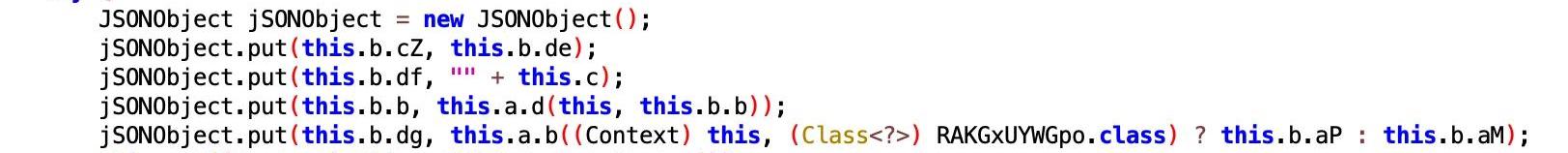

客户端与C2服务器交互流程如下:

1.首先拉取C2服务器下发的攻击命令。

行情 | 救赎说币:WFEE最好不要买入,不管外界如何利好:据救赎分析,WFEE走势图可以看出,下跌之后,一直横在那里,然后后面一波上涨涨幅1.3倍左右,接着再高点跌下来7倍。无论官方怎么发文也好,外界怎么利好也好,这币没有做市值管理,如果有,就不会跌那么惨,也不会横盘那么久。所以这个币种坚决不能买入。币圈没有底线,更没有下限。技术分析来说,买盘不强,但是卖盘也几乎没有。但是卖盘只是暂时没有,项目方还是手里有币的。但是买盘没有就真的没有了。[2018/7/16]

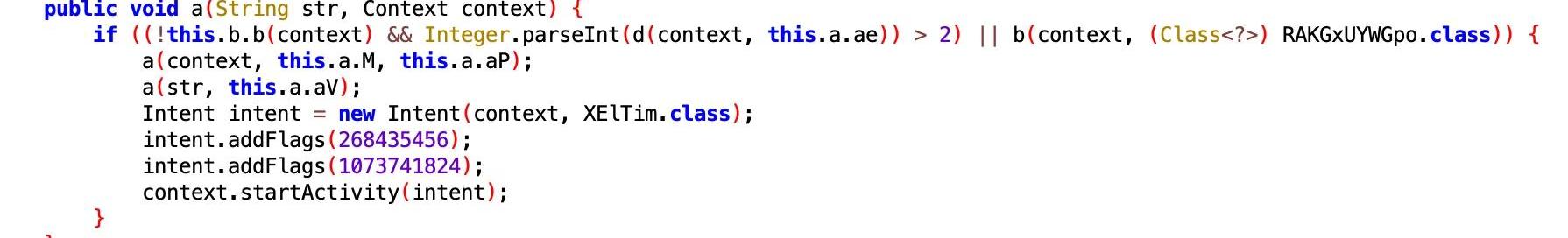

忽略电池优化

Cerberus木马除了定时触发保活广播,还通过将自己加入电池优化白名单中来增强持续在系统中执行恶意活动的可能。

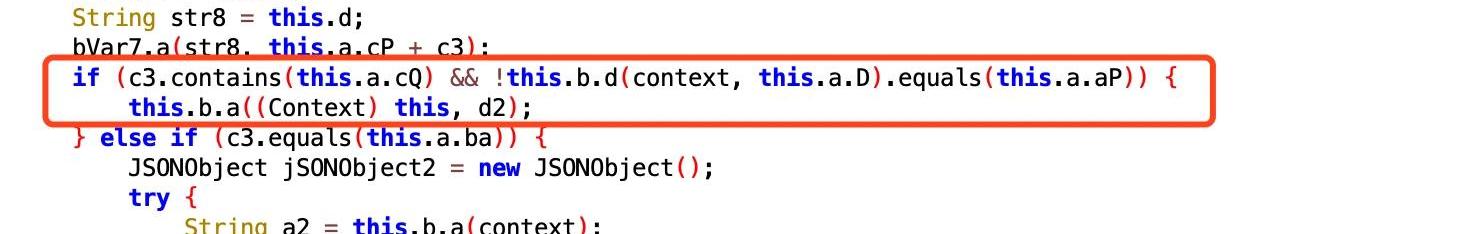

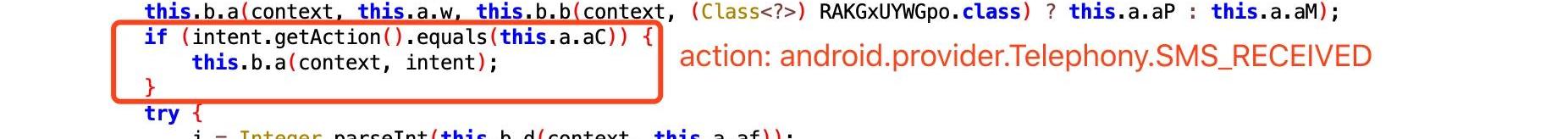

窃听短信消息

保活广播接收器同时也在接收短信消息类型的系统广播,当收到此类型广播时则读取出短信内容和发信人并保存到配置文件中,为后续执行恶意活动窃取短信消息做准备。

激活设备管理员

Cerberus木马除了通过隐藏图标的方式防止感染者卸载自身外,还通过激活设备管理员权限来防止感染者卸载自身,同时也为了防止其他安全软件查杀卸载Cerberus木马。

启动后台服务

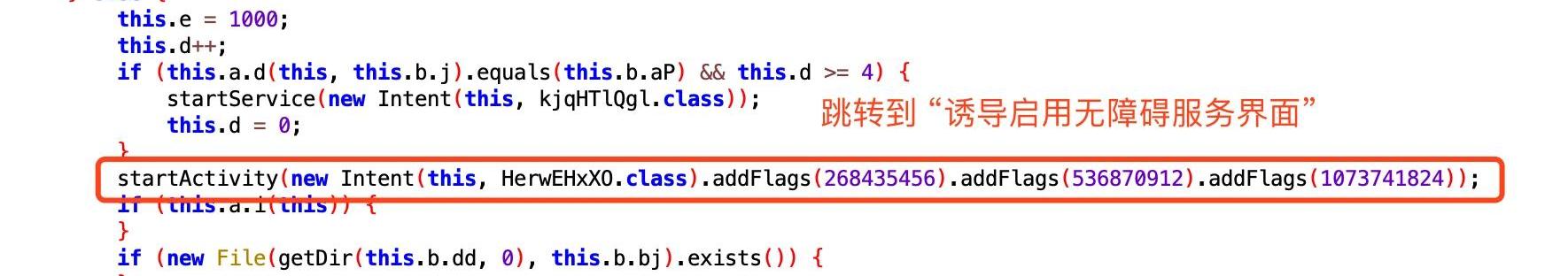

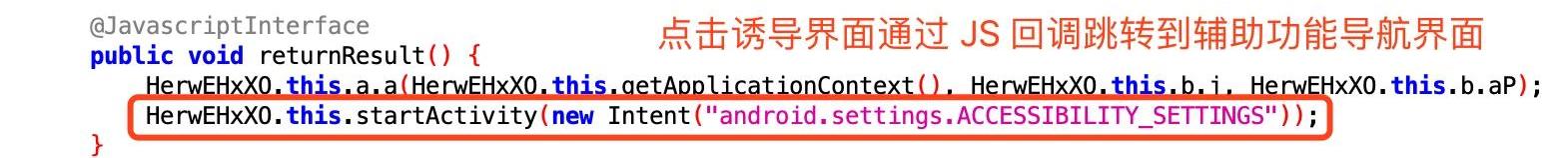

诱导启用无障碍服务

Cerberus木马的所有敏感操作都严重依赖于无障碍服务的启用,其通过循环拉起“启用无障碍服务界面”来诱导感染者对其进行无障碍服务授权。

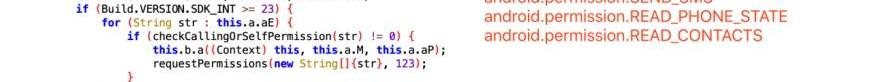

请求窃听短信所需的权限

请求窃取短信消息和联系人所需的权限。

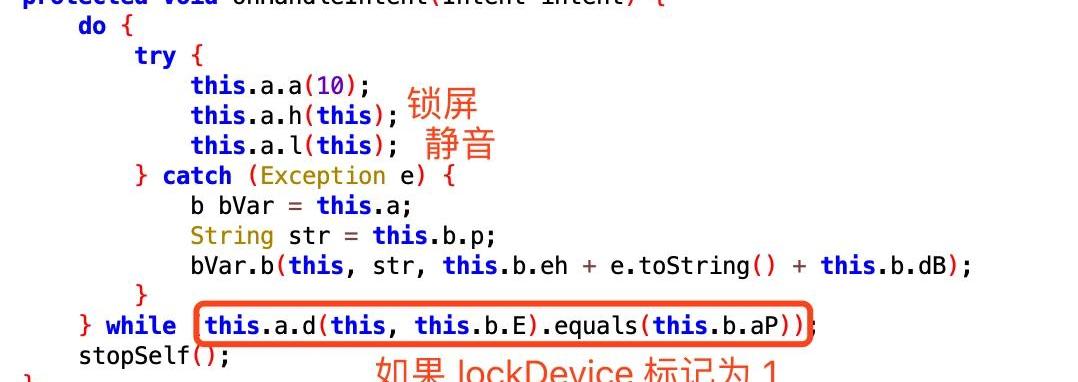

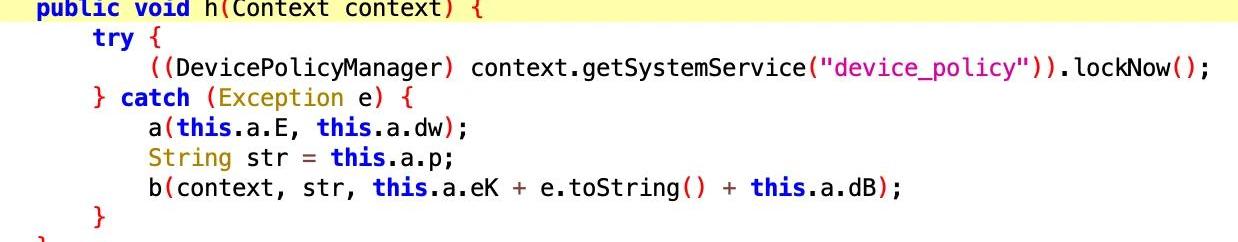

启动设备锁

根据lockDevice标记执行设备锁操作。

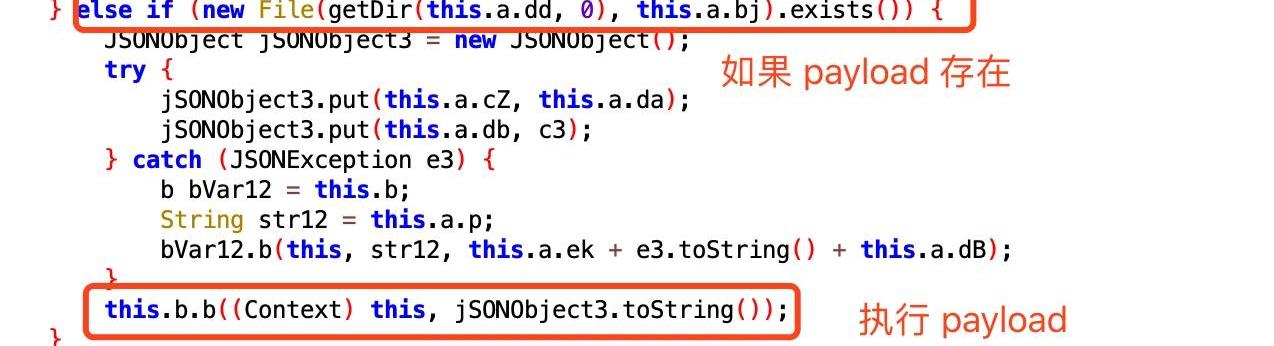

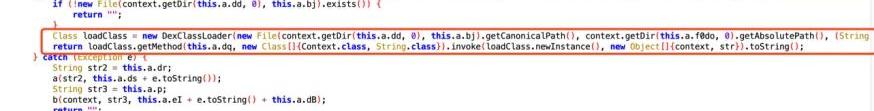

更新辅助服务状态到payload

无障碍服务

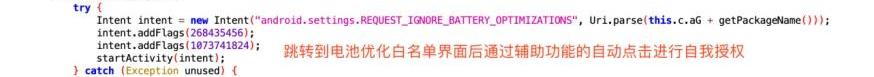

无障碍服务启用后通过监控界面元素,模拟点击界面授权按钮来完成权限的自我授权和设备管理员的激活操作。同时监控界面活动是否正在进行安全扫描、是否正在卸载恶意软件来避免木马被查杀和卸载。包括监控界面是否打开目标活动,将其通知给payload完成界面劫持攻击操作。

在无障碍服务中模拟点击激活按钮,完成激活设备管理员防止被用户卸载,也为后续锁定设备提供权限支撑。

监控界面是否在GooglePlay保护机制扫描界面,如果是则发送回退事件防止被查杀。

监控当前前台活动发送到payload执行相关攻击操作。

木马传播机制

Cerberus木马的作者曾在Twitter上表明,其传播采用钓鱼网站以FlashPlayer的形式进行传播来诱导用户下载安装恶意木马。建议用户在网站下载应用时应特别注意网站的真实性和安全性避免被钓鱼或劫持攻击。

总结

Cerberus恶意木马通过字符串混淆、执行流混淆、动态加载代码、动态解密字符串和实现了一个简单的计步器机制来对抗安全人员的分析工作。同时利用了Android无障碍服务的屏幕监控功能,通过监控手机屏幕内容的改变事件,模拟点击危险权限授权按钮进行自我授权、监控用户的安全扫描和卸载行为进行自我保护以及监控前台应用活动界面完成对目标的劫持攻击。

对于本次分析遗憾的是由于C2服务器的关闭导致无法获取到核心的payload代码和相关恶意指令,从而无法进行更加全面的分析木马的攻击机制。但payload想要完成攻击终究还是依赖于无障碍服务的启用,我相信Cerberus木马家族的新变种也会依赖于该功能,所以建议在日常使用Android设备时应谨慎启用设置中的无障碍服务开关。

Cerberus仍是目前较为活跃的Android平台新型木马,其作者通过租赁的方式进行盈利,同时在黑市和Twitter上宣传木马内容从而吸引恶意活动参与者购买此木马。

此类木马危害极大,普通用户在下载相关软件时请首先确认网站的真实性,确保软件来源的可靠性防止被钓鱼攻击下载到此类恶意软件。

参考文章

https://www.threatfabric.com/

法律是由国家制定或认可并以国家强制力保证实施的,反映由特定社会物质生活条件所决定的统治阶级意志的规范体系。依法治国一直是我国重要的方针政策.

稳定币是一种与某种稳定资产类别挂钩的加密货币,所以支持者认为,稳定币可免受波动影响。稳定币的崛起是不可避免的。在这个动荡的平行金融世界中,该行业创造了无限的可能性.

5月14日,美国专利商标局公布了支付巨头Visa提交的一项专利申请——主要针对“中央银行用例”提出了一种“数字法定货币”专利申请,使用区块链技术在集中式计算机上创建数字资产.

引闪电网络是基于比特币的Layer2解决方案,旨在通过链下通道实现瞬时、小额支付,释放主链的资源压力,提升区块链网络的整体效能,由分布于全球多个国家与地区的数个团队同时开发.

转眼间,比特币已经有11年的历史了。从一个小众的产物,逐步走进大众的视野,伴随而来的是各种数字货币如雨后春笋般也氤氲而生.

AMA主题:Stafi如何融入波卡生态分享嘉宾:波卡生态开发者计划负责人Eric主持人:Stafi联合创始人向阳Part1-Self-introduction:hello~大家好.