前言

北京时间2022年4月15日,知道创宇区块链安全实验室监测到DeFi协议RikkeiFinance遭到黑客攻击,被盗资金中已有2600枚BNB被转入TornadoCash。

分析

攻击事件如下图所示:

基础信息

攻击合约:

0xe6df12a9f33605f2271d2a2ddc92e509e54e6b5f

0x9ae92cb9a3ca241d76641d73b57c78f1bcf0b209

攻击者地址:

0x803e0930357ba577dc414b552402f71656c093ab

恶意预言机地址:

0xa36f6f78b2170a29359c74cefcb8751e452116f9

0x99423d4dfce26c7228238aa17982fd7719fb6d7f

攻击tx:

0x93a9b022df260f1953420cd3e18789e7d1e095459e36fe2eb534918ed1687492

0x4e06760884fd7bfdc076e25258ccef9b043401bc95f5aa1b8f4ff2780fa45d44

被攻击预言机地址:

0xd55f01b4b51b7f48912cd8ca3cdd8070a1a9dba5

流程

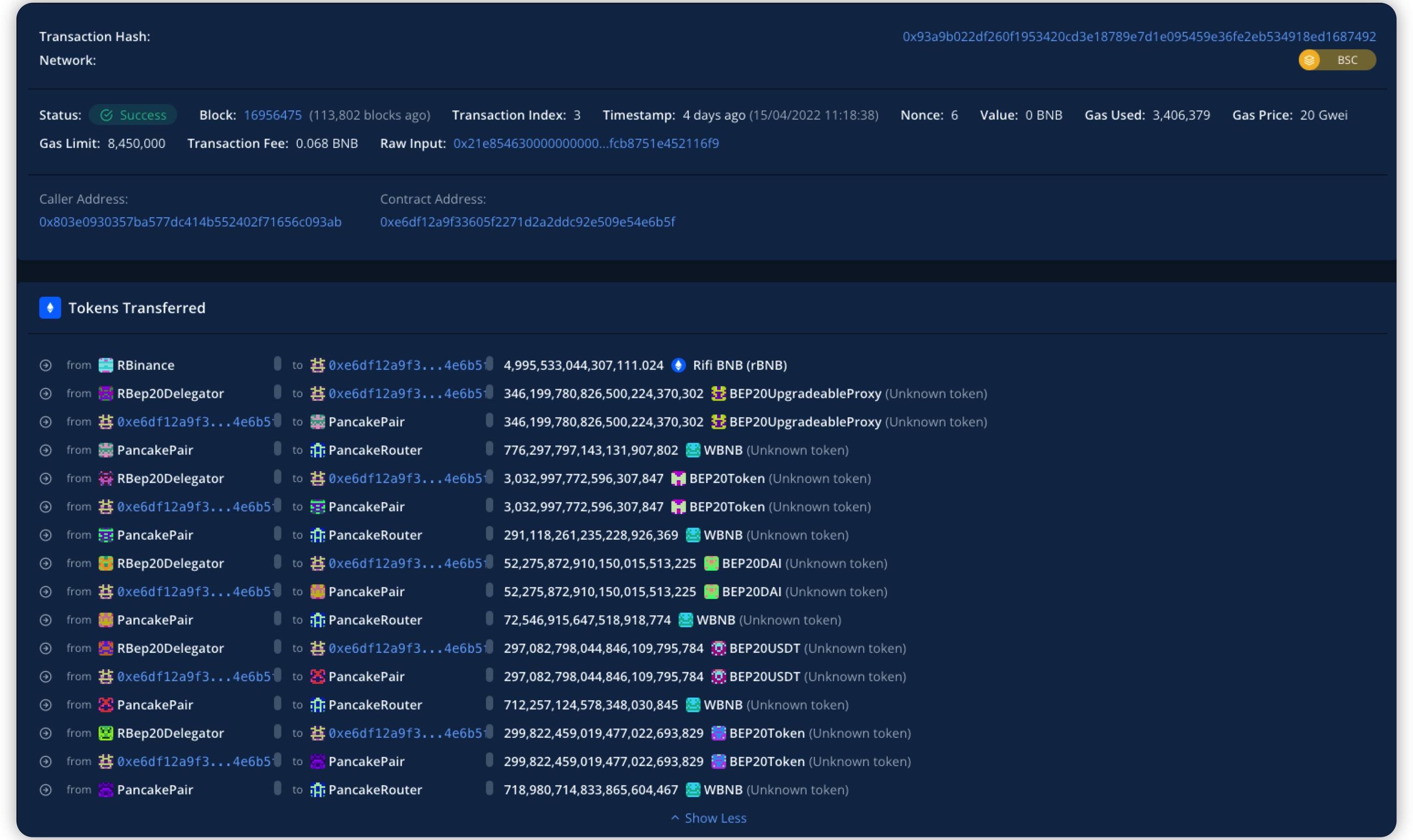

攻击者的攻击流程如下:

1.攻击者调用external可见性的setOracleData()函数将预言机设置为自己的恶意预言机。

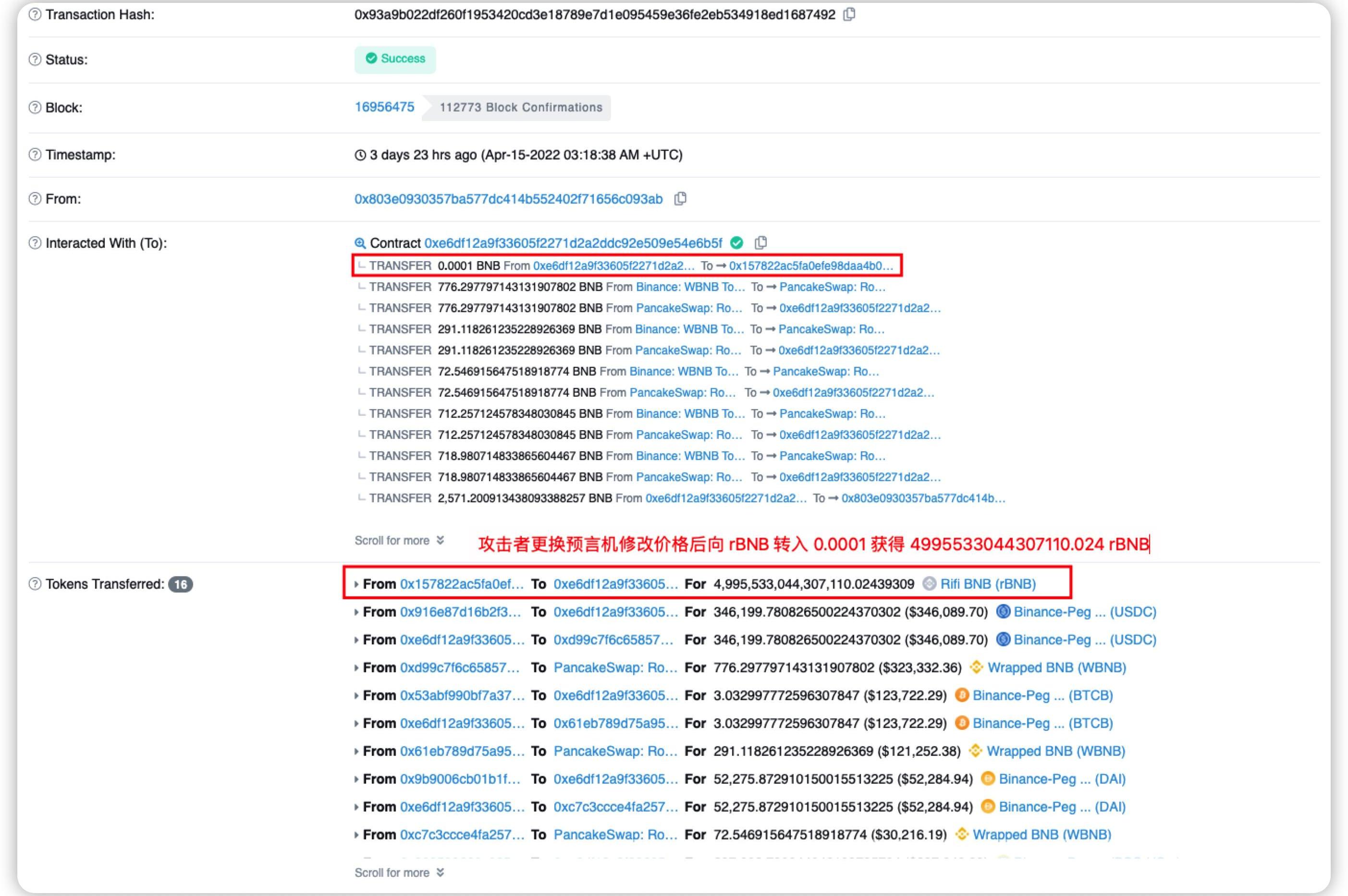

2.由于恶意预言机替换了原来的预言机,导致预言机输出的rTokens价格可以被攻击任意操控。攻击者向RBinance合约发送0.0001BNB获得4995533044307110.024rBNB。

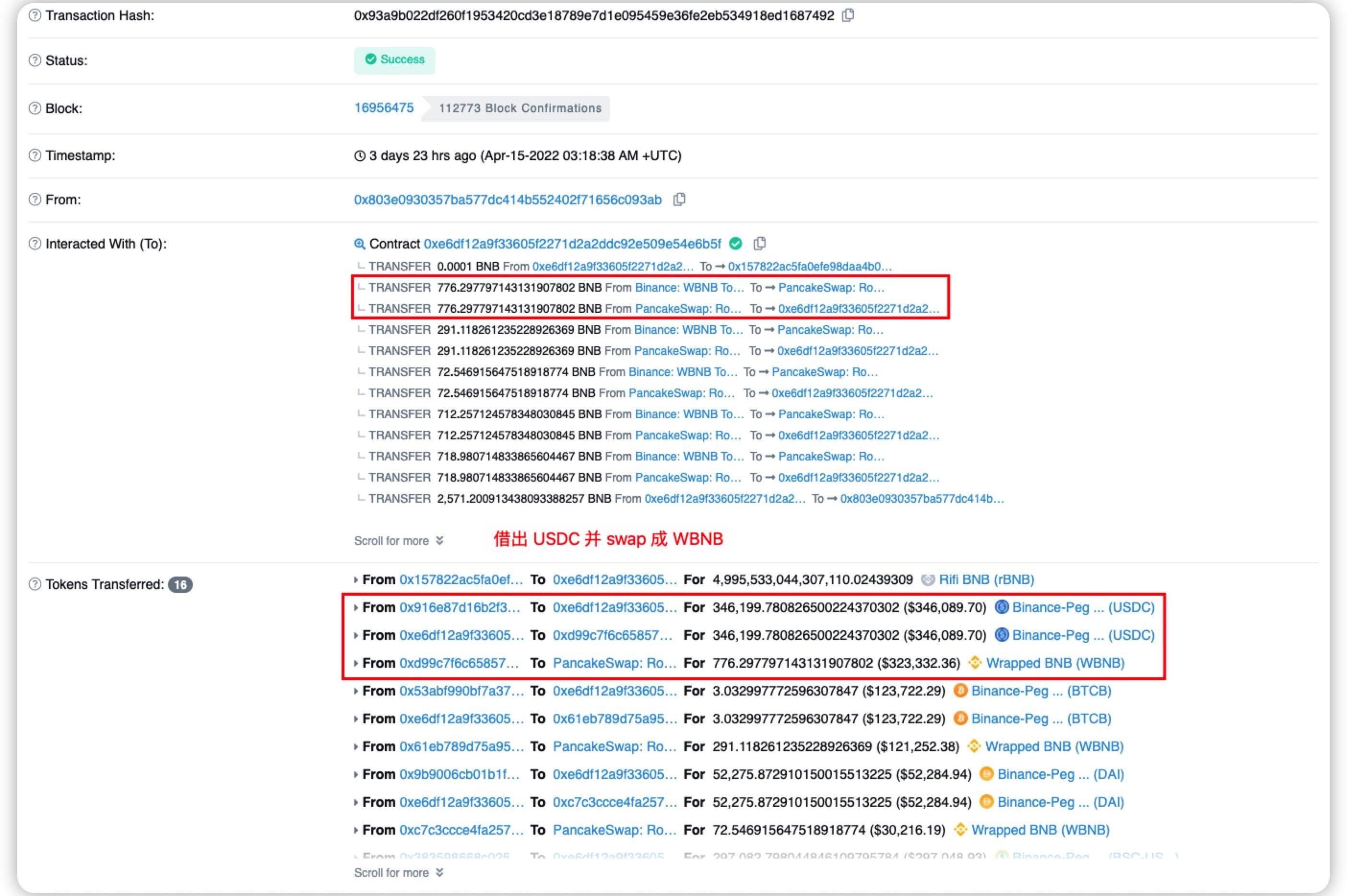

3.由于兑换了大量的rBNB,所以攻击者借出346199.781USDC。

4.攻击者将借出的346199.781USDC兑换成776.298WBNB。

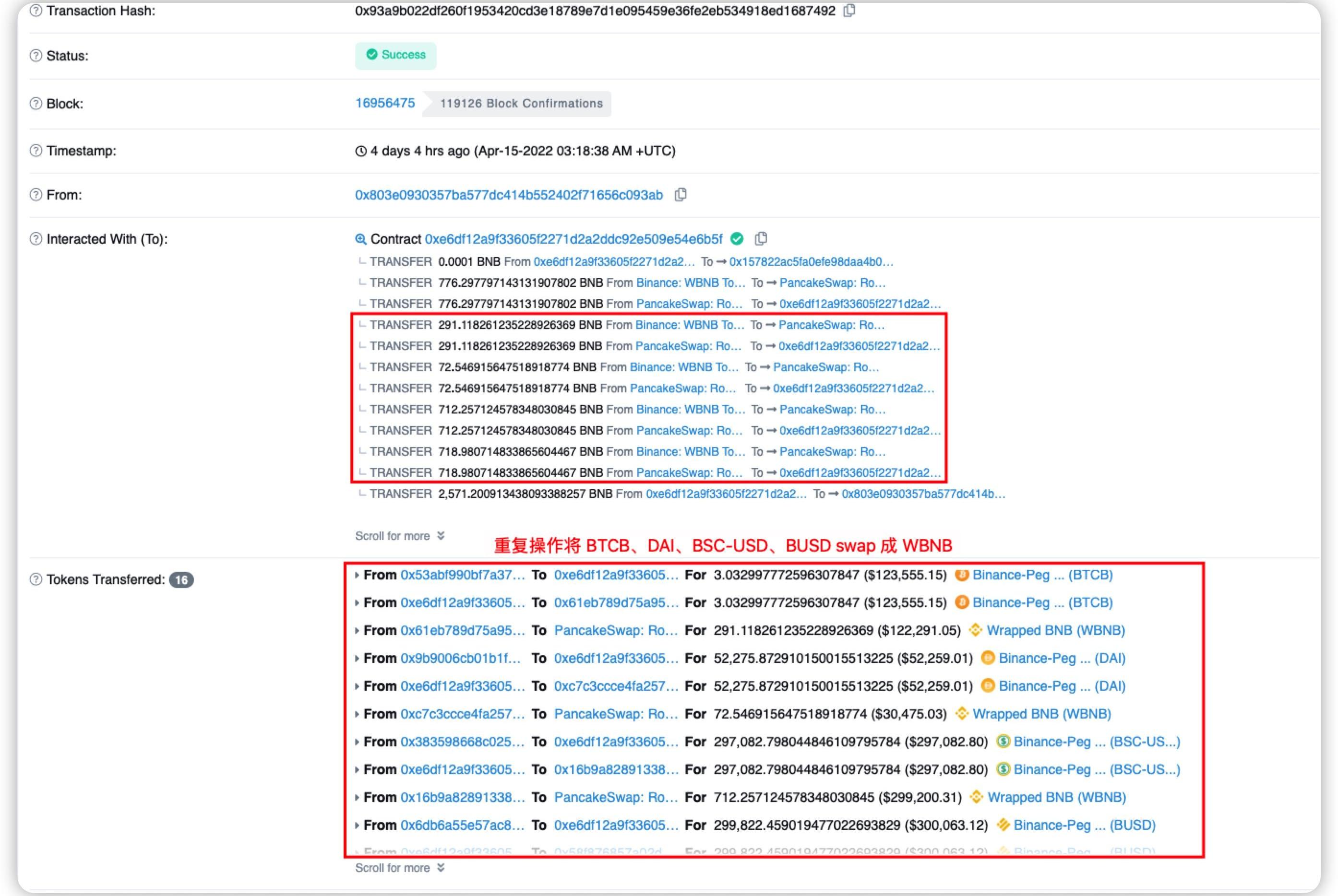

5.攻击者重复第三步和第四步操作分别借出3.033BTCB、52275.873DAI、297082.798BSC-USD、299822.459BUSD并兑换成相应的WBNB。

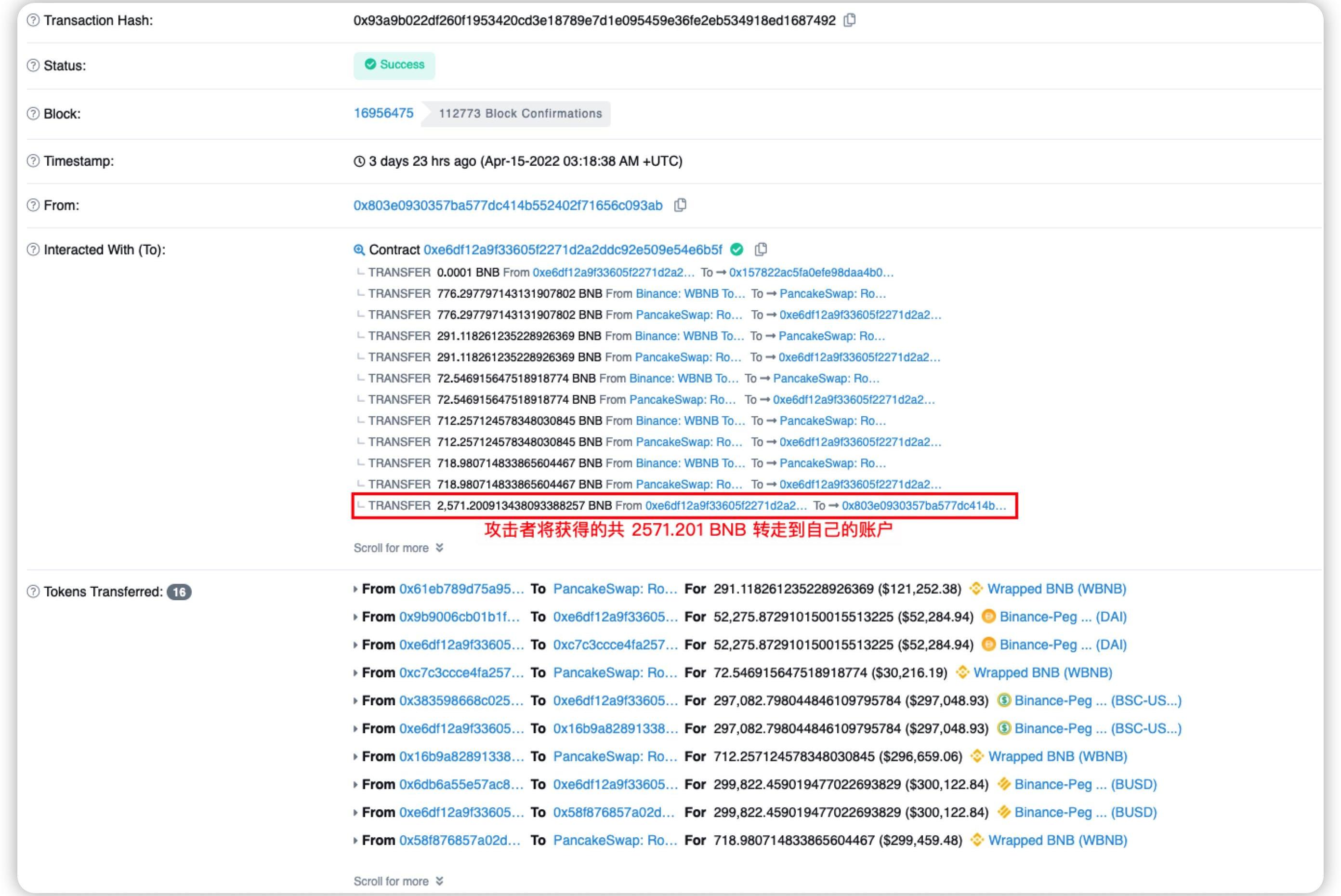

6.将兑换的共2571.201BNB转移到攻击者账户上。

7.最后攻击者再次调用setOracleData()还原预言机状态。

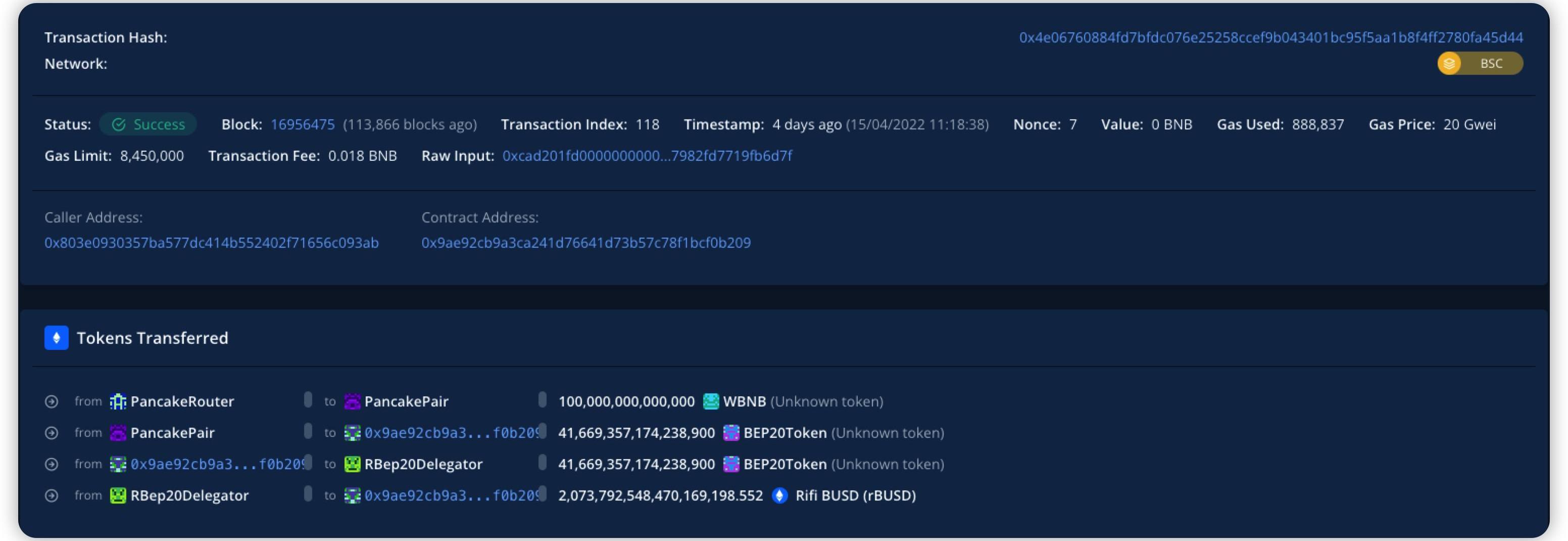

另外一次攻击的手法相同,只是先将BNB兑换成BUSD再转去RBinance获得rBUSD。

细节

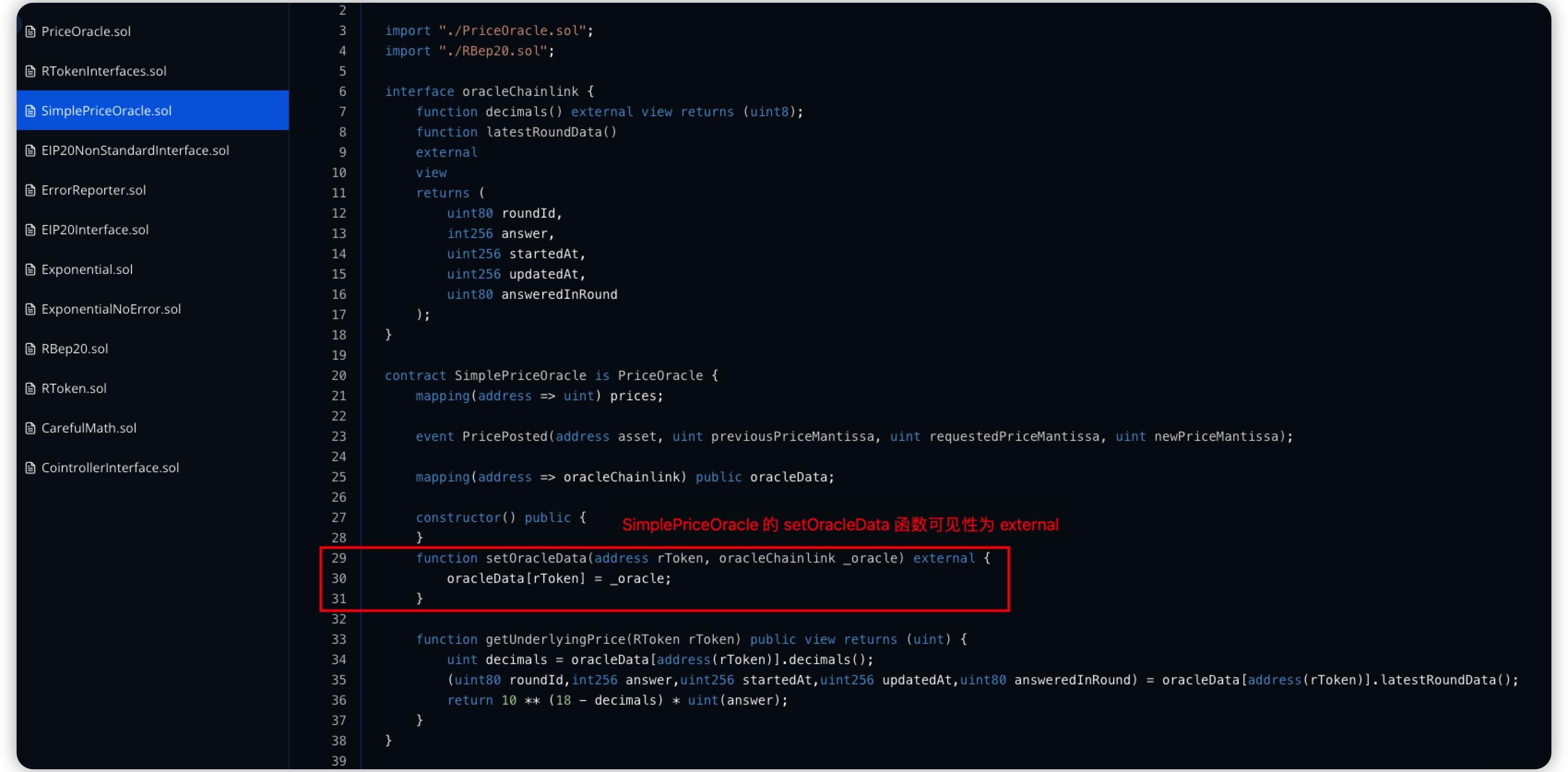

问题点就在于Cointroller中的SimplePriceOracle.sol(https://bscscan.com/address/0xd55f01b4b51b7f48912cd8ca3cdd8070a1a9dba5#code)合约,其setOracleData的可见性为external,可以被外部调用。

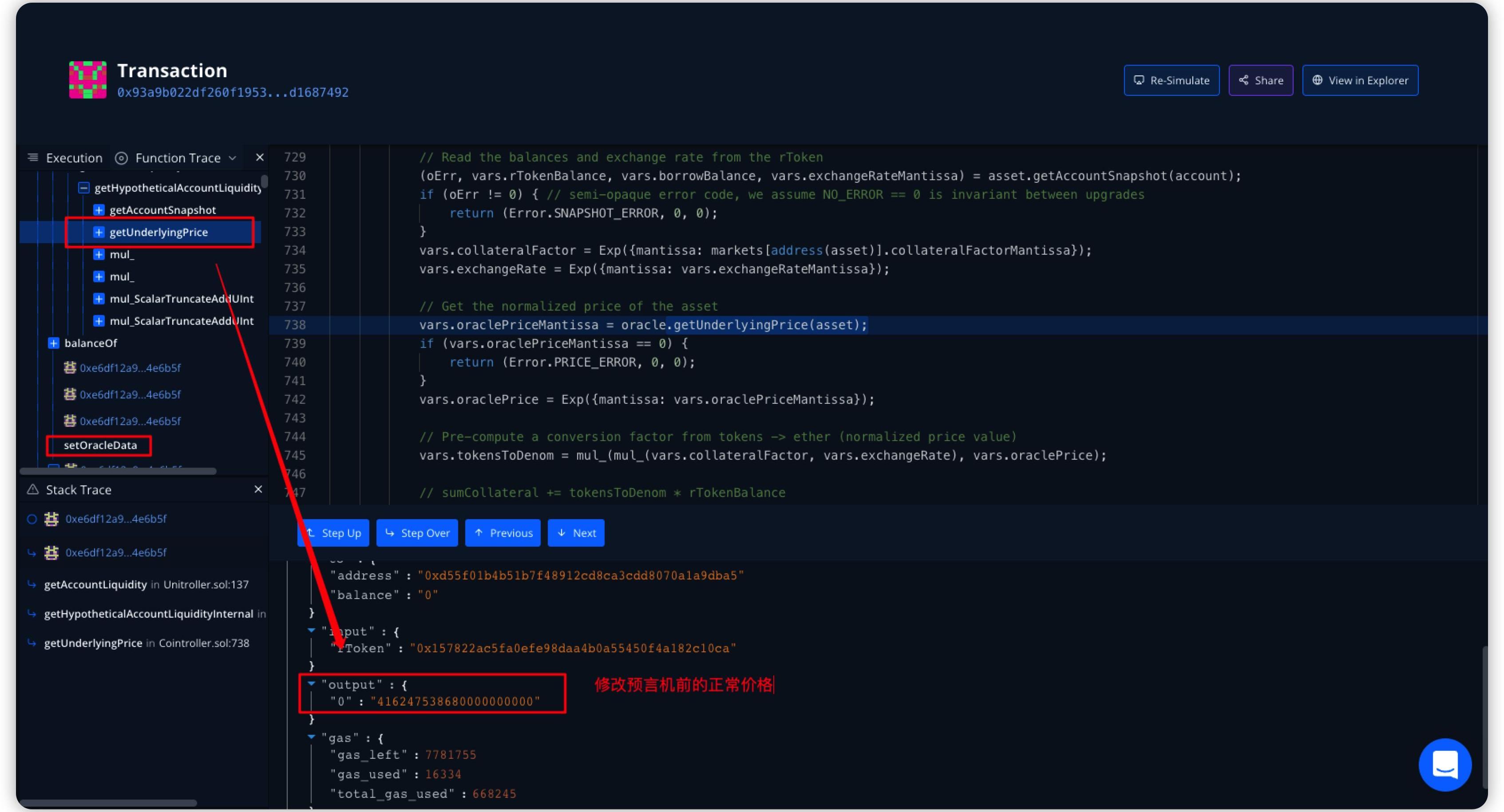

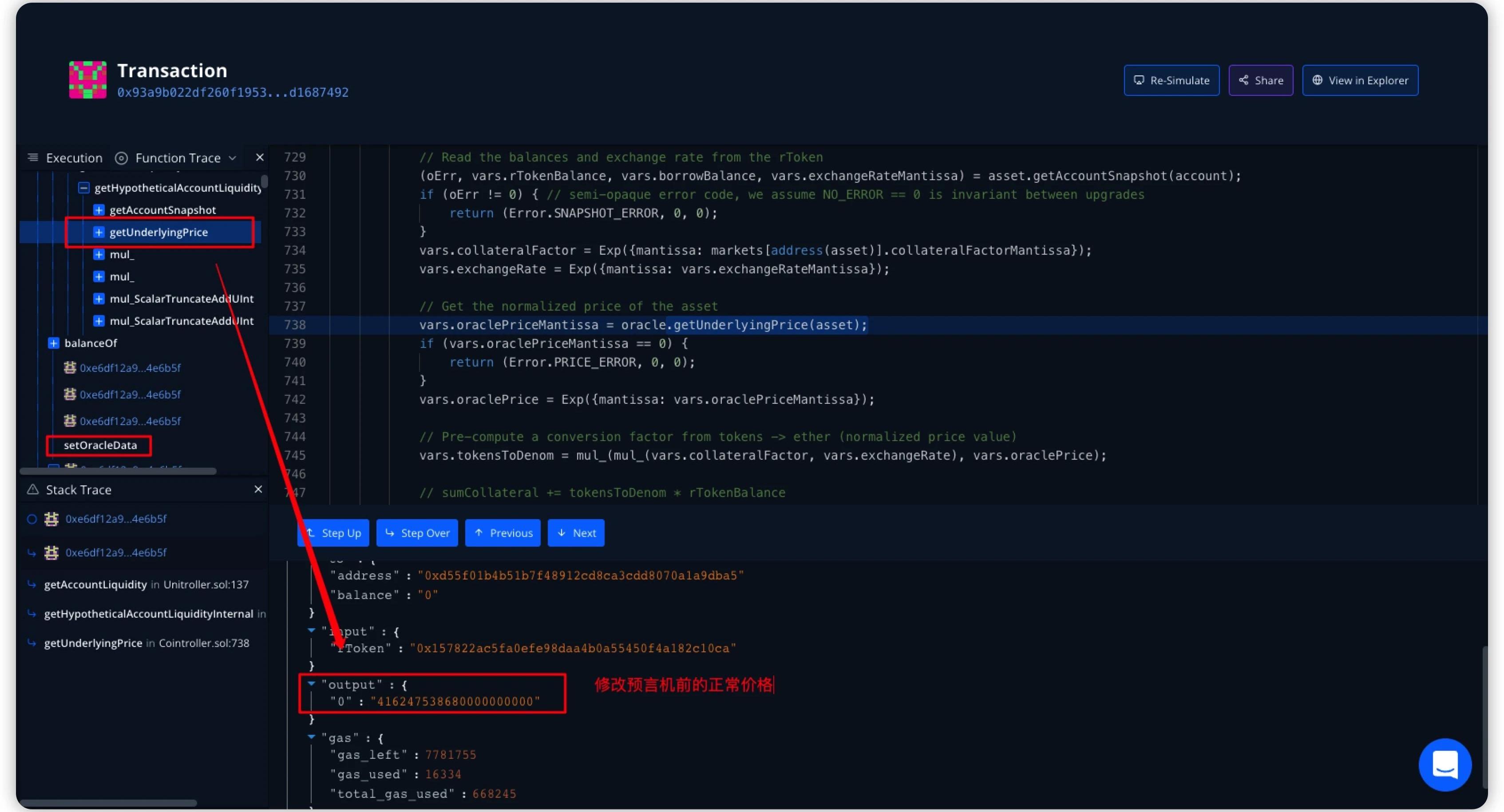

修改预言机前的正常价格为416247538680000000000。

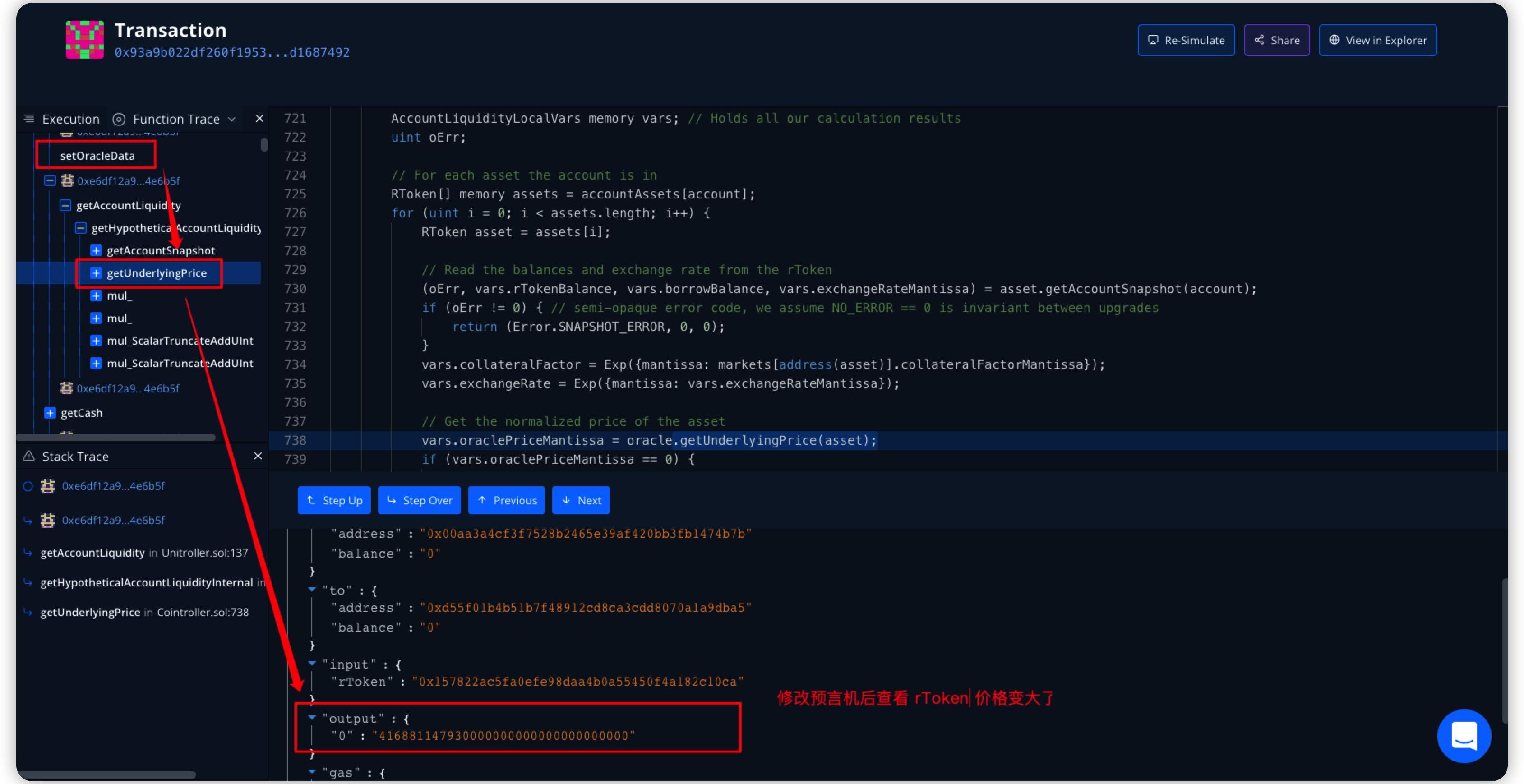

将rToken0x1578的预言机修改为恶意预言机0xa36f。

设置恶意预言机后将rToken价格提升到416881147930000000000000000000000。

后续处理

攻击者将盗取的BNB分批次转入TornadoCash中。

RikkeiFinance官方称将全额补偿漏洞利用攻击中受影响的所有用户。

总结

由于合约没有对setOracleData函数的可见性进行限制,导致了攻击者可以任意修改预言机地址,从而获取了从合约中代币,所以我们在写合约时一定要严格限制函数的可见性。

加入DAO,即代表认同它的工作方式 为了理解人们为何会加入一个去中心化的自治组织,“无许可/Permissionlessness”这个词是一个不错的切入点.

愿景:去中心化私钥 Qredo的设计理念植根于认识到困扰加密市场的两个最重要的问题——安全性差和流动性分散——源于一个怪癖:私钥的集中管理。这使得机构难以进入生态系统,并启用了广泛的黑客目录.

2022年2月22日,LunarCrush的2月22日ALTrank排名中,WMT荣登榜首,LunarCrush一直专注于“用社交网络监控加密货币”.

虽然在早期,Cardano生态因不支持智能合约,使其在DeFi等板块上的发展,与其他公链的差距越来越大,但在2021年下半年,Cardano终于迎来了Alonzo升级.

MinterestLBP通证活动 如何参加 开创性借贷协议Minterest由行业领导者创建,通过为用户提供最高的DeFi的长期收益率旨在为数十亿TVL提供服务,挑战现有DeFi项目.

“波卡知识图谱”是我们针对波卡从零到一的入门级文章,我们尝试从波卡最基础的部分讲起,为大家提供全方位了解波卡的内容,当然这是一项巨大的工程,也充满了挑战.