前言

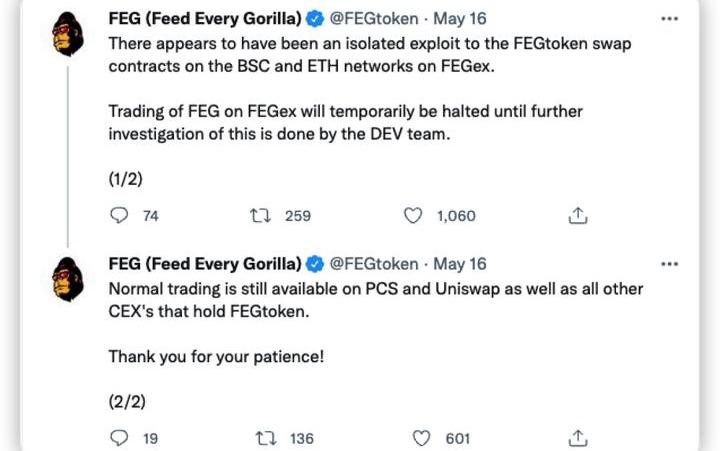

北京时间2022年5月16日,知道创宇区块链安全实验室监测到多链DeFi协议FEG遭到闪电贷攻击,攻击者窃取144ETH和3280BNB,损失约130万美元。

5月17日,多链DeFi协议FEG再次受到攻击,攻击者窃取291ETH和4343BNB,损失约190万美元,其中BSC130万美元,以太坊链60万美元。

分析

该协议在BSC和Ether上都被攻击了,下面的图分别是两链上的攻击事件交易哈希。本次攻击事件主要原因是swapToSwap()函数中path地址可被攻击者控制。

Multicoin Capital在FTX上有8.63亿美元的资产:金色财经报道,英国比特币博客主持人PeterMc Cormack发推特称,加密风险投资公司Multicoin Capital在FTX上有8.63亿美元的资产。

此前报道,据消息人士透露,因FTX破产事件,Multicoin在大约两周内资产规模下跌55%。该损失除了此前The Block报道的Multicoin基金资产管理规模(AUM)中约有10%被冻结在FTX上以外。[2022/11/18 13:19:54]

基础信息

攻击合约:0x9a843bb125a3c03f496cb44653741f2cef82f445

攻击者地址:0x73b359d5da488eb2e97990619976f2f004e9ff7c

漏洞合约地址:

BSC:0x818e2013dd7d9bf4547aaabf6b617c1262578bc7

Ether:0xf2bda964ec2d2fcb1610c886ed4831bf58f64948

Solana生态去中心化保险协议Amulet Protocol已启动测试网:9月7日消息,Solana生态去中心化保险协议Amulet Protocol已启动测试网,用户可在测试的同时完成项目团队提供的任务来获得奖励。Amulet 表示目前正在接受Kudelski的审计,主网计划于月底推出。

此前报道,Amulet Protocol于今年4月底宣布完成了由gumi Cryptos Capital领投的600万美元种子轮融资。[2022/9/7 13:14:26]

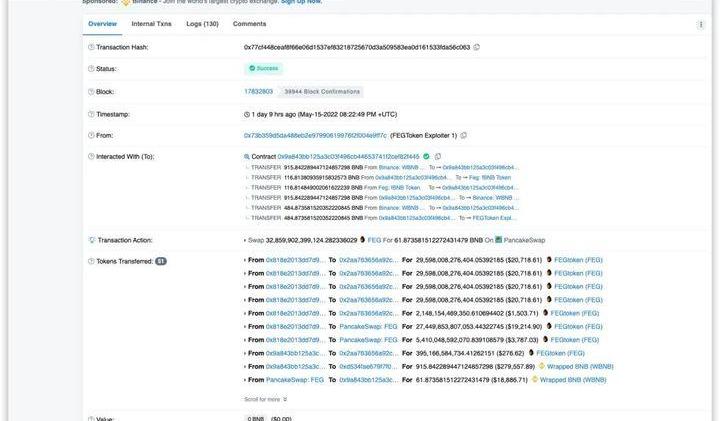

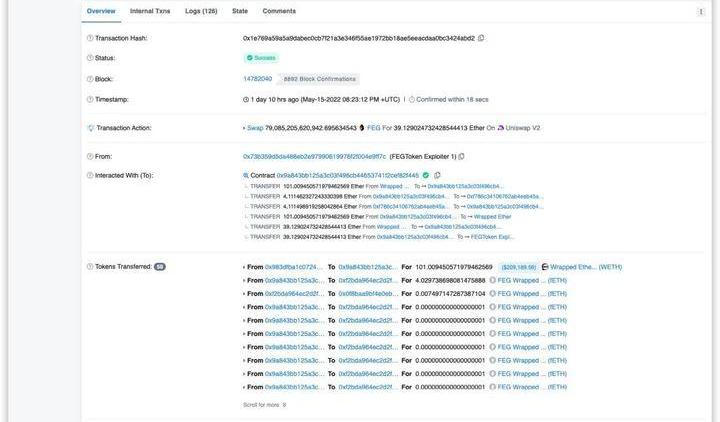

攻击tx:

BSC:0x77cf448ceaf8f66e06d1537ef83218725670d3a509583ea0d161533fda56c063

Ether:0x1e769a59a5a9dabec0cb7f21a3e346f55ae1972bb18ae5eeacdaa0bc3424abd2

攻击流程

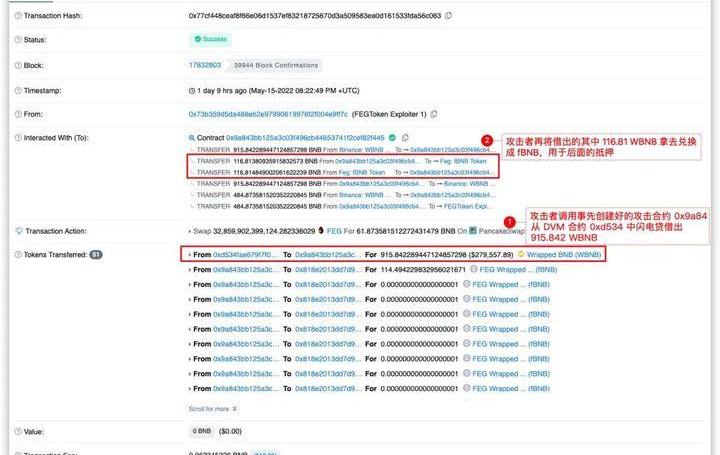

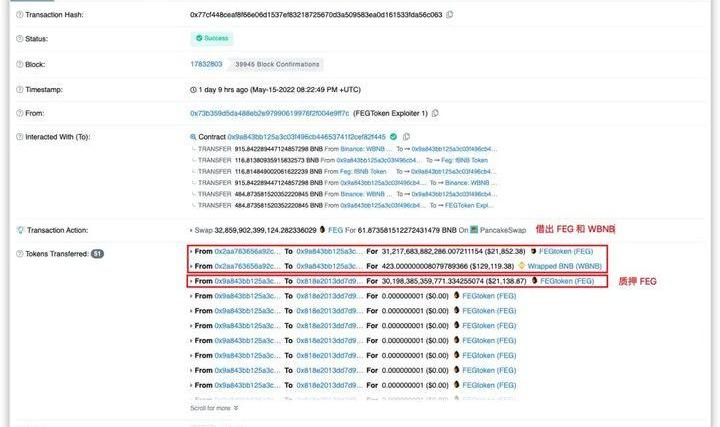

1.攻击者0x73b3调用事先创建好的攻击合约0x9a84从DVM中闪电贷借出915.842WBNB,接着将其中的116.81WBNB兑换成115.65fBNB。

Multicoin Capital执行合伙人: 比特币没有合理的竞争:今日,对冲基金Multicoin Capital执行合伙人Tushar Jain发推称,比特币和以太坊之间的最大区别是,比特币没有合理的竞争。[2021/4/11 20:06:58]

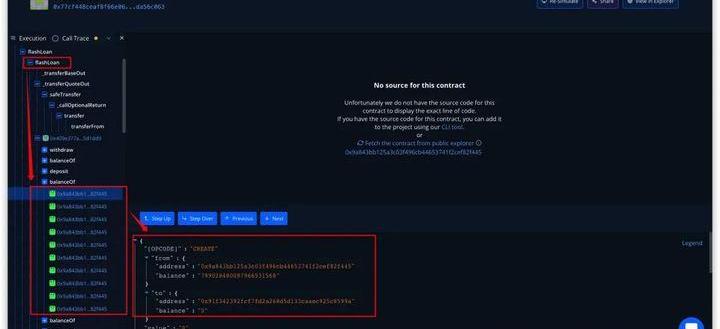

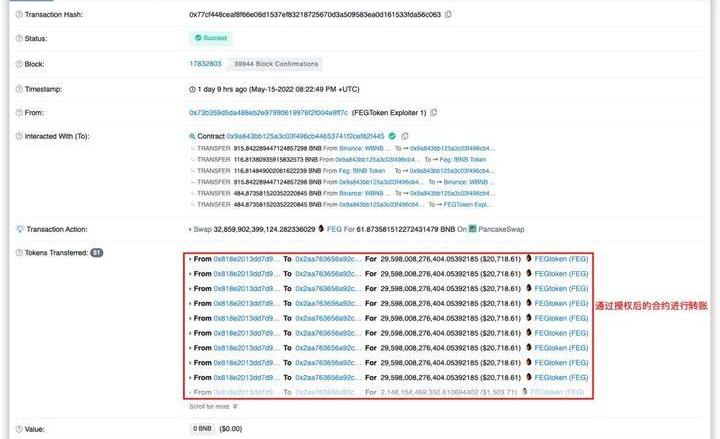

2.攻击者0x73b3通过攻击合约0x9a84创建了10个合约以便后面利用漏洞。

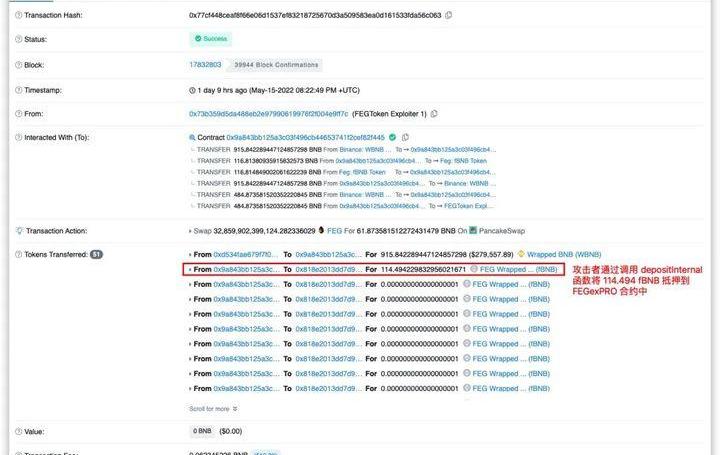

3.攻击者0x73b3将第一步中兑换得到的fBNB通过函数depositInternal()抵押到FEGexPRO合约0x818e中。

4.攻击者0x73b3调用depositInternal()和swapToSwap()函数使得FEGexPRO合约0x818e授权fBNB给第二步创建好的合约,重复多次调用授权fBNB给创建的10个合约。

因利率上升,bZx中锁定的ETH在两天内增加41.7%:金色财经报道,根据数据网站DeFi Pulse的数据,锁定在bZx中的ETH总数在周四增加到24711,周三从17739增长到21514,增长了20%以上。 存款在两天增加41.7%可能是由于利率上升所致。根据Codefi数据,截至3月3日,用户通过bZx支持的Fulcrum平台上借ETH可获得41.9%的年利率。同时,其他平台(如Aave和Compound)的收益率仅为0.06%和0.01%。目前该平台的年利率已从周三的41.9%降至24.5%,但仍比Aave和Compound高出至少24个百分点。因此,锁定在bZx上的ETH数量可能会继续增加。[2020/3/6]

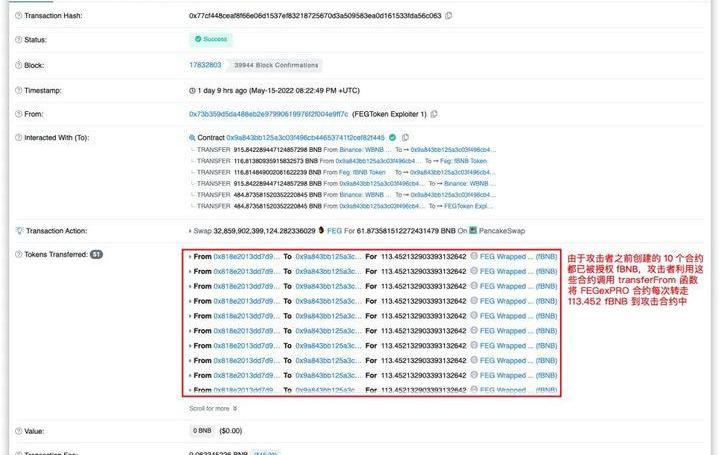

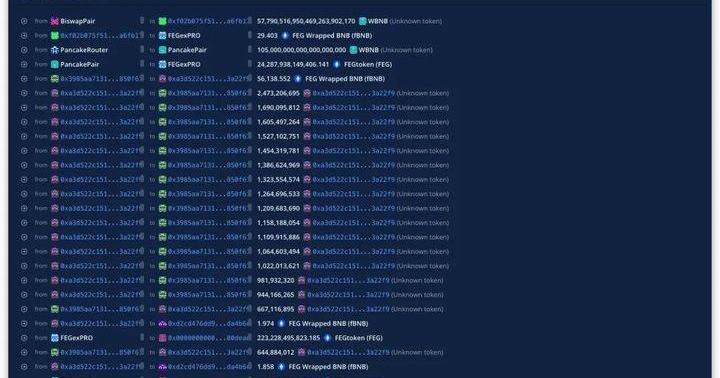

5、由于上一步中已经将攻击者0x73b3创建的10个合约都已授权,攻击者用这些已被授权的合约调用transferFrom()函数将FEGexPRO合约0x818e每次转走113.452fBNB。

使用SegWit技术发送的交易量两天内翻番:根据Segwit.party的数据,在过去几个月,使用SegWit(隔离见证)技术的交易比例一直在10%-15%的水平上停滞不前。然而,在最近不到两天的时间里,该比例却从15%快速增加至30%。过去几周里,比特币生态系统中的一些关键实体如交易所、钱包提供商等均升级为SegWit格式,网络总容量因此将继续增加。[2018/3/1]

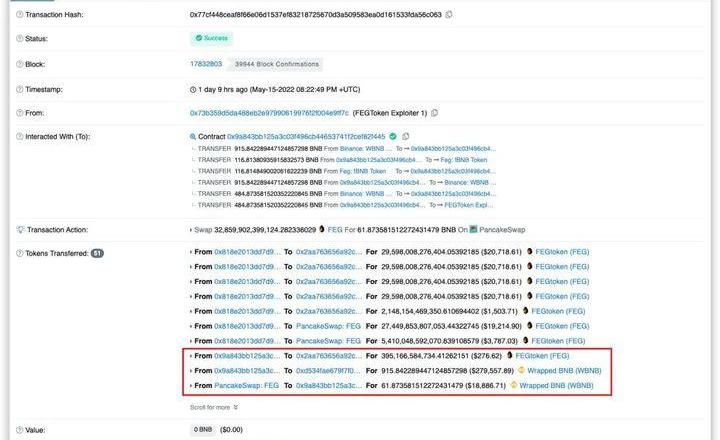

6、攻击者0x73b3又从PancakePair的LP交易对0x2aa7中借出31217683882286.007的FEG和423WBNB并重复上面的第三步、第四步和第五步,最终获得。

7、最后归还闪电贷,将上面攻击获得的所有WBNB转入攻击合约0x9a84中。

细节

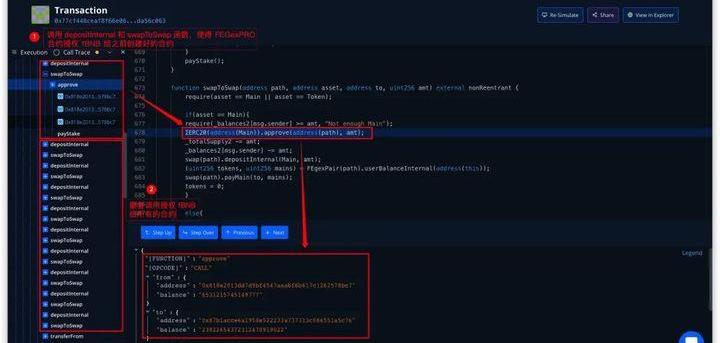

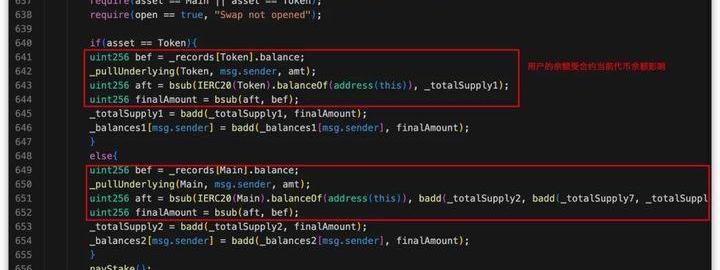

查看FEGexPRO合约,我们能看到depositInternal()函数和swapToSwap()函数的具体逻辑。其中depositInternal()函数进行质押,用户的余额受到合约当前代币余额的影响,第一次攻击者正常质押后balance也正常增加,而由于当前合约代币余额没变,后面的质押只需要传入最小值调用即可。

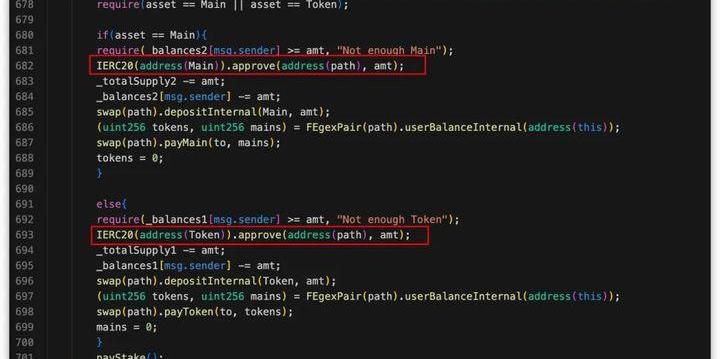

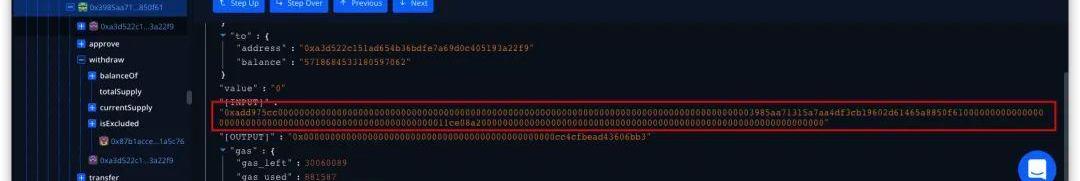

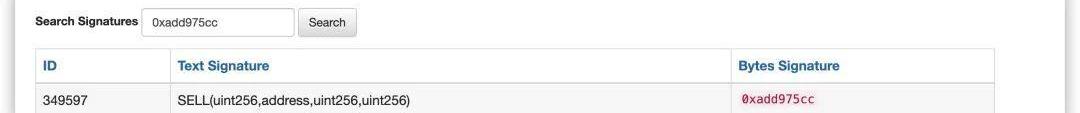

通过调用swapToSwap()函数传入恶意的path地址参数,当前合约代币余额并不会受到影响,IERC20(address(Main)).approve(address(path),amt);这样就能给path地址进行当前合约fBNB的授权。

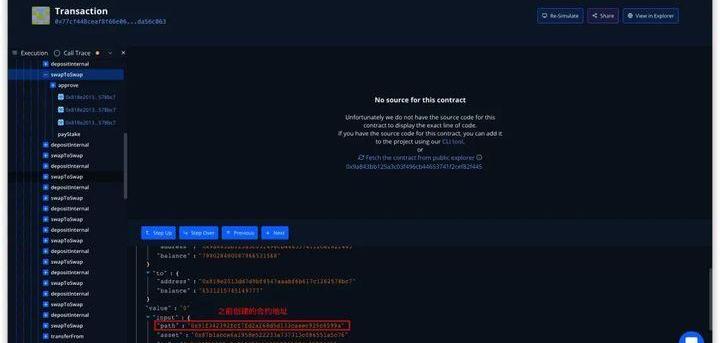

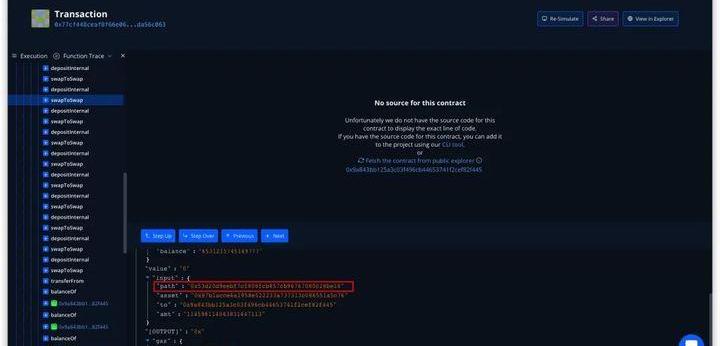

攻击者通过反复调用depositInternal()和swapToSwap()就可以让FEGexPRO合约将fBNB反复授权给攻击者传入的恶意合约path地址。其他地址转走的代币数量就是攻击者第一次质押的代币数量减去手续费的数量。通过查看Debugger中的信息,我们可以发现传入的path地址参数都是攻击流程中创建的合约地址。

后续

在16日的攻击之后,次日攻击者又进行了一次攻击,但更换了攻击地址。

攻击合约:0xf02b075f514c34df0c3d5cb7ebadf50d74a6fb17

攻击者地址:0xf99e5f80486426e7d3e3921269ffee9c2da258e2

漏洞合约:0xa3d522c151ad654b36bdfe7a69d0c405193a22f9

攻击tx:

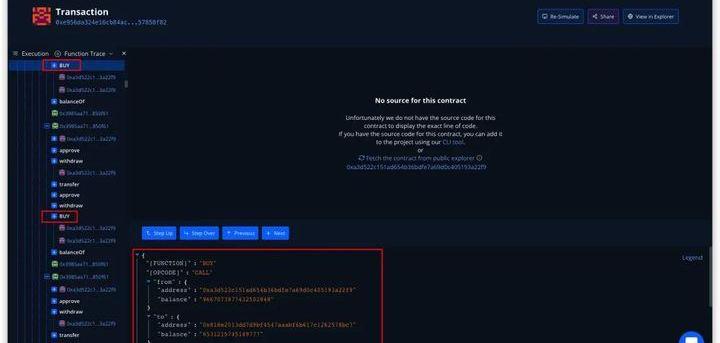

BSC:0xe956da324e16cb84acec1a43445fc2adbcdeb0e5635af6e40234179857858f82

Ether:0c0031514e222bf2f9f1a57a4af652494f08ec6e401b6ae5b4761d3b41e266a59

由于R0X漏洞合约0xa3d5未开源,我们试着从Debugger中进行分析,发现和第一次的攻击流程类似,但还用了BUY()辅助存入和SELL()函数进行辅助提取。

总结

该次攻击的主要原因是未验证swapToSwap()函数中path地址参数,导致可以被攻击者任意传入使得FEGexPRO合约将自身代币授权给攻击者传入的所有恶意path地址。建议合约在开发时要对所有传入的参数进行校验,不要相信攻击者传入的任何参数。

标签:ATHEGEOSWOSWAPWEATHERLegends of Fantasy WarZonoSwap FinanceKokomoSwap

“波卡知识图谱”是我们针对波卡从零到一的入门级文章,我们尝试从波卡最基础的部分讲起,为大家提供全方位了解波卡的内容,当然这是一项巨大的工程,也充满了挑战.

治理V0版本在这里:ORCA代币持有者现在可以在我们全新的论坛上分享他们的想法,并在governance.orca.so上提交链上的提案。从第一天起,我们就致力于建立一个由社区管理的开放平台.

科学代币工程第1部分:科学问题 这是一系列讨论科学代币工程的博客文章中的第一篇文章。计算机科学与行为经济学的汇合首先,什么是科学代币工程?我强烈推荐TrentMcConaghy撰写的这篇出色的博.

据官方消息,Multichain已成为波场联合储备的第六位成员和白名单机构,获得铸造波场去中心化算法稳定币USDD的权利.

Qredo将其自己的第2层区块链与去中心化多方计算(MPC)相结合,为数字资产投资者提供全新的基础设施.

简介 当一个恶意的加密货币开发人员或领导者放弃一个项目,并带走该项目产生的所有资金时,就会发生所谓拉地毯局事件.