前言

北京时间2022年03月03日,知道创宇区块链安全实验室监测到Arbitrum上TreasureDAO的NFT交易市场出现多次异常交易,黑客通过漏洞免费获取交易市场中部分NFT。知道创宇区块链安全实验室将对本次事件深入跟踪并进行分析。

事件分析

基础信息

攻击交易哈希:0x57dc8e6a28efa28ac4a3ef50105b73f45d56615d4a6c142463b6372741db2a2b

Wintermute研究人员:Jane Street钱包可能与UST depeg相关联:金色财经报道,Wintermute 研究人员Igor Igamberdiev在社交媒体上表示,与去年Terra depeg 相关的钱包可能属于贸易公司Jane Street。根据交易分析,2022年5月3日,Clearpool宣布Jane Street使用他们的许可贷款池从BlockTower借了2500万USDC。1.在Terra崩盘的两周内,这个地址收到1500万美元,并与另外的1000万美元一起偿还给贷款人,没有任何用途;2.在tonicdex投资了15万美金;3.再次借了2500万美元,并将其存入一个非常有趣的Coinbase钱包中。

在收到Jane Street的2500万美元之前,这个Coinbase钱包在互换之后,从UST depegger那里收到了8450万USDC。这个钱包除了上述两笔存款外,没有任何其他互动。因此,它们极有可能属于同一个实体。[2023/2/28 12:34:41]

TreasureMarketplace:0x2E3b85F85628301a0Bce300Dee3A6B04195A15Ee

USDC背后的财团Centre正在寻找首席执行官:5月6日消息,知情人士透露,USDC稳定币背后的财团Centre正在寻找首席执行官,此举是因为自今年年初以来稳定币空间已经显着增长。(The Block)[2020/5/6]

TreasureMarketplaceBuyer:0x812cdA2181ed7c45a35a691E0C85E231D218E273

攻击流程

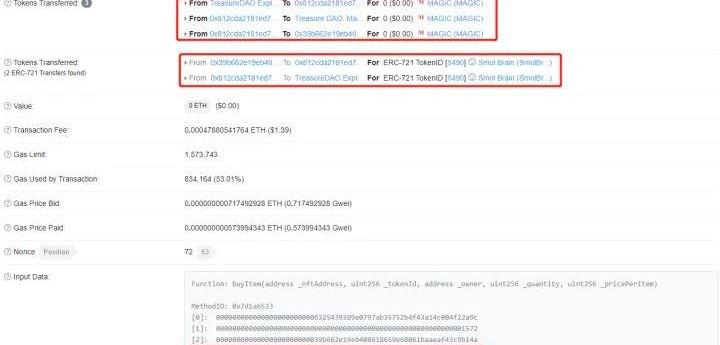

攻击者调用TreasureMarketplaceBuyer合约的buyItem函数进行购买NFT的操作,但是我们从InputData中可以看出攻击者传入的_quantity参数为0。虽然传入的购买NFT数量为0,但是攻击者依然成功的获得了一枚编号为的NFT,且TokensTranferred中并未进行代币转移。

1200万枚USDT从Tether Treasury钱包转出:WhaleAlert数据显示,北京时间04月28日21:08,1200万枚USDT从Tether Treasury钱包转入0x8bb0开头地址,按当前价格计算,价值约1200.3万美元,交易哈希为:0xb7990bb99267d4cae62bbdd03da39999ad2aef82b99c6378b67f2ab48e38f1e6。[2020/4/28]

日本防病服务提供商Trend Micro:数字货币劫持在日本变得常见:据日本防病服务提供商Trend Micro,去年第四季度将近13.54万台电脑和笔记本遭受黑客攻击,这些病迫使浏览器运行数字货币挖矿软件。数量是2016年同期数据的16倍。[2018/3/1]

攻击核心

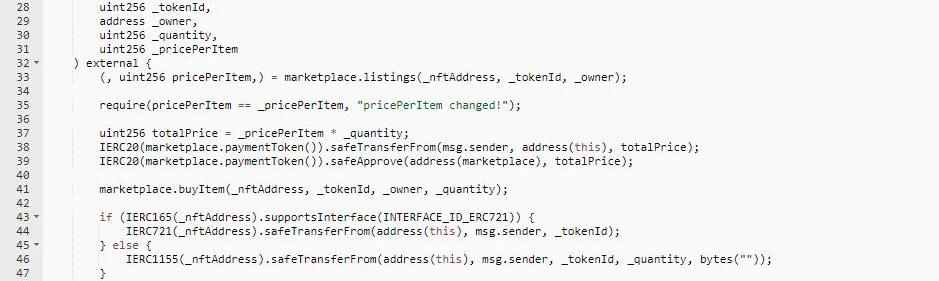

根据上述分析,问题核心可能出现在TreasureMarketplaceBuyer合约的buyItem函数。跟进分析后发现,用户调用该函数后合约首先计算出用户购买此NFT的价格,根据购买数量计算出总的价格并将所需支付的代币转入合约;然后调用TreasureMarketplace的buyItem将用户需要购买的NFT从Marketplace购买到TreasureMarketplaceBuyer最后将NFT发送到用户账户。观察合约43-46行发现对ERC-721标准的NFT转移并未对其进行数量判断,若此时的_quantity为0,用户依然会收到NFT。

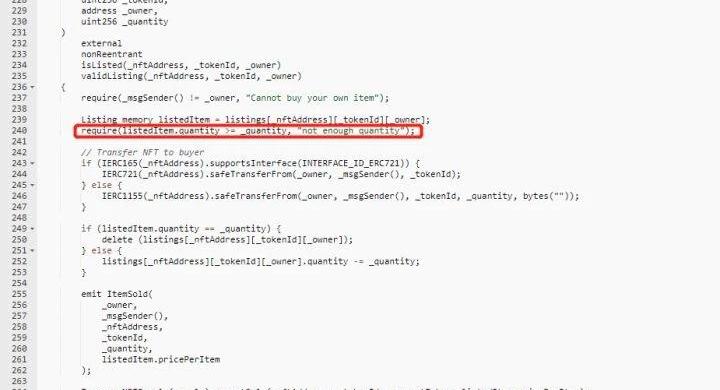

跟进TreasureMarketplace的buyItem函数发现,合约从市场回购NFT时只需完成listedItem.quantity>=_quantity的限制条件后便开始转移NFT到TreasureMarketplaceBuyer合约,若此时的_quantity为0,依然会转移NFT到TreasureMarketplaceBuyer中。

根据上述分析后发现,当攻击者调用TreasureMarketplaceBuyer合约的buyItem函数进行购买NFT时,若参数_quantity值为0,由于合约并没有对NFT转移数量的判断,且计算价格totalPrice=_pricePerItem*_quantity结果为0,最后导致攻击者能够免费获取该交易市场中ERC-721标准的NFT。

总结

这次攻击产生的主要原因是项目方对NFT转移数量并未做足够的判断,且并未考虑到购买数量为0的恶意购买行为。知道创宇区块链安全实验室在此提醒,任何有关代币转移的操作都需要慎重考虑,合约审计、风控措施、应急计划等都有必要切实落实。

参考链接:

knownseclab.com

knownseclab.com/hacked-archive

据官方消息,Mirana已成为波场联合储备的第五位成员和白名单机构,获得铸造波场去中心化算法稳定币USDD的权利.

WanxiangBlockchainLabs,NewChainbase,andDFINITYFoundationAnnouncetheLaunchof2022ICBootcampOnMarch1.

波卡先锋奖宣布为MantaNetwork在零知识证明开发竞赛ZPrize中设立的竞赛单元提供75万美元赞助,以助力推进零知识证明技术的发展.

最近市场非常动荡,相信大家已经多少受到影响,无论你的项目处于何种阶段,作为市场的长期投资者和老牌投资机构,我们已经经历多次这些牛熊,我们有一些简单的建议给到大家.

当前的数据可用性抽样计划使用KZGcommitments完成。KZG承诺的优点是它们非常易于使用,并且具有一些非常好的代数性质:一个评估证明具有恒定的大小,并且可以在恒定的时间内进行验证.

“波卡知识图谱”是我们针对波卡从零到一的入门级文章,我们尝试从波卡最基础的部分讲起,为大家提供全方位了解波卡的内容,当然这是一项巨大的工程,也充满了挑战.