11月30日,链必应-区块链安全态势感知平台舆情监测显示,自动做市商协议MonoX遭闪电贷攻击,获利约3100万美元。关于本次攻击,成都链安技术团队第一时间进行了事件分析。

攻击发生之后,MonoX在官方推特确认其合约遭到攻击,团队正在调查并将尽最大努力追回被盗资金。

MonoX使用单边代币池模型,其使用vCASH稳定币与AMM提供的代币创建虚拟的交易对。简单来说,MonoX创建的是代币-vCASH交易对,添加流动性时,只需要添加代币,进行任意代币兑换时,兑换路径为:代币A -> vCASH -> 代币B,而不需要像Uniswap一样经过多个交易对:代币A -> Pair1-> Pair2-> Pair3-> Token B。

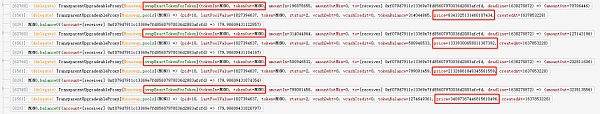

攻击者使用相同的地址

0xEcbE385F78041895c311070F344b55BfAa953258对以太坊以及MATIC上的MonoX发起了攻击,在两个平台进行攻击所部署的合约一致。攻击交易为:

以太坊:

0x9f14d093a2349de08f02fc0fb018dadb449351d0cdb7d0738ff69cc6fef5f299

MATIC:

0x5a03b9c03eedcb9ec6e70c6841eaa4976a732d050a6218969e39483bb3004d5d

由于两个平台代码完全一致,下面的分析将基于以太坊上的攻击交易进行。

Round 1

将 0.1 WETH 通过 Monoswap中兑换为79.98609431154262101 MONO;

图 1?WETH兑换MONO

Round 2

移除Monoswap所有的流动性。这里利用了Monoswap合约中的任意地址流动性移除漏洞。

漏洞1:

Monoswap合约中未检测流动性的所有者to是否为msg.sender。_removeLiquidity函数中,如图2所示,第443行,获取调用者(攻击合约)最后一次添加流动性的时间戳,返回结果是0,因此第445行的检测通过。第446行,topLPHolderOf如果不是调用者(攻击合约)地址,第447行的检测通过。此后移除流动性相关代码中,再无msg.sender相关的操作。

图 2?_removeLiquidity源码

图 3?第一次移除流动性内部调用细节

图 4?移除Monoswap中MONO池所有的流动性

Round 3

添加极少数量的MONO到Monoswap中,这一步是为了后面快速提升MONO的价格做准备。

图 5?攻击合约添加流动性

Round 4

利用Monoswap合约中的代币兑换价格覆写漏洞,反复进行同种代币的兑换,拉升MONO的价格。第3步攻击者将Monoswap合约中MONO的储量控制到了一个极小的值,目的就是更快的以极低的MONO数量来拉升MONO的价格。

漏洞2:

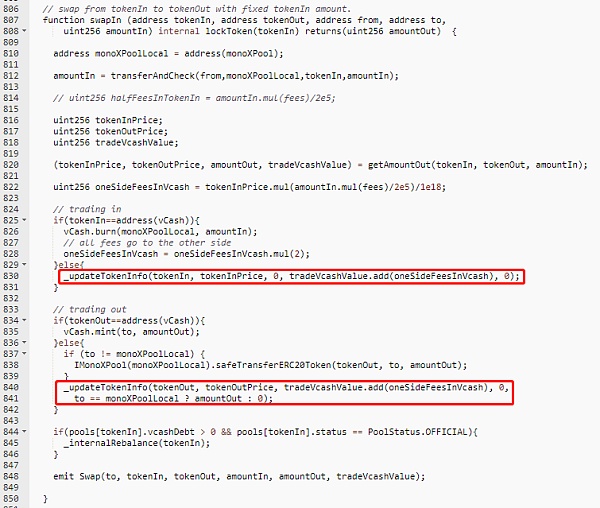

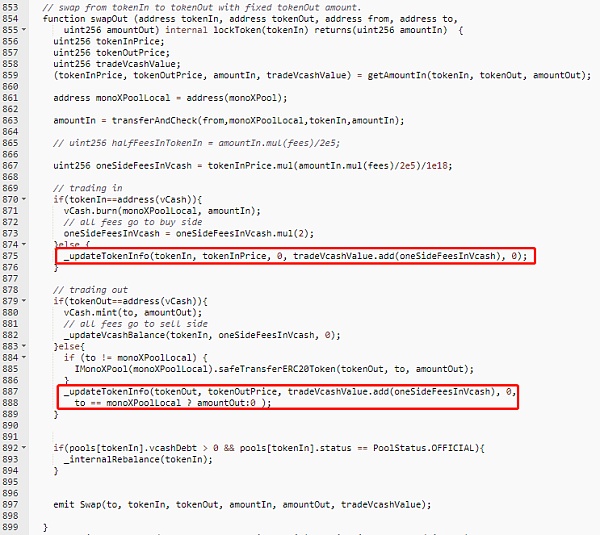

Monoswap合约的代币兑换过程为:检查兑换参数是否正常,然后计算应输入输出代币的数量以及代币兑换后的价格,最后执行兑换操作并将新的代币价格写入账本。以上逻辑在不同种代币兑换的时候会正常运行。但是在同种代币兑换时,将出现两处问题:

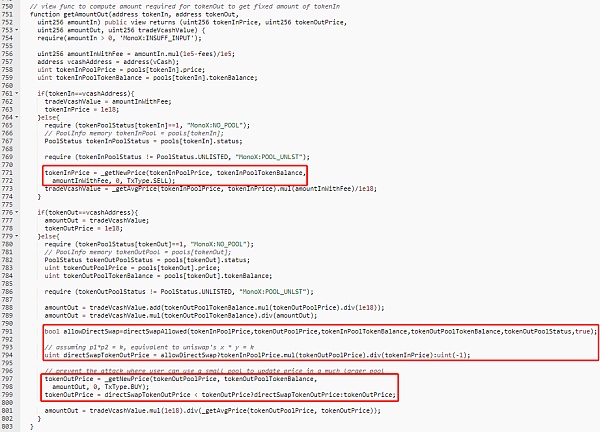

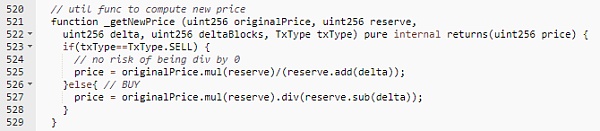

(1) 在_getNewPrice函数计算应输入输出代币数量时,未考虑到兑换过程中交易池代币储量的变更,同种代币是基于相同的初始价格进行兑换后价格的计算。

(2)在最后一步更新代币过程中,未考虑到同种代币进行兑换时,兑出代币的价格更新操作(图6 第841行)会覆盖兑入代币更新的操作(图6 第830行)。该漏洞导致MONO代币兑换MONO代币时,MONO的价格异常增长。此外不止攻击者使用的swapExactTokenForToken函数存在该问题,swapTokenForExactToken函数也存在该问题。

图 6?swapIn函数源码

图 7?兑换过程参数计算

图 8?兑换后价格计算

图 9?swapOut函数源码

现在看看攻击者是如何利用漏洞2进行攻击的:

(1)如图10所示,初始MONO的价格为5.218 vCASH/MONO。

图 10?初始MONO价格

然后攻击者反复进行MONO->MONO的兑换,一共进行了55次兑换,如下图所示:

图 11?反复兑换,拉升MONO价格

对其中一笔兑换交易进行分析,每次兑换的数量是交易池中MONO的总量减去1,这是能够最大提升MONO价格的兑换数量(使图8?_getNewPrice第527行,分母为1)。另外由于交易池中MONO的总量较低(第3步的操作),攻击者已经通过第1步保证了有足够的余额进行兑换操作。

图 12?MONO兑换细节

截止至兑换结束时,MONO的价格已经被拉升至843,741,636,512.366 vCASH/MONO。攻击合约中剩余51.92049285389317 MONO。

图 13?最终的MONO价格

(2)通过Uniswap V2的USDC/WETH池借入了847.2066974335073 WETH。然后攻击者通过Monoswap将0.0709532091008681 MONO 兑换为4,029,106.880396 USDC,然后将USDC归还给USDC/WETH池。注意,这里实际上是攻击者将从Monoswap中兑换的USDC到Uniswap V2中兑换为WETH,而不是闪电贷攻击。

(3)攻击者所有转出的资产如下:

所有被盗资产全部发送到

0x8f6a86f3ab015f4d03ddb13abb02710e6d7ab31b地址。

目前项目方已经和攻击者进行了沟通,成都链安将持续对此事件进行监控。

这次攻击事件中,攻击者利用了合约中的两个漏洞:(1)任何地址都可以任意移除指定地址的流动性;(2)特殊情况下的价格写入操作覆盖问题。

建议项目方在进行合约开发过程中做好权限的检查;在开发以及测试过程中将特殊情况纳入考虑,例如同种代币转账。

标签:MONOONOMONSWAPMonopoly Metaono币最新消息Crypto SummonerSoonSwap

北京时间周四凌晨三点,美联储公布了11月FOMC会议的纪要,进一步揭示了货币政策制定者宣布启动Taper(美联储缩小购买债券的规模以及缩小美联储资产负债表的动作,也就是说美联储在慢慢减少宽松的力度)背后的考量。 会议纪要显示,美联储决策者承认,美国高通胀可能会持续的较此前预期的还要久,必要时将加快缩减购债规模(Taper)节奏,并提前加息。

元宇宙虚拟人来了!多路巨头已经开始布局,推出自己的虚拟数字人。 “在现实中或历史上不存在的人物角色。它可以存在于电视剧、电影、漫画、游戏等的创作性作品中虚构的人物。” 近日,《2020年虚拟数字人发展白皮书》中提出,虚拟数字人指具有数字化外形的虚拟人物,将依赖显示设备存在,并且拥有人的外貌、行为、思想,还能与人交流。

每当有新兴事物出现时,少数早期采用者会秉持着不抱期待的内心不遗余力地进行试验,而大多数人则质疑该投入的有用性和可行性。这两类人会在相当长的时间内保持极大的差异。一方面,投入实验的人正在享受乐趣、试错,并为集体发明提供创新养料。与此同时,另一群人则坚守着他们最初的评估,希望从一个长期值得信赖的文化中寻求可重新考虑该事物的许可。

当前区块链根据开放对象的不同,一般将区块链分为公有链、私有链和联盟链。公有链是指全世界任何人都可以随时进入到系统中读取数据、发送可确认交易、竞争记账的区块链。公有链是最早也是目前应用最广的区块链,公有链上的数据完全公开,任何人都可参与共识过程,并通过密码学技术以及内在的激励机制维护数据库的安全。公有链的始祖就是家喻户晓的比特币了。

当大多数人认为基于区块链技术的各种虚拟货币是泡沫时,有一小部分人的资产已经翻了几百倍甚至上千倍,藉此实现了财务自由。荷包鼓鼓的区块链行业大佬们开始把目光转向了艺术行业。

随着全世界的人们对元宇宙的兴趣直线上升,一股“炒房热”的风潮也已经刮进元宇宙世界。 美东时间周二,在虚拟世界平台Decentraland里,一块数字土地被卖出243万美元的高价,再次刷新虚拟房产的价格纪录。