作者:耀@慢雾安全团队背景

区块链的世界遵循黑暗森林法则,在这个世界我们随时可能遭受到来自不明的外部攻击,作为普通用户不进行作恶,但是了解黑客的作恶的方式是十分必要的。慢雾安全团队此前发布了区块链黑暗森林自救手册,其中提到了不少关于针对NFT项目方的Discord进行攻击的手法,为了帮助读者对相关钓鱼方式有更清晰的认知,本文将揭露其中一种钓鱼方法,即通过恶意的书签来盗取项目方Discord账号的Token,用来发布虚假信息等诱导用户访问钓鱼网站,从而盗取用户的数字资产。钓鱼事件

先来回顾一起Discord钓鱼事件:2022年3月14日,一则推特称NFT项目WizardPass的Discord社区被者入侵,目前已造成BAYC、Doodles、CloneX等NFT被盗,详情如下:

慢雾:Transit Swap事件中转移到Tornado Cash的资金超过600万美元:金色财经报道,慢雾 MistTrack 对 Transit Swap 事件资金转移进行跟进分析,以下将分析结论同步社区:

Hacker#1 攻击黑客(盗取最大资金黑客),获利金额:约 2410 万美元

1: 0x75F2...FFD46

2: 0xfa71...90fb

已归还超 1890 万美元的被盗资金;12,500 BNB 存款到 Tornado Cash;约 1400 万 MOONEY 代币和 67,709 DAI 代币转入 ShibaSwap: BONE Token 合约地址。

Hacker#2 套利机器人-1,获利金额:1,166,882.07 BUSD

0xcfb0...7ac7(BSC)

保留在获利地址中,未进一步转移。

Hacker#3 攻击模仿者-1,获利金额:356,690.71 USDT

0x87be...3c4c(BSC)

Hacker#4 套利机器人-2,获利金额:246,757.31 USDT

0x0000...4922(BSC)

已全部追回。

Hacker#5 套利机器人-3,获利金额:584,801.17 USDC

0xcc3d...ae7d(BSC)

USDC 全部转移至新地址 0x8960...8525,后无进一步转移。

Hacker#6 攻击模仿者-2,获利金额:2,348,967.9 USDT

0x6e60...c5ea(BSC)

Hacker#7 套利机器人-4,获利金额:5,974.52 UNI、1,667.36 MANA

0x6C6B...364e(ETH)

通过 Uniswap 兑换为 30.17 ETH,其中 0.71 支付给 Flashbots,剩余 ETH 未进一步转移。[2022/10/6 18:41:10]

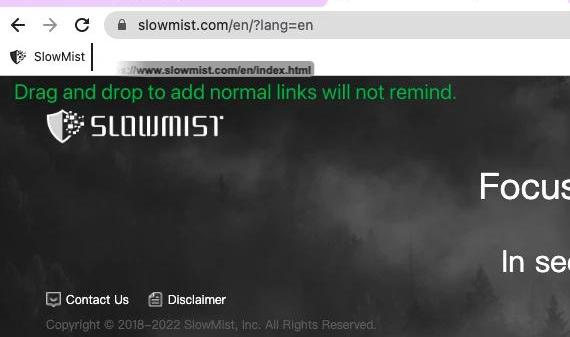

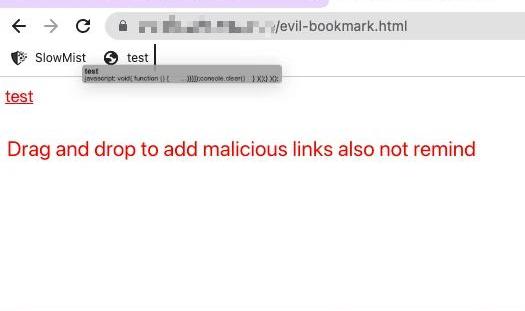

书签在点击时可以像在开发者工具控制台中的代码一样执行,并且会绕过CSP策略。读者可能会有疑问,类似「javascript:()」这样的链接,在添加进入到浏览器书签栏,浏览器竟然会没有任何的提醒?笔者这里以谷歌和火狐两款浏览器来进行对比。使用谷歌浏览器,拖拽添加正常的URL链接不会有任何的编辑提醒。

慢雾:PAID Network攻击者直接调用mint函数铸币:慢雾科技发文对于PAID Network遭攻击事件进行分析。文章中指出,在对未开源合约进行在反编译后发现合约的 mint 函数是存在鉴权的,而这个地址,正是攻击者地址(0x187...65be)。由于合约未开源,无法查看更具体的逻辑,只能基于现有的情况分析。慢雾科技分析可能是地址(0x187...65be)私钥被盗,或者是其他原因,导致攻击者直接调用 mint 函数进行任意铸币。

此前报道,PAID Network今天0点左右遭到攻击,增发将近6000万枚PAID代币,按照当时的价格约为1.6亿美元,黑客从中获利2000ETH。[2021/3/6 18:21:08]

慢雾: 警惕比特币RBF风险:据BitMEX消息,比特币于区块高度666833出现陈腐区块,并产生了一笔 0.00062063 BTC 的双花交易。根据 BitMEX提供的交易内容来看,双花的两笔交易的nSequence字段的值都小于0xffffffff -1。慢雾安全团队初步认为此次双花交易有可能是比特币中的RBF交易。[2021/1/20 16:38:01]

使用谷歌浏览器,拖拽添加恶意链接同样不会有任何的编辑提醒。

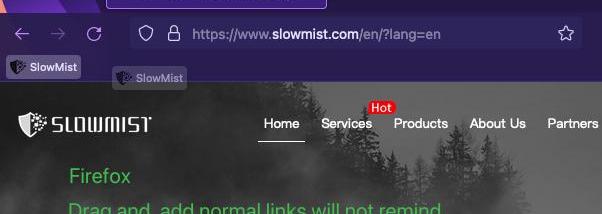

使用火狐浏览器如果添加正常链接不会有提醒。

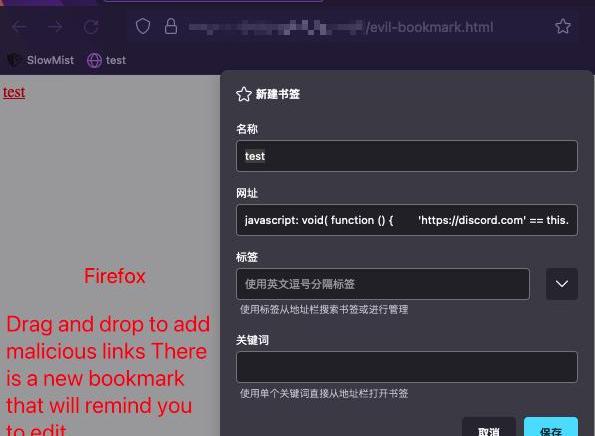

使用火狐浏览器,如果添加恶意链接则会出现一个窗口提醒编辑确认保存。

由此可见在书签添加这方面火狐浏览器的处理安全性更高。场景演示

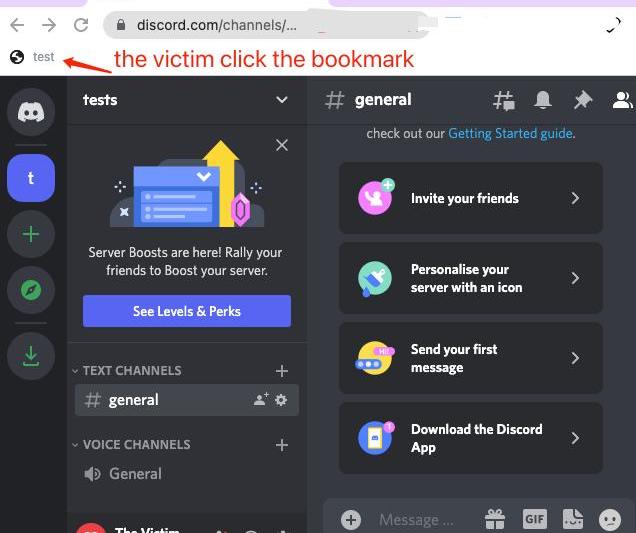

演示采用的谷歌浏览器,在用户登录Web端Discord的前提下,假设受害者在钓鱼页面的指引下添加了恶意书签,在DiscordWeb端登录时,点击了该书签,触发恶意代码,受害者的Token等个人信息便会通过攻击者设置好的Discordwebhook发送到攻击者的频道上。下面是演示受害者点击了钓鱼的书签:

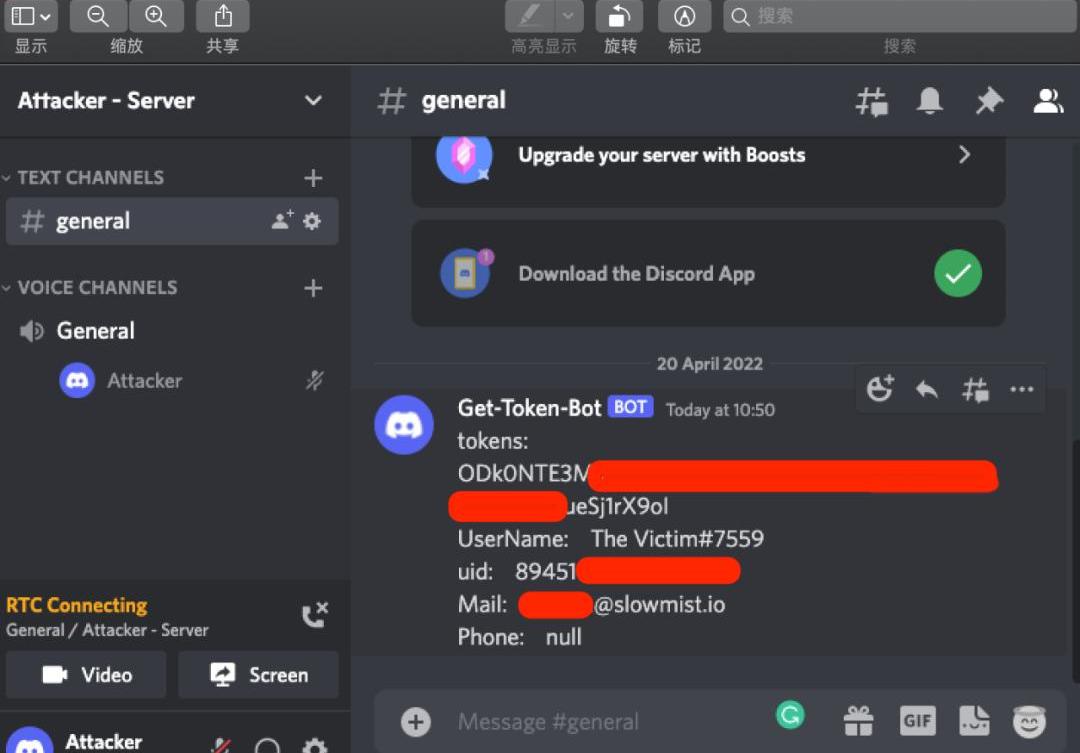

下面是演示攻击者编写的JavaScript代码获取Token等个人信息后,通过DiscordServer的webhook接收到。

笔者补充几点可能会产生疑问的攻击细节:1.为什么受害者点了一下就获取了?通过背景知识我们知道,书签可以插入一段JavaScript脚本,有了这个几乎可以做任何事情,包括通过Discord封装好的webpackChunkdiscord_app前端包进行信息获取,但是为了防止作恶的发生,详细的攻击代码笔者不会给出。2.为什么攻击者会选择Discordwebhook进行接收?因为Discordwebhook的格式为“https://discord.com/api/webhooks/xxxxxx”,直接是Discord的主域名,绕过了同源策略等问题,读者可以自行新建一个Discordwebhook进行测试。3.拿到了Token又能怎么样?拿到了Token等同于登录了Discord账号,可以做登录Discord的任何同等操作,比如建立一个Discordwebhook机器人,在频道里发布公告等虚假消息进行钓鱼。总结

攻击时刻在发生,针对已经遭受到恶意攻击的用户,建议立刻采取如下行动进行补救:立刻重置Discord账号密码。重置密码后重新登录该Discord账号来刷新Token,才能让攻击者拿到的Token失效。删除并更换原有的webhook链接,因为原有的webhook已经泄露。提高安全意识,检查并删除已添加的恶意书签。作为用户,重要的是要注意任何添加操作和代码都可能是恶意的,Web上会有很多的扩展看起来非常友好和灵活。书签不能阻止网络请求,在用户手动触发执行的那一刻,还是需要保持一颗怀疑的心。

概览 2020-2021年去中心化金融(DeFi)爆发,而DeFi的价值主要沉淀在DEX。根据defillama最新的数据显示,截至2022年4月DeFi市场的总锁仓价值为2095.2亿美元,环.

UST脱锚的前情就不多说了,这个目前已有很多分析文章,本质问题都分析的很透彻。我也是第一次见第一天跌了95%+的代币,第二天还能继续跌99%,而此种情况下,交易所还暂没下架,借贷协议也没暂停借贷.

NFT赛道分析 回首2021,无疑是NFT赛道里程碑式的一年,它像一场风暴,以迅雷不及掩耳的态势席卷了全球。从艺术品、游戏道具、到社交头像、甚至球场上的精彩时刻,任何东西都能搭上NFT的顺风车.

作者:茉莉,蜂巢Tech北京时间4月17日晚10时许,去中心化稳定币协议Beanstalk披露「遭受了攻击」.

过去两天时间里,我的推特Feed突然被「#WeAreOkay」「#WAGBO」这些标语刷屏了,当时自己没太注意,直到今早打开OpenSea.

撰文:隔夜的粥所谓注意力经济,是将人类的注意力作为一种稀缺的资源并且运用经济学理论来进行运营。而诺贝尔奖获得者HerbertAlexanderSimon曾经指出:“在如今这种信息高速发展的时代中.